Bezdrátové technologie Cisco

Chcete-Ii porozumět základním bezdrátovým sítím LAN neboli sítím WLAN, které se v současnosti používají nejčastěji, představte si prostě síť l OBaseT Ethernet s rozbočovači. To znamená, že sítě WLAN obvykle používají poloduplexní komunikaci - všichni sdílejí stejnou šířku pásma a v libovolný okamžik komunikuje pouze jeden uživatel. To není nutně špatné - jen to není dostatečně dobré. Vzhledem k tomu, že na bezdrátové sítě dnes spoléhá většina lidí, je velmi důležité, aby se rychle vyvíjely a držely krok s prudce rostoucími požadavky. Naštěstí k tomu již dochází - společnost Cisco zareagovala a uvedla vlastní řešení zvané jednotné bezdrátové řešení (Cisco Unified Wireless Solution), které je kompatibilní se všemi typy bezdrátových připojení. A navíc poskytuje i zabezpečení! Cílem této kapitoly není ani tak přinést úvod do bezdrátových technologií obecně, ale spíše poskytnout přehled o bezdrátových technologiích Cisco. Jak totiž asi tušíte, jsou zde určité rozdíly - i když nepříliš velké. Samozřejmě rozebereme základní technologie a standardy bezdrátových sítí LAN, ale hlavním cílem je popsat bezdrátové sítě z hlediska společnosti Cisco a poskytnout pevné základy řešení této značky.

Jednotné bezdrátové řešení Cisco zahrnuje mobilitu a topologickou síť, takže se zaměříme na tato témata. Probereme také základy velmi důležité problematiky bezdrátové bezpečnosti. Tato kapitola by mohla docela dobře tvořit dodatek kapitoly 14, "Rozlehlé sítě WAN", protože se v současnosti značně rozvíjejí bezdrátové mobilní sítě a další technologie vysokorychlostního bezdrátového přístupu pro koncové uživatele. Lepší je však shrnout tato témata do samostatné kapitoly, abyste si uvědomili, jak důležitou alternativu k sítím WAN představují bezdrátové sítě. Pokud vás to zajímá, tak jednotné bezdrátové řešení Cisco opravdu zahrnuje sítě WMAN (Wireless Metropolitan Area Network).

Úvod do bezdrátových technologií

Přenos signálu na základě typické specifikace 802. 11 funguje velmi podobně jako u jednoduchého rozbočovače Ethernet: V obou případech se jedná o dvousměrnou komunikaci, která při odesílání i příjmu využívá stejnou frekvenci. Jak již bylo uvedeno na začátku kapitoly, často se to označuje jako poloviční duplex. Sítě WLAN (Wireless LAN) pracují s rádiovými frekvencemi (RF), které formou rádiových vln vyzařuje do vzduchu anténa. Tyto vlny podléhají pohlcování, lomu a odrazu stěnami, vodou a kovovými povrchy, což snižuje sílu signálu. Vzhledem k této citlivosti na faktory okolního prostředí je tedy docela jasné, že bezdrátové sítě nikdy neposkytnou takovou robustnost jako kabelové sítě. To ale neznamená, že je nebudeme používat. Rozhodně se bez nich neobejdeme.

Můžeme sice zvýšit přenosový výkon a získat větší dosah vysílání, ale tato metoda může vést k nepříjemnému zkreslení, takže je nutné postupovat opatrně. Pomocí vyšších frekvencí lze dosáhnout vyšších přenosových rychlostí, ale bohužel za cenu nižších přenosových vzdáleností. Pokud se uplatňují nižší frekvence, je možné zajistit přenos na větší vzdálenosti, ale s nižšími přenosovými rychlostmi. Z tohoto úvodu by mělo být docela zřejmé, že chcete-najít řešení pro síť LAN, které nejlépe splňuje konkrétní požadavky jedinečné místní situace, musíte rozumět všem dostupným typům sítí WLAN, které lze implementovat. Je také důležité poznamenat, že specifikace 802. 11 vznikaly s ohledem na to, aby ve většině zemí nebyly nutné žádné licenční poplatky. Uživatelé tak získávají možnost svobodně instalovat a provozovat svá řešení bez jakýchkoli licenčních nebo provozních plateb. Libovolný výrobce tedy může vyvinout produkty a prodávat je například v místních počítačových prodejnách. Také to znamená, že všechny počítače by měly mít schopnost bezdrátové komunikace s minimální nebo žádnou konfigurací.

Již delší dobu působí různé organizace, které ovlivňují vývoj bezdrátových zařízení, frekvencí, standardů a způsobu využití elektromagnetického spektra. Tabulka 12. 1 uvádí aktuální agentury, které pomáhají vytvářet, udržovat a dokonce prosazovat bezdrátové standardy na celém světě.

Sítě WLAN vysílají na rádiových frekvencích, a proto jsou regulovány zákony stejného typu jako rozhlasové vysílání AM/FM. Použití bezdrátových zařízení LAN podléhá v USA regulaci komise FCC (Federal Communications Commission). Na příslušné předpisy navazuje organizace IEEE (Institute of Electrical and Electronics Engineers), která vytváří standardy na základě frekvencí, jež komise FCC uvolní k veřejnému použití. Komise FCC uvolnila k veřejnému použití tři bezlicenční pásma: 900 MHz, 2,4 GHz a 5,7 GHz. Pásma 900 MHz a 2,4 GHz se označují jako pásma ISM (Industrial, Scientific and Medica!) a pásmo 5 GHz se nazývá UNII (Unlicensed National Information Infrastructure). Obrázek 12.1 znázorňuje polohu bezlicenčních pásem v rámci radiofrekvenčního spektra.

Je tedy zřejmé, že pokud se v USA rozhodnete implementovat bezdrátovou síť mimo rozsah tří veřejných pásem uvedených na obrázku 1 2.1, potřebujete k tomu konkrétní licenci FCC. Jakmile komise FCC otevřela tři frekvenční pásma k veřejnému použití, mohli různí výrobci přijít na trh s bohatou paletou produktů. V současnosti jsou přitom nejrozšířenější bezdrátové sítě standardu 802. 11 b/g.

Wi-Fi Alliance uděluje certifikáty kompatibility pro výrobky standardu 802. 11 od různých dodavatelů. Tato certifikace dává uživatelům určitou jistotu při nákupu mnoha typů produktů, ačkoli podle dlouhodobých zkušeností vzniká méně problémů při nákupu všech přístupových bodů od stejného výrobce. Na aktuálním americkém trhu bezdrátových sítí LAN se uplatňuje několik všeobecně přijímaných standardů a jejich návrhů, které vytváří a udržuje institut IEEE (Institute of Electrical and Electronics Engineers). Nyní se podíváme na tyto standardy a poté si vysvětlíme, jak nejčastěji používané standardy fungují.

standardy 802.11

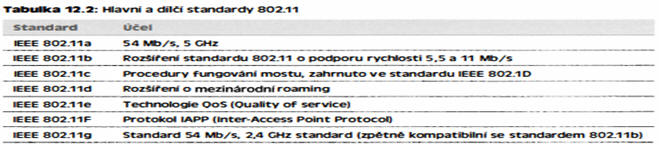

v kapitole 1, "Datové sítě", jsme uvedli, že standard sítě Ethernet je označen čísly 802.3. Podobně bezdrátové sítě mají vlastní skupinu standardů 802. Číslování začíná od 802. 11 a existují také různé další navazující a nově vznikající skupiny standardů, jako např. 802.16 a 802.20. Kromě toho není pochyb, ž e s e v budoucnu v oblasti bezdrátových technologií významně uplatní i mobilní sítě. Prozatím se však soustředíme na standardy a dílčí standardy 802. 11. První původní síť WLAN s rychlostí 1 a 2 Mb/s byla popsána standardem IEEE 802. 1 1. Standard je založen na rádiové frekvenci 2,4 GHz a schválen byl roku 1 997, ačkoli více produktů se začalo na trh dostávat až kolem roku 1 999, kdy byl představen standard 802. 11 b. Všechny standardy uvedené v tabulce 12.2 staví na originálním standardu 802. 1 1 . Výjimku představují samostatné dokumenty 802.11 F a 802. 11 T.

2,4 CHz (802.11b)

Začneme standardem 802. 11 b. Tento bezdrátový standard se jako první dočkal většího rozšířenÍ. Funguje v bezlicenčním rádiovém pásmu 2,4 GHz a poskytuje maximální přenosovou rychlost dat II Mb/s. Standard 802. 11 b všeobecně přijali výrobci zařízení i zákazníci, kteří se mohli přesvědčit, že datová rychlost II Mb/s většině aplikací docela vyhovuje. Když má však nyní standard 802. 1 1b svého lepšího následníka (802. 1 1g), nikdo si již karty s podporou samotného standardu 802. 1 1b nepořizuje. Nakonec, koupili byste si kartu Ethernet s rychlostí 10 Mb/s, když můžete za stejnou cenu dostat kartu 1 0/100 Ethernet? Na produktech sítí WLAN standardu 802. 11 od společnosti Cisco je zajímavé, že mají schopnost plynule měnit přenosovou rychlost dat. Uživatel připojený rychlostí II Mb/s tak může postupně přejít na rychlost 5,5 Mb/s, 2 Mb/s a nakonec v největší vzdálenosti od přístupového bodu pokračovat v komunikaci s rychlostí 1 Mb/s. Při těchto změnách rychlosti se navíc neztrácí spojení a uživatel je nemusí nijak potvrzovat. Ke změně rychlosti navíc dochází v závislosti na jednotlivých přenosech. To je důležité, protože přístupový bod může díky tomu podporovat více klientů s různými rychlostmi, které jsou dány jejich umístěním.

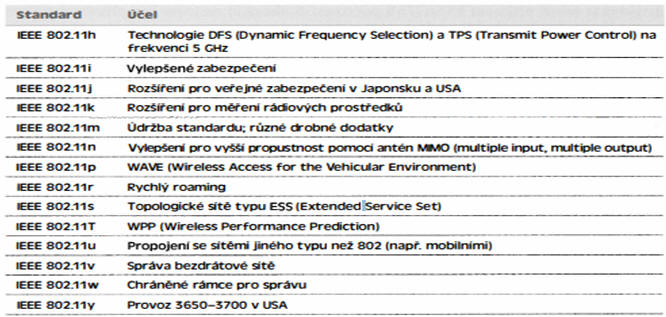

Problém se standardem 802. 11 b spočívá v manipulaci s linkovou vrstvou. Kvůli řešení problémů v radiofrekvenčním spektru bylo vytvořeno schéma detekce kolizí typu Ethernet s názvem CSMA/CA neboli Carrier Sense Multiple Access with Collision Avoidance. Podívejte se na obrázek 1 2.2. Schéma CSMA/CA se také nazývá RTS/CTS (Request To Send, Cle ar To Send), což popisuje povinnou komunikaci hostitelů s přístupovým bodem (AP - access point). Pro každý odeslaný paket je nutné přijmout RTS/CTS a potvrzení. S ohledem na tento komplikovaný proces je s podivem, že vše vůbec funguje!

2,4 GHz (802.11g)

Standard 802. 1 1 g byl ratifikován v červnu 2003 a je zpětně kompatibilní se standardem 802. 1 1 b. Standard 802. 1 1g poskytuje stejnou maximální rychlost přenosu dat 54 Mb/s jako standard 802.1 1 a, ale funguje v pásmu 2,4 GHz - stejně jako 802. 1 1b.

Standardy 802. 1 1b/g jsou určeny pro stejné bezlicenční pásmo 2,4GHz. Organizace se stávající bezdrátovou infrastrukturou standardu 802. 1 1b tedy mohou na standard 802. 1 1g přejít za ekonomických podmínek. Pamatujte pouze, že produkty standardu 802. 1 1b nelze "softwarově upgradovat" na 802. 1 1g. Toto omezení je způsobeno tím, že antény standardu 802. 1 1 g dosahují vyšší přenosové rychlosti dat pomocí odlišné čipové sady. Podobně jako u sítí Ethernet a Fast Ethernet však mohou produkty standardu 802. 1 1g koexistovat v jedné síti s produkty staršího standardu 802. 11 b. Avšak v naprostém protikladu k fungování sítě Ethernet platí, že pokud čtyři uživatelé používají karty standardu 802. 1 1 g a jeden uživatel začne pracovat s kartou 802. 11 b, všichni uživatelé připojení ke stejnému přístupovému bodu jsou pak donuceni používat metodu CSMA/CA standardu 802. 11 b. Tato zásadní nevýhoda značně omezuje celkovou propustnost. Chcete-Ii tedy optimalizovat výkon sítě, je vhodné u všech přístupových bodů zakázat výhradní režimy standardu 802. 11 b.

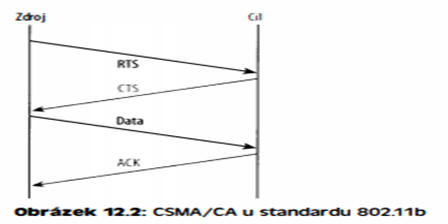

Hlubší vysvětlení spočívá v tom, že standard 802. 11 b používá metodu modulace označovanou jako DSSS (Direct Sequence Spread Spectrum), která nedosahuje robustnosti modulace OFDM (Orthogonal Frequency Division Multiplexing) uplatněné ve standardech 802. 1 1g a 802. 1 1 a. Klienti standardu 802. 1 1g pracující s modulací OFDM dosahují mnohem lepšího výkonu než klienti standardu 802. 1 1b ve stejné vzdálenosti. Nezapomínejte však, že když se klienti standardu 802. 1 1g připojují přenosovými rychlostmi standardu 802. 1 1b (ll, 5,5, 2 a 1 Mb/s), v praxi používají stejnou modulaci jako tento standard. Obrázek 1 2.3 znázorňuje 14 různých kanálů (každý s šířkou 22 MHz), které komise FCC vyhradila v pásmu 2,4 GHz.

V USA lze konfigurovat pouze II kanálů, z nichž kanály 1 , 6 a II se nepřekrývají. Můžete tak ve stejné oblasti zprovoznit tři přístupové body, aniž by docházelo k interferenci.

5 CHz (802.11 a)

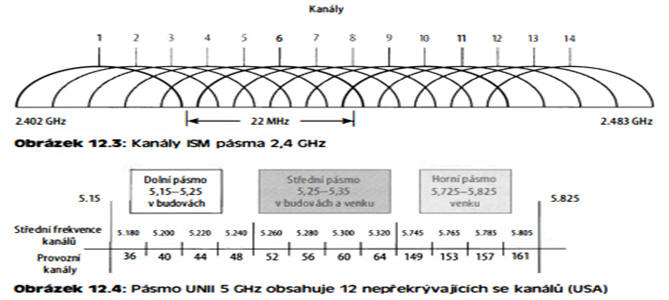

Organizace IEEE schválila standard 802. 1 1 a roku 1 999, ale první produkty typu 802. 1 1 a se na trhu objevily teprve na sklonku roku 200 1 a ke všemu byly pořádně drahé! Standard 802. 1 1 a poskytuje maximální přenosovou rychlost dat 54 Mb/s ve 12 nepřekrývajících se frekvenčních kanálech. Pásma UNII jsou znázorněna na obrázku 1 2.4.

Díky umístění do rádiového pásma 5 GHz je standard 802. l 1 a odolný proti rušení zařízeními, která fungují v pásmu 2,4 GHz, jako jsou např. mikrovlnné trouby, bezdrátové telefony a zařízení Bluetooth. Standard 802. 1 1 a není zpětně kompatibilní s 802. 1 1b, protože pracují s odlišnými frekvencemi. Nelze tedy "upgradovat" část sítě a očekávat, že vše bude hladce spolupracovat. Buďte však bez obav - k dispozici je mnoho duálních rádiových zařízení, která lze zapojit do obou typů sítí. Výrazným kladem standardu 802. 1 1 a je, že dokáže fungovat ve stejném fyzickém prostředí, aniž by hrozilo rušení uživateli standardu 802.1 1b. Podobně jako antény standardu 802.1 1b mají také všechny produkty typu 802.1 1a schopnost měnit přenosovou rychlost dat při změně polohy. Výrobky 802.1 1a dovolují uživateli přejít z rychlosti 54 Mb/s na nižší rychlosti 48 Mb/s, 36 Mb/s, 24 Mb/s, 18 Mb/s, 12 Mb/s, 9 Mb/s a nakonec pokračovat v komunikaci nejdále od přístupového bodu rychlostí 6 Mb/s. Existuje také rozšíření specifikace 802. 11 a zvané 802. 11 h.

5 CHz (802.11h)

Komise FCC v únoru 2004 přidala II nových kanálů a v roce 2008 se uživatelé konečně dočkali nových produktů standardu 802. l 1 a na frekvenci 5 GHz, které umožňovaly tyto kanáy použít. To znamená, že brzy získáme přístup až k 23 nepřekrývajícím se kanálům! Přenosy na frekvenci 5 GHz podle specifikace 802. 1 1h se vyznačují dvěma novými funkcemi: TPC (Transmit Power Control) a DFS (Dynamic Frequency Selection).

DFS: Tato skvělá funkce neustále monitoruje provozní rozsah zařízení a před vysíláním hledá rádiové signály, které je povoleno přenášet v částech pásma 5 GHz, a také přenosy standardu 802. 1 1 a. Pokud funkce DFS zjistí jakékoli rádiové signály, buď obsazený kanál opustí, nebo jej označí jako nedostupný, aby v síti WLAN nedocházelo k dalším interferencím.

TPC: Mobilní sítě sice tuto technologii využívají již delší dobu, ale pro uživatele sítí WLAN je novinkou. Adaptér klientského počítače a vysílací výkon přístupového bodu je možné nastavit tak, aby pokrýval různě velké oblasti. Tato funkce je užitečná z mnoha důvodů. V prvé řadě nastavení vysílacího výkonu přístupového bodu na 5 m W omezuje velikost buněk, což je velmi výhodné v malém areálu s velkou hustotou uživatelů. Mezi další výhody patří fakt, že funkce TPC zajišťuje komunikaci klienta s přístupovým bodem. To znamená, že klientský počítač může dynamicky přizpůsobovat svůj vysílací výkon, aby spotřebovával pouze tolik energie, kolik je potřeba k udržení spojení s přístupovým bodem. To šetří kapacitu baterií a zároveň omezuje interferenci se sousedními buňkami sítě WLAN, což také není k zahození.

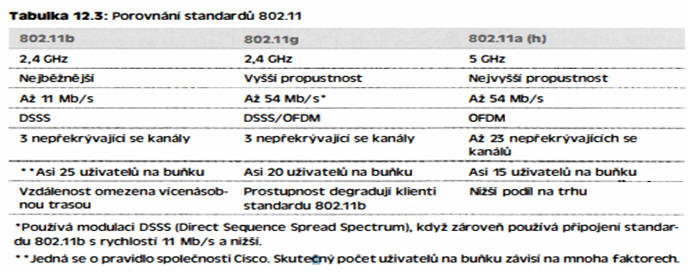

Porovnání standardů 802.11

Než přejdeme k produktům značky Cisco, podívejte se do tabulky 1 2.3, která shrnuje výhody a nevýhody standardů 802. 11 a, b a g.

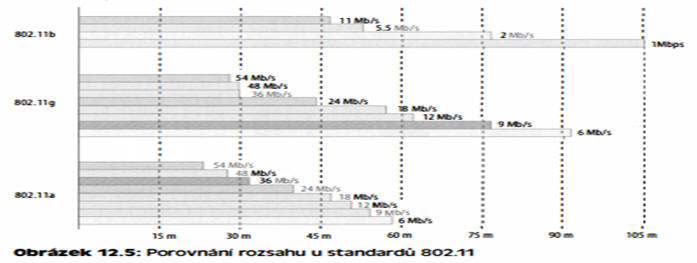

Prohlédněte si nyní obrázek 1 2.5, který znázorňuje rozsahy všech standardů 802. 11 a zobrazuje odlišné rozsahy v závislosti na umístění v budovách nebo venkovním prostředí. Budeme používat výchozí nastavení výkonu.

Můžete si všimnout, že chcete-Ii plně využít rychlosti 54 Mb/s standardů 802. 1 1 a a 802. 1 1 g, nesmíte být od přístupového bodu vzdáleni více než 15 až 30 metrů (maximálně). Jestliže se mezi klientem a přístupovým bodem nacházejí jakékoli překážky, může být tato vzdálenost ještě kratšÍ. Musíme se zmínit ještě o jednom standardu IEEE 802. 1 1, který dále zvětšuje dostupné rychlosti a přenosové vzdálenosti.

2,4 CHz/ 5 CHz (802.11n)

Standard 802. 1 1n vychází z předchozích standardů 802. 11 a přidává technologii MIMO (Multiple-Input Multiple-Output), která zvyšuje datovou propustnost pomocí více vysílacích a přijímacích antén. Zařízení standardu 802. 1 1n mohou být vybaveny až osmi anténami, ale většina současných přístupových bodů používá čtyři antény. Někdy se označují jako inteligentní antény a máte-li k dispozici čtyři, mohou dvě z nich současně vysílat a dvě přijímat. Toto schéma umožňuje značně zvýšit přenosové rychlosti dat oproti standardům 802. 1 1 a/b/g. Podle marketingových sloganů může zajistit rychlost kolem 250 Mb/s, což ale nezní příliš důvěryhodně. Těžko lze uvěřit tomu, že by se propustnost dostala na takovou úroveň. I kdyby to byla pravda, jak by to prospělo v situaci, kdy jste k Internetu připojeni pomocí ADSL nebo kabelu s rychlostí 1 či 2 Mb/s?

Pamatujte, že standard 802. 1 1n nebyl v roce 2008 ještě ratifikován. To znamená, že produkty, které byly tehdy dostupné na trhu, nebyly standardizovány a označovaly se jako produkty typu "pre-N". Se znalostí uvedených faktů nyní můžeme přejít k přehledu řešení Cisco pro rostoucí trh bezdrátových zařízenÍ.

Jednotné bezdrátové řešení Cisco

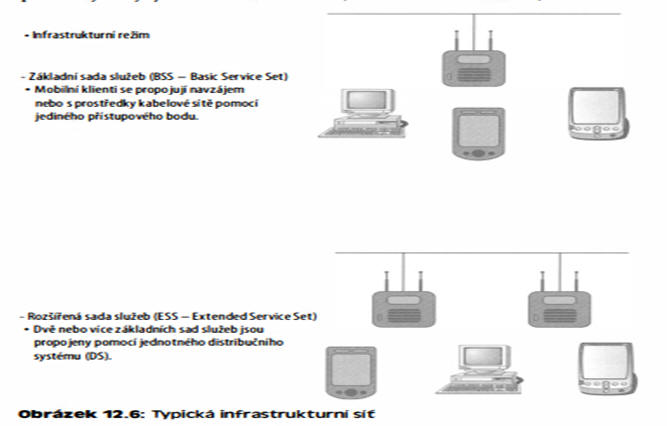

Vzhledem k množství svých produktů s podporou standardů IEEE 802. 1 1 a/b/g a brzy i technologií "nu společnost Cisco skutečně nabízí působivou řadu vnitřních i venkovních řešení pro bezdrátové sítě LAN. K těmto výrobkům patří přístupové body, bezdrátové řadiče, klientské adaptéry sítí WLAN, servery pro zabezpečení a správu, zařízení pro správu bezdrátové sítě, bezdrátové integrované přepínače a směrovače, a dokonce i antény a příslušenství. Přibližně od roku 2000 se mnoho společností spoléhá na základní přístupové body, které připojily do své infrastruktury a umožnily uživatelům mobilní bezdrátový přístup do své sítě. Obrázek 1 2.6 znázorňuje typickou infrastrukturní síť, která může obsahovat jeden přístupový bod nebo rozšiřovat sadu služeb pomocí více přístupových bodů, jež kvůli roamingu vesměs používají stejný identifikátor ssm (Service Set Identifier) .

Zde je tedy zřejmé, že každý přístupový bod je v libovolné konfiguraci nastaven jako kořenový přístupový bod. Pokud se vrátíte ke konfiguraci dvou bezdrátových směrovačů (R2 a 871 W) a přístupového bodu 1 242AP v kapitole 4, můžete se přesvědčit, že všechny tři byly nakonfigurovány jako kořenové. Každý směrovač tedy v praxi sděluje klientům, že se k němu mohou připojit a jeho prostřednictvím získat požadovaný přístup k prostředkům kabelové sítě. Jestliže by přístupové body nebyly nastaveny jako kořenové, mohly by se pouze připojit ke kořenovému zařízení jako opakovač. Mezi nekořenová zařízení se řadí klienti, mosty, opakovací přístupové body a mosty pracovních skupin.

Ale moment - to vypadá jako počítačová prehistorie. Rozhodně to nepřipomíná rok 2008, kdy je na obzoru jednotné bezdrátové řešení Cisco, které poskytuje komplexní a integrované řešení pro sítě WLAN! Tato nová technologie s mnoha možnostmi zahrnuje inteligentní přístupové body a řadiče WLAN značky Cisco, které jsou navrženy speciálně pro podporu přístupových bodů. Řešení lze spravovat pomocí webového rozhraní řadiče, z vlastního řadiče nebo ze systému WCS (Wireless Control System) společnosti Cisco. Na tomto typu sítě je však atraktivní zejména to, že po instalaci již nevyžadují žádnou konfiguraci. To znamená, že můžete ve vnějším nebo vnitřním prostředí připojit přístupový bod, který se automaticky nakonfiguruje v závislosti na informacích řadiče. Zkontroluje dokonce překrývání kanálů a interferenci a přidělí si nepřekrývající se kanál - opravdu působivé! Jak jsme se navíc již zmínili, pokud ve své oblasti zjistí překrývající se kanál, sníží vysílací výkon, aby omezil interferenci. Společnost Cisco to označuje jako "automatické radiofrekvenční řízení"

Nic však není dokonalé - tato produktová řada se docela prodraží, protože vyžaduje pořízení velkého počtu zařízení. Je to tak: určitě nevystačíte s přístupovým bodem. Minimální nákupní seznam obsahuje přístupový bod Cisco 1020 a řadič pro vnitřní řešení. V případě vnějšího řešení se bude jednat o přístupový bod Cisco 1 520 spolu s řadičem. Nezapomínejte přitom, že se jedná o minimální požadavky. Ve skutečnosti budete nejspíš potřebovat více zařízení. V kursech autora této knihy se používají přístupové body 1 020 i 1 520 spolu se dvěma typy řadičů, což je minimální množství zařízení, aby mohla konfigurace fungovat. Přístupové body mají rozumnou cenu a jak je u společnosti Cisco běžné, jejich ceny poměrně věrně kopírují modelová čísla. Průvan v kapse vám udělají řadiče, které se prodávají za tisíce dolarů! Do doby, kdy se vám tato kniha dostane do ruky, však jejich cena snad poklesne na rozumnou úroveň. Musíme doufat!

Předpokládejme nyní, že máte dostatečně velkou síť a můžete do ní investovat neomezené finance. V prvé řadě objednejte alespoň dva řadiče (dobré stojí kolem 20 000 USD za kus.) Proč dva? Každý paket z každého přístupového bodu totiž musí projít řadičem, který je buď předá do kabelové sítě, nebo zpět do bezdrátové sítě. Řadič rozhoduje o osudu paketu na základě informací protokolu LWAPP (Lightweight Access Point Protocol), které jsou v paketu zapouzdřeny. (K protokolu LWAPP se zakrátko vrátíme podrobněji.) Další důvod, proč potřebujete alespoň dva tyto zázraky, spočívá v riziku, že dojde k výpadku jednoho z nich. Bylo by pošetilé navrhnout síť tak, aby obsahovala jediný bod selhání. Chcete-Ii se tedy zabezpečit, potřebujete dva tyto prvky, které pro tento typ sítě poskytnou požadovanou redundanci.

Když jsme nyní rozebrali problematiku jediného bodu selhání, je nutné také zajistit správu řadičů. Společnost Cisco nabízí systém WCS (Wireless Control System) s grafickým uživatelským rozhraním, který umožňuje spravovat celou síť WLAN z jediného místa. Kromě toho také přináší poměrně detailní přehled o pokrytí sítě, vývoj síťových statistik a podrobnosti o umístění zařízení. (Pamatujte, že peníze v tomto případě nerozhodují!) V praxi se však bez systému WCS obejdete, protože řadič Cisco WLAN analyzuje data shromážděná přístupovými body. Tato data lze spravovat buď u jednotlivých řadičů, nebo pomocí komplexních nástrojů v rámci systému WCS. Avšak vzhledem k tomu, že můžete peníze nabírat vidlemi, určitě si systém WCS pořídíte.

Poznámka Demoverze systému WCS funkční 30 dní je k dispozici ke stažení na webu společnosti Cisco.

Nesmíme zapomenout, že věci se trochu komplikují, protože řadiče mají jen gigabitová rozhraní. Potřebujete tedy přepínač s porty 1 0/100 pro připojení přístupových bodů a gigabitovým portem, který umožní propojení s řadiči. Pravděpodobně je nejlepší pořídit minimálně přepínač 3560 (nebo lepší) s oběma typy portů, abyste mohli zároveň zajistit směrování mezi sítěmi VLAN.

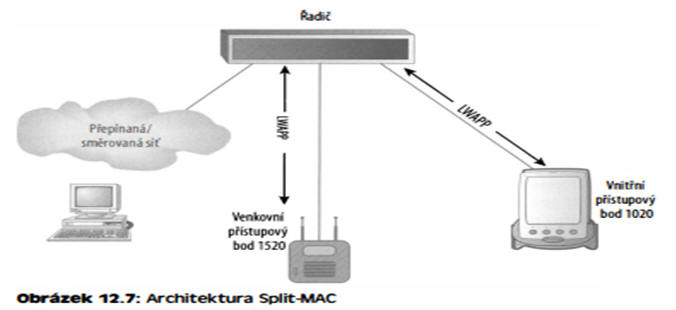

Architektura Split-MAC

Ačkoli se to nezdá, skrývá se za tímto podivným názvem v praxi poměrně šikovná funkce. V zásadě rozděluje zpracování protokolu 802. 11 mezi dvě zařízení - přístupový bod a centralizovaný řadič Cisco WLAN. Obrázek 1 2.7 znázorňuje, jak dochází k "rozdělení" (split) zpracování v obou umístěních.

Přístupové body 1 520 a 1020 na obrázku 1 2.7 jsou sice k řadiči zdánlivě připojeny přímo, což ale není možné - musí se totiž jednak připojit k přepínači, který zajistí konverzi rozhraní 10/100 na Gigabit, a také proto, že řadič předává pouze pakety LWAPP pocházející z portu, kde je tento protokol povolen. To znamená, že chcete-li převzít paket LWAPP a předat jej do sítě bez podpory tohoto protokolu jako data IP, potřebujete k tomu směrovač. Směrování může zajistit přepínač vyšší třídy.

Přístupový bod pracuje s aspekty protokolu, které vyžadují zpracování v reálném čase:

• Navázání komunikace při výměně rámce mezi klientem a přístupovým bodem při bezdrátovém přenosu rámce • Přenos rámců typu maják • Ukládání do vyrovnávací paměti a přenos rámců pro klienty v režimu úspory energie • Reakce na rámce testovacích požadavků od klientů • Předávání oznámení o přijatých testovacích požadavcích řadiči • Zajištění aktuálních informací o kvalitě signálu řadiči u každého přijatého rámce • Sledování šumu, interference a přítomnosti jiných sítí WLAN u všech rádiových kanálů • Sledování přítomnosti jiných přístupových bodů • Šifrování a dešifrování s výjimkou klientů VPN/IPSec

Veškeré zbývající funkce zajišťuje řadič Cisco WLAN, tzn. není vyžadována okamžitá odezva, ale v každém případě je nutné dosáhnout viditelnosti pro všechny řadiče. Následuje několik funkcí na vrstvě MAC, které nabízí řadič WLAN:

• Autentizace 802. 11 • Přidružení a změna přidružení (mobilita) 802. 11 • Překlad a přemostění rámců 802. 11

Pokud dojde k chybě bezdrátového řadiče Cisco v režimu Appliance, odpojené přístupové body Cisco se dotáží sítě na další bezdrátový řadič Cisco. Když má bezdrátový řadič Cisco ve stavu online jakékoli zbývající porty přístupových bodů, naslouchá rozhraní pro správu v síti dotazům přístupových bodů Cisco, aby bylo možné zajistit automatické zjišťování, přidružení a komunikaci s maximálním počtem přístupových bodů Cisco.

Poznámka Architektura split-MAC v zásadě umožňuje rozdělit pakety protokolu 802.11 mezi přístupový bod Cisco s protokolem LWAPP, který obsluhuje funkce protokolu v reálném čase, a řadič sitě WLAN, který zpracovává aspekty s nižši citlivosti na rychlost zpracováni.

Topologická síť a protokol LWAPP

Jak více dodavatelů přechází na hierarchický návrh topologické sítě a větší sítě jsou postaveny na základě lehkých přístupových bodů, vzniká potřeba standardizovaného protokolu pro řízení komunikace lehkých přístupových bodů se systémy WLAN. Přesně tento požadavek splňuje nejnovější návrh specifikace, který vytvořilo sdružení IETF (Internet Engineering Task Force) a nazývá se LWAPP (Lightweight Access Point Protocol).

Díky protokolu LWAPP lze s použitím zařízení různých dodavatelů implementovat velké bezdrátové sítě, které budou poskytovat maximální možnosti a vyšší pružnost. To však platí jen do jisté míry. Nikomu - opravdu nikomu - se zatím nepodařilo implementovat v jedné společnosti síť se zařízeními Cisco a Motorola tak, aby vše hladce fungovalo. Správce takové sítě bude asi pronášet hodně nepublikovatelných výroků. Cisco je Cisco a Motorola prostě není Cisco. I když by tyto firmy měly vycházet ze stejných protokolů IETF, nejspíš standardy pojímají poněkud odlišným způsobem. V praxi zařízení obou značek příliš dobře nespolupracují. Řekněme tedy, že budeme používat výhradně zařízení Cisco. (Nakonec jsme uvedli, že máme neomezený rozpočet, takže proč bychom všude nenasadili zařízení Cisco, když je o technologiích Cisco i celá tato kniha.)

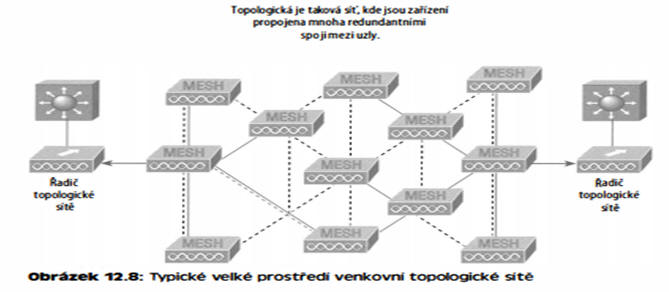

Infrastruktura topologické sítě Cisco je tedy decentralizována a vzhledem ke všem novým funkcím poměrně levná, protože uzly vesměs nemusejí vysílat dále než k dalšímu uzlu. Uzly fungují jako opakovače pro přenos dat z blízkých uzlů svým partnerským zařízením, které jsou příliš daleko, takže nelze spravovat kabelové připojení. Výsledkem je síť, která může překračovat poměrně velké vzdálenosti, zejména v náročném nebo komplikovaném terénu. Obrázek 1 2.8 znázorňuje velké prostředí topologické sítě, kde bezdrátové pokrytí oblasti zajišťují přístupové body Cisco 1 520: Topologické sítě také bývají velmi spolehlivé, protože každý uzel může být teoreticky připojen k několika dalším uzlům. Pokud tedy jeden ze sítě vypadne například kvůli hardwarové chybě, mohou jeho sousedé jednoduše naj ít jinou trasu. Pouhým přidáním více uzlů tedy získáte dodatečnou kapacitu a odolnost proti selhání.

Bezdrátová topologická spojení mezi uzly přístupových bodů jsou založena na rádiových vlnách, takže z jednoho uzlu existuje mnoho možných tras k jiným uzlům. Trasy v topologické síti se mohou změnit v reakci na zatížení přenosu dat, rádiové podmínky nebo prioritu provozu. Topologické přístupové body Cisco s podporou protokolu LWAPP lze konfigurovat, sledovat a provozovat z libovolného řadiče Cisco WLAN nasazeného v řešení topologické sítě Cisco. Přitom je potřeba zajistit propojení přes řadič, takže se nelze obejít bez redundantních řadičů. Definujme si několik termínů, které se u topologických sítí používají:

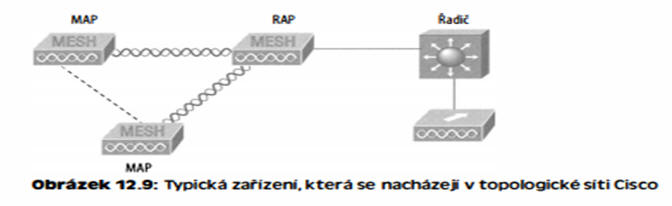

Kořenové přístupové body (RAP - Root Access Point) - tento přístupový bod je připojen ke kabelové síti a slouží jako "kořen" nebo "brána" do kabelové sítě. Kořenové přístupové body mají kabelové připojení k řadiči Cisco WLAN. Se sousedními topologickými přístupovými body komunikují pomocí obslužného bezdrátového rozhraní.

Topologické přístupové body (MAP - Mesh Access Point) - topologické přístupové body jsou vzdálené přístupové body, které se obvykle nacházejí na střechách nebo věžích a mohou propojovat až 32 topologických přístupových bodů po obslužné lince na frekvenci 5 GHz. Pokud je přístupový bod připojen ke kabelové síti, pokusí se při spouštění převzít roli kořenového přístupového bodu. Podobně platí, že když kořenový přístupový bod ztratí své kabelové připojení, pokusí se přejít do funkce topologického přístupového bodu a vyhledá svůj kořenový přístupový bod.

Typická topologická síť by zahrnovala zařízení znázorněná na obrázku 1 2.9.

Na obrázku 1 2.9 si můžete všimnout, že je do infrastruktury připojen jeden kořenový přístupový bod a topologické přístupové body jsou propojeny navzájem a také s řadičem prostřednictvím kořenového přístupového bodu. Zatím však nejsme u konce - než se dostaneme k bezdrátovému zabezpečení, musíme si vysvětlit ještě jeden termín z problematiky topologických sítí: AWPP.

AWPP

Všechny přístupové body používají nový protokol AWPP (Adaptive Wireless Path Protocol), který společnost Cisco navrhla od základů pro využití konkrétně v bezdrátovém prostředí. Protokol umožňuje kořenovým přístupovým bodům vzájemně komunikovat a zjistit nejlepší trasu zpět do kabelové sítě přes kořenový přístupový bod. Po nalezení optimální trasy funguje protokol AWPP i nadále na pozadí a ustavuje alternativní trasy zpět ke kořenovému přístupovému bodu pro případ, že by se změnila topologie nebo kvůli odlišným podmínkám zesílil nebo zeslabil signál.

Protokol bere v úvahu aspekty jako interferenci a vlastnosti konkrétní rádiové antény, takže se topologická síť dokáže automaticky konfigurovat a opravovat. Protokol A WPP v praxi dokážebrát ohled na všechny relevantní prvky bezdrátového prostředí, aby nebyla narušena funkce bezdrátové sítě, a umožňuje poskytovat konzistentní pokrytí. To je velice působivé vzhledem k tomu, jak je bezdrátové prostředí skutečně dynamické. Jestliže se objeví interference nebo dojde k přidání či odebrání přístupových bodů, změní protokol A WPP konfiguraci trasy zpět ke kořenovému přístupovému bodu. Opět v reakci na vysoce dynamické prostředí bezdrátové sítě používá protokol AWPP faktor zvaný "stickiness" (lepivost) pro menší kolísání tras. Tím je zajištěno, že události typu dočasného narušení topologické sítě (např. projíždějícím nákladním autem) nezpůsobí zbytečnou změnu této sítě.

Poznámka Máte-Ii zájem o praktické školení týkající se produktové řady Cisco Mesh and Mobility (integrace 1 500/ 3200), navštivte web www.g1 oba 1 nettraining . c om.

zabezpečení bezdrátové sítě

Ve výchozím nastavení se u přístupových bodů ani klientů bezdrátové sítě nepoužívá žádné zabezpečení. Komise připravující původní standard 802. 11 nepředpokládala, že hostitelů v bezdrátových sítí bude jednou více než hostitelů připojených kabelem. Současný vývoj však směřuje právě do tohoto stavu. Naneštěstí také stejně jako u směrovaného protokolu IPv4 technici a informatici nezahrnuli bezpečnostní standardy, které by byly dostatečně robustní pro použití v podnikovém prostředí. Ve snaze o vytvoření zabezpečené bezdrátové sítě se tedy musíme spolehnout na firemní doplňková řešení. Vina však nespočívá jen na straně standardizačních komisí, protože bezpečnostní problémy, se kterými se potýkáme, vznikly zčásti i kvůli omezením americké administrativy, jež na bezpečnostní standardy klade vývozní omezení. Náš svět je složitý a je tedy jasné, že i bezpečnostní řešení budou komplikovaná. Můžeme začít rozborem standardního základního zabezpečení, které bylo doplněno do původního standardu 802. 11. Vysvětlíme si, proč jsou tyto standardy příliš slabé a neúplné, než abychom se na ně mohli spoléhat při zabezpečení moderních bezdrátových sítí.

Otevřený přístup

Všechna zařízení pro sítě WLAN s certifikací Wi-Fi se dodávají v režimu "otevřeného přístupu" (open-access), kdy jsou jejich bezpečnostní funkce vypnuté. Otevřený přístup bez jakéhokoli zabezpečení může být vhodný a přijatelný pro veřejné hotspoty typu kaváren, univerzitních areálů a možná letišť, rozhodně nepřichází v úvahu v komerčních organizacích a nejspíš se nehodí ani pro soukromou domácí síť. Při instalaci bezdrátových zařízení v podnikovém prostředí je nutné funkce zabezpečení ručně povolit. Možná vás to překvapí, ale některé společnosti ve skutečnosti žádné bezpečnostní funkce sítí WLAN neaktivují. Takové firmy samozřejmě vystavují své sítě mimořádnému riziku!

Produkty se dodávají na trh v režimu otevřeného přístupu proto, aby kterýkoli zákazník s minimální znalostí počítačů dokázal nově zakoupený přístupový bod zapojit do svého kabelového nebo ADSL modemu a vše ihned fungovalo. Není to nic jiného než marketingový tah, protože jednoduché použití pomáhá prodeji.

Identifikátory SSID, protokol WEP a autentizace MAC adres

Návrháři prvních standardů 802. 11 založili základní zabezpečení na těchto funkcích: použití identifikátorů ssm (Service Set Identifier), otevřená autentizaci nebo autentizaci sdíleným klíčem, statický protokol WEP (Wired Equivalency Proto col) a volitelně na autentizaci MAC adres (Media Access Control). Zdánlivě je těchto funkcí hodně, ale žádná z nich v praxi neposkytuje účinné bezpečnostní řešení - s určitými výhradami mohou postačovat pro použití v běžné domácí síti. Přesto si je však popíšeme. Identifikátor ssm slouží jako společný síťový název pro zařízení v systému WLAN, který vytváří síť WLAN. Identifikátor ssm neumožňuje přístup žádnému klientskému zařízení, které tento identifikátor nezná. V praxi však přístupový bod vysílá svůj identifikátor ssm ve svém majáku mnohokrát za sekundu. A i když je vysílání identifikátoru ssm vypnuto, může útočník tento identifikátor zjistit sledováním sítě. Stačí mu čekat na odpověď klienta na požadavek přístupového bodu. Proč? Věřte totiž nebo ne, ale původní specifikace 802. 11 vyžaduje, aby se tento údaj přenášel nešifrovaně!

Komise IEEE 802. 11 navrhla dva typy autentizace: otevřenou a se sdíleným klíčem. Otevřená autentizace je v zásadě omezena na zadání správného identifikátoru SSID, avšak v současnosti se jedná o nejčastější metodu. U autentizace se sdíleným klíčem odešle přístupový bod klientskému zařízení paket s textem výzvy, který musí poté klient zašifrovat správným klíčem WEP (Wired Equivalency Protocol) a vrátit přístupovému bodu. Bez správného klíče není autentizace úspěšná a klient se nemůže přidružit k přístupovému bodu. Autentizace se sdíleným klíčem se však přesto nepovažuje za dostatečně bezpečnou, protože útočníkovi stačí zachytit nešifrovanou výzvu a následně stejnou výzvu šifrovanou klíčem WEP. Z těchto informací může odvodit klíč WEP. Sdílený klíč se v současných sítích WLAN kupodivu nepoužívá kvůli nešifrované výzvě. I když klient dokáže dokončit otevřenou autentizaci a při družit se k přístupovému bodu, nemůže při použití protokolu WEP odesílat a přijímat data bez znalosti správného klíče WEP. Klíč WEP obsahuje 40 nebo 1 28 bitů a ve své základní formě jej obvykle staticky definuje správce sítě u přístupového bodu a všech klientů, kteří s tímto přístupovým bodem komunikují. Když se používají klíče WEP, musí správce sítě strávit spoustu času zadáváním stejného klíče do všech zařízení v síti WLAN. V současnosti samozřejmě existují automatická řešení, protože při dnešní velikosti podnikových bezdrátových sítí by se jednalo o administrativně nadlidský úkol!

Poslední výchozí metodu zabezpečení představují MAC adresy, které lze staticky zadat do každého přístupového bodu. Jakémukoli zařízení, které se pokusí připojit a nemá záznam o své MAC adrese ve filtrovací tabulce, je odepřen přístup. To vypadá lákavě, ale všechny informace vrstvy MAC je samozřejmě potřeba odesílat nešifrovaně. Kdokoli vybavený bezplatně dostupným bezdrátovým sledovacím programem může jednoduše číst klientské pakety odeslané přístupovému bodu a zfalšovat svou vlastní MAC adresu. Zabezpečení protokolem WEP může v praxi fungovat, je-li správně nastaveno. Základní statické klíče WEP bez určitých proprietárních nadstaveb však v dnešních podnikových sítích již nepředstavují přijatelné řešení. Přejděme tedy nyní k těmto vylepšeným funkcím.

WPA nebo WPA 2 PSK

Konečně se dostáváme k něčemu použitelnému. Ačkoli se jedná pouze o jinou podobu základního zabezpečení a v praxi pouze doplněk specifikace, poskytuje šifrování WPA nebo WPA2 PSK (Pre-Shared Key) vyšší úroveň bezdrátového zabezpečení než jiné základní bezpečnostní metody, které jsme zatím uvedli. Je potřeba zdůraznit slovo "základní". Šifrování typu PSK ověřuje uživatele pomocí hesla nebo identifikačního kódu (také se označuje jako heslo - passphrase) jak v klientském počítači, tak u přístupového bodu. Klient může ZÍskat přístup do sítě jen tehdy, jestliže se jeho heslo shoduje s heslem přístupového bodu. Šifrování PSK také poskytuje materiál klíče, pomocí kterého šifry TKIP nebo AES generují šifrovací klíč pro každý paket přenášených dat. Ačkoli je šifrování PSK bezpečnější než statický protokol WEP, má s ním přesto hodně společného, protože klíč PSK je uložen v klientské stanici a může být prozrazen při ztrátě či zcizení klientské stanice (i když tento klíč není tak snadné najít). Rozhodně se doporučuje použít silné heslo PSK, které obsahuje kombinaci písmen, číslic a speciálních znaků.

WPA (Wi-Fi Protected Access) je standard, který roku 2003 vyvinula Wi-Fi Alliance, dříve známá pod názvem WECA (Wireless Ethernet Compatibility Alliance). Standard WPA slouží k autentizaci a šifrování v sítích WLAN a jeho účelem bylo vyřešit známé bezpečnostní problémy, které byly známy do roku 2003 včetně. Patří k nim útoky na sítě WLAN označované jako AirSnort a útoky typu prostředníka. WPA představuje krok směrem ke standardu IEEE 802. 11 i a používá mnoho stejných komponent s výjimkou šifrování - standard 802. l li uplatňuje šifrování AES. Mechanismy WPA jsou navrženy tak, aby je dokázali implementovat výrobci současného hardwaru. To znamená, že uživatelé mohou nasadit technologii WPA ve svých systémech pouhou modifikací firmwaru či softwaru.

Poznámka Standard IEEE 802.11 i je v souladu se standardem WPA a označuje se jako WPA verze 2

Jednotné řešení bezpečnosti bezdrátové sítě Cisco

Jednotné řešení bezdrátové sítě Cisco (Cisco Unified Wireless Network) poskytuje mnoho inovativních firemních rozšíření a podporuje metody WPA (Wi-Fi Protected Access) a WPA 2 (Wi-Fi Protected Access 2), které poskytují řízení přístupu pro jednotlivé uživatele a konkrétní relace na základě vzájemné autentizace a silné dynamické šifrování. Řešení také zahrnuje technologii QoS (Quality of servi ce) a mobilitu, takže nabízí mnoho různých podnikových aplikací. Jednotné řešení bezdrátové sítě Cisco poskytuje tyto funkce: Zabezpečená konektivita sítí WLAN - silné dynamické šifrovací klíče, které se automaticky mění v závislosti na konfiguraci, aby bylo chráněno soukromí přenášených dat.

• WPA-TKIP obsahuje šifrovací vylepšení typu MIC, klíčů pro jednotlivé pakety založených na hešování inicializačního vektoru a rotaci vysílacího klíče. • WPA2-AES představuje "zlatý standard" šifrování dat.

Důvěryhodnost a identita pro sítě WLAN - robustní řízení přístupu sítě WLAN, které pomáhá zajistit, aby se legitimní klienti přidružovali pouze k důvěryhodným přístupovým bodům, nikoli nelegálním a neautorizovaným. Je k dispozici pro uživatele, pro relaci na základě vzájemné autentizace pomocí standardu IEEE 802. 1X, různé typy protokolu EAP (Extensible Authentication Protocol), službu RADIUS (Remote Authentication Dial-In User Service) a server AAA (Authentication, Authorization and Accounting). Podporuje tyto funkce:

• Nejširší rozsah typů autentizace 802. 1X, klientských zařízení a klientských operačních systémů na trhu • Účetní záznamy RADIUS pro všechny pokusy o autentizaci

Obrana sítí WLAN před hrozbami - detekce neautorizovaného přístupu, útoků na síť a neoprávněných přístupových bodů pomocí systému prevence průniku (lPS - Intrusion Prevention System), NAC sítě WLAN a pokročilé funkce určování polohy. Systémy detekce průniku společnosti Cisco dovolují správcům IT průběžně skenovat radiofrekvenční prostředí, zjišťovat neoprávněné přístupové body a neautorizované události, souběžně sledovat tisíce zařízení a snižovat riziko síťových útoků. NAC byly konkrétně navrženy tak, aby pomáhaly zajistit odpovídající ochranu před bezpečnostními hrozbami pro všechna kabelová i bezdrátová koncová zařízení typu PC, notebooky, servery a PDA, které se pokoušejí o přístup k síťovým prostředkům. NAC umožňují organizacím analyzovat a kontrolovat všechna zařízení připojená do sítě. Nyní můžeme přejít k vlastní konfiguraci bezdrátových zařízení.

Konfigurace bezdrátové datové sítě

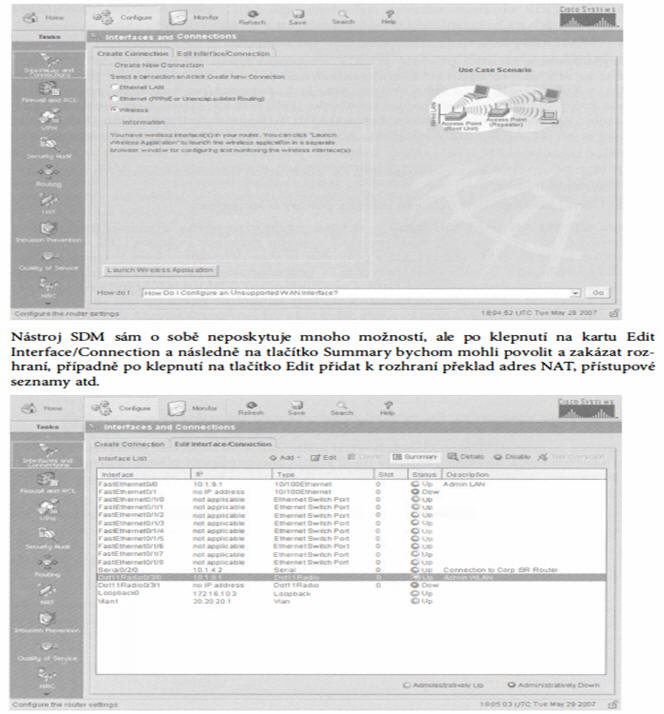

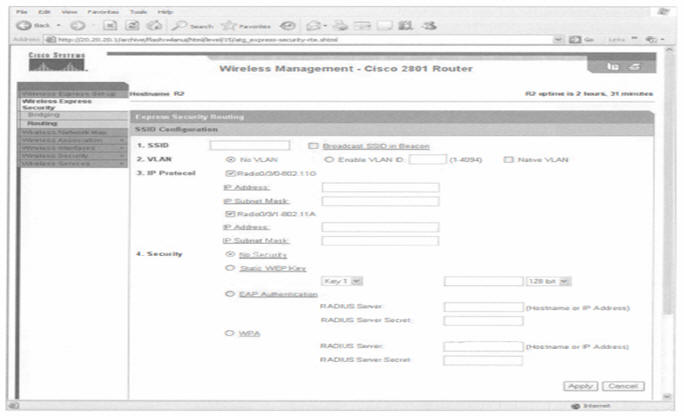

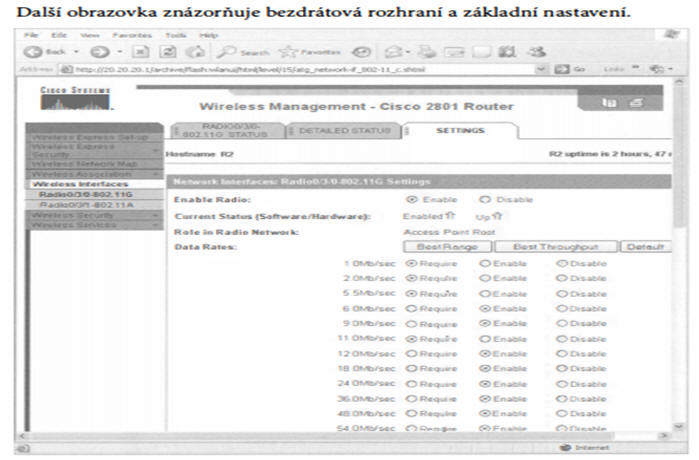

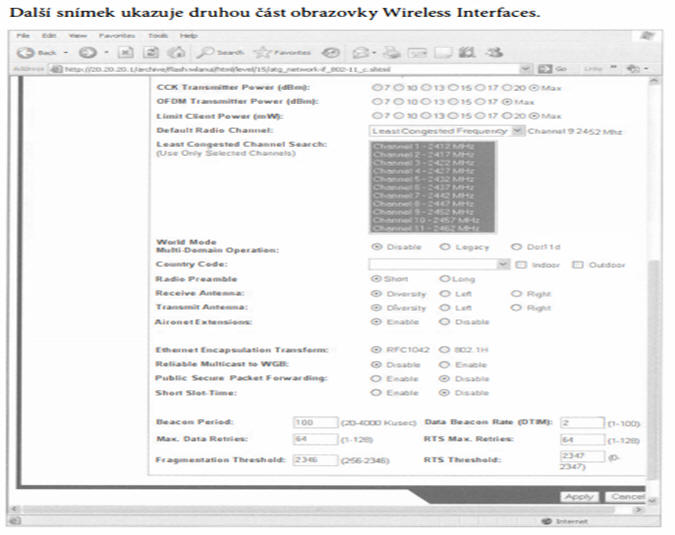

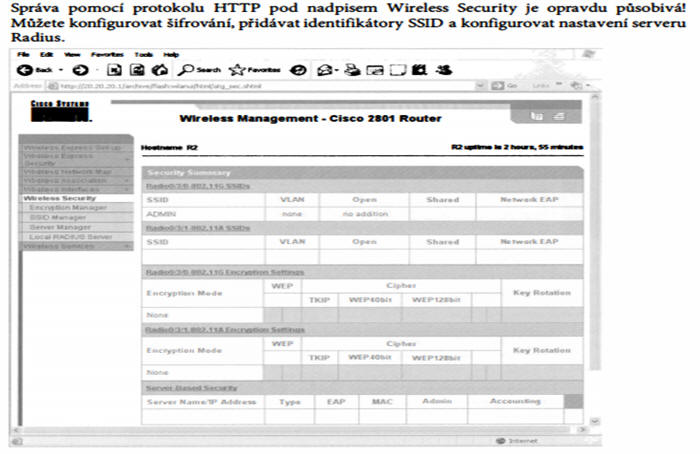

Konfigurace nástrojem SDM je v bezdrátových sítích rozhodně nejsnazší, používáte-li libovolný typ zabezpečení. Což byste rozhodně měli! Pokud chcete připojit přístupový bod, v zásadě stačí jej zapnout. Jestliže však máte ve směrovači bezdrátovou kartu, musíte ji nakonfigurovat postupem, který jsme si ukázali v kapitole 4. Následuje snímek obrazovky, který znázorňuje konfiguraci bezdrátové karty nainstalované v patici 3 směrovače R2.

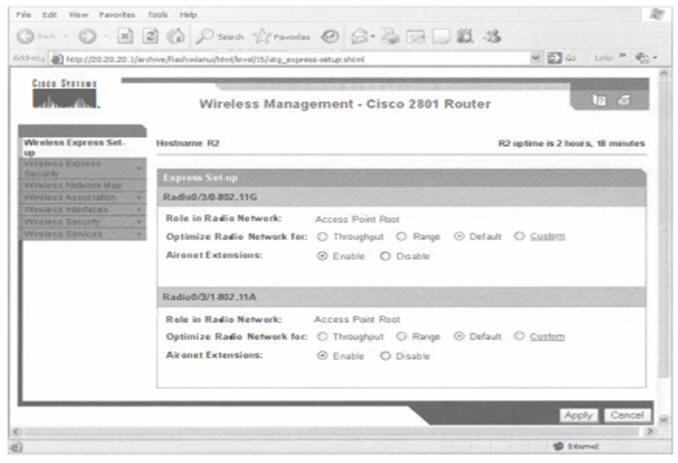

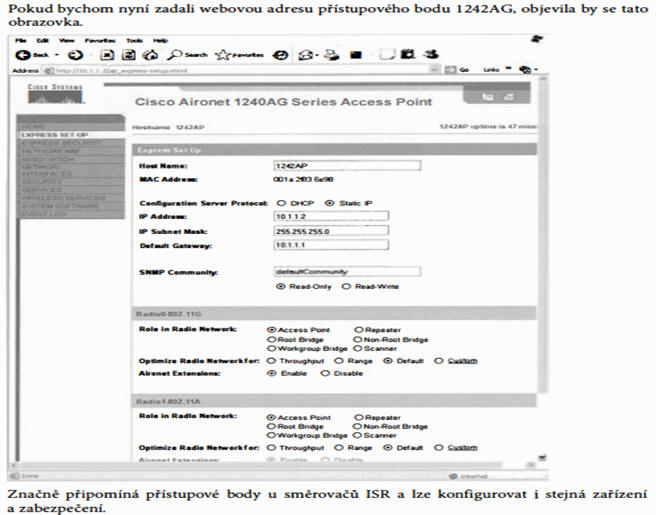

Z obrazovky Create Connection znázorněné na prvním obrázku této sekce, nebo z obrazovky, která se objeví po klepnutí na tlačítko Edit druhé obrazovky, lze klepnout na tlačítko Launch Wireless Application. Otevře se nová obrazovka HTTP, na které lze konfigurovat bezdrátové zařízení pomocí funkce Express Set-up.

Jedná se o stejnou obrazovku, na kterou bychom se dostali po zadání webové adresy přístupového bodu - např. našeho 1 242AP. Nástroj SDM umožňuje sledovat bezdrátová rozhraní, poskytuje statistiku a přístup do režimu konfigurace bezdrátových rozhraní příslušného směrovače. Pro komplikovanou konfiguraci tedy není nutné používat rozhraní příkazového řádku.

Z tohoto místa lze opět konfigurovat pouze některé základní údaje. Následující obrazovka Wireless Express Security však dovoluje konfigurovat bezdrátový přístupový bod v režimu přemostění nebo směrování - skutečně šikovná vlastnost!

Shrnutí

Bezdrátové technologie s námi podobně jako rock and roll zůstanou natrvalo. Ti z nás, kdo na těchto technologiích závisí, si už svět bez nich těžko dokáží představit - jak jsme se vlastně dokázali obejít bez mobilních telefonů? Na začátku této kapitoly jsme tedy prozkoumali základy fungování bezdrátových � ítí.

Odtud jsme plynule přešli k úvodu do bezdrátové radiofrekvenční teorie a ke standardům IEEE. Rozebrali jsme standard 802. 1 1 od jeho vzniku přes postupný vývoj až k současným a nastupujícím standardům a diskutovali jsme jednotlivé pracovní skupiny, které tyto standardy vytvořily. Tento výklad nás zavedl k bezpečnosti (nebo z větší části nebezpečnosti) bezdrátových sítí a logicky jsme se dostali k firemní odpovědi společnosti Cisco na toto dilema: jednotnému řešení bezdrátové sítě Cisco, které jsme podrobně analyzovali. Závěrem kapitoly jsme vyzkoušeli konfiguraci bezdrátové sítě a přidružených zařízení pomocí nástroje SDM.

Klíčové poznatky ke zkoušce

Seznamte se se specifikací IEEE 802.1 1a - 802. l 1 a funguje ve spektru 5 GHz a pokud používáte rozšíření 802. 11 h, máte k dispozici 23 nepřekrývajících se kanálů. Standard 802. l l a poskytuje maximální rychlost 54 Mb/s, ale pouze pro klienty vzdálené do 15 m od přístupového bodu.

Seznamte se se specifikací IEEE 802.11 b - IEEE 802. 11 b funguje v pásmu 2,4 GHz a má tři nepřekrývající se kanály. Umožňuje připojení na větší vzdálenosti, ale s maximální přenosovou rychlostí dat 11 Mp/s.

Seznamte se se specifikací IEEE 802.1 1g - standard IEEE 802. l l g je nadstavbou standardu 802. 11 b a funguje ve stejném pásmu 2,4 GHz, ale maximální rychlost 54 Mb/s umožňuje dosáhnout všem klientům, kteří se nacházejí méně než 30 m od přístupového bodu.