Úvod

0 Úvod

1.1 Všeobecně

Tato mezinárodní norma byla připravena proto, aby poskytla podporu pro ustavení, zavedení,

provozování, monitorování, udržování a zlepšování systému řízení bezpečnosti informací

(Information Security Management Systems nebo ISMS). Přijetí ISMS by mělo být strategickým

rozhodnutím organizace. Návrh a zavedení ISMS v organizaci je podmíněno potřebami a cíli

činností (business) organizace a z toho vyplývajících požadavků na bezpečnost, dále pak

používanými procesy a velikostí a strukturou organizace. Všechny tyto a jejich podpůrné

systémy podléhají změnám v čase. Předpokládá se, že jednoduché situace vyžadují

jednoduchá řešení ISMS.

Tuto normu mohou využívat interní i externí subjekty, včetně certifikačních orgánů, k hodnocení

schopnosti organizace splnit vlastní požadavky, stejně jako požadavky dané zákonem nebo

požadavky zákazníků.

1.2 Procesní přístup

Tato mezinárodní norma prosazuje přijetí procesního přístupu pro ustavení, zavedení,

provozování, monitorování, udržování a zlepšování efektivnosti ISMS v organizaci.

Aby organizace fungovala efektivně, musí pojmenovat a řídit mnoho vzájemně propojených

činností. Činnost, která využívá zdroje a je řízena za účelem přeměny vstupů na výstupy, může

být považována za proces. Výstup z jednoho procesu často přímo tvoří vstup pro následující

proces.

Aplikace systému procesů v organizaci, spolu s identifikací těchto procesů, jejich vzájemným

působením a řízením může být označováno jako “procesní přístup”.

Při použití procesního přístupu tak, jak je prezentován v této normě, je kladen důraz na:

a) pochopení požadavků na bezpečnost informací a potřebu stanovení politiky a cílů

bezpečnosti informací;

b) zavedení a provádění kontrol v kontextu s řízením celkových rizik činností organizace;

c) monitorování a přezkoumání funkčnosti a efektivnosti ISMS;

d) neustálé zlepšování založené na objektivním měření.

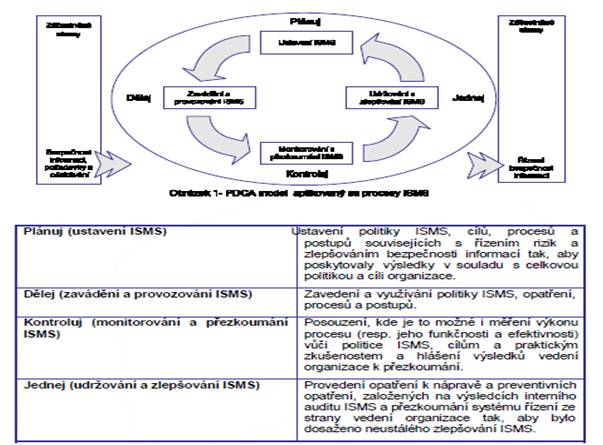

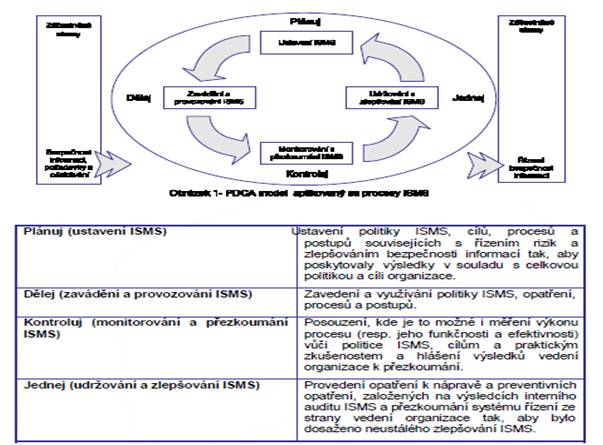

Model známý jako “Plánuj-Dělej-Kontroluj-Jednej“ (Plan-Do-Check-Act nebo PDCA) může být

aplikován na všechny procesy ISMS tak, jak jsou zavedeny touto normou. Obrázek 1

znázorňuje, jak ISMS přijímá požadavky bezpečnosti informací a očekávání zainteresovaných

stran jako vstup, a jak pomocí nezbytných činností a procesů vytváří výstupy bezpečnosti

informací (např. řízenou bezpečnost informací), které splňují tyto požadavky a očekávání.

Obrázek 1 také znázorňuje propojení procesů uvedených v kapitolách 4, 5, 6, 7 a 8.

Zavedení modelu PDCA bude také odrážet principy, které jsou definovány ve směrnici OECD

(2002)1 pro řízení bezpečnosti informačních systémů a sítí. Norma ISO/IEC 27001 poskytuje

celistvý model pro zavedení principů definovaných v této směrnici, které upravují hodnocení

rizik, návrh a zavedení bezpečnosti, řízení bezpečnosti a opětovné hodnocení bezpečnosti.

PŘÍKLAD 1

Může být například požadováno, aby v případě narušení bezpečnosti nebyly způsobeny

organizaci vážné finanční škody ani jiné těžkosti (např. ztráta image).

PŘÍKLAD 2

Vyskytne-li se závažný incident, například napadení (hacking) eBusiness systému organizace

(web site) očekává se, že pro minimalizaci dopadů incidentu budou k dispozici dostatečně

vyškolení zaměstnanci.

1.3 Kompatibilita s jinými systémy řízení

Tato mezinárodní norma je propojena s normami ISO 9001:2000 a ISO 14001:2004 tak, aby

bylo podpořeno jejich konzistentní a jednotné zavedení a provoz. Jeden vhodně navržený

systém řízení tak může naplnit požadavky všech tří norem. Tabulka C.1 znázorňuje vztah mezi

kapitolami ISO 27001:2005, ISO 9001:2000 a ISO 14001:2004.

Tato norma je navržena tak, aby organizaci umožnila propojit nebo integrovat ISMS

s odpovídajícími požadavky systémů řízení.

Informační technologie – Bezpečnostní techniky – Sytém řízení

bezpečnosti informací – Požadavky

Důležité upozornění

Tato publikace nemůže obsáhnout všechna opatření z oblasti jejího určení. Uživatelé

jsou sami odpovědni za její správné použití. Shoda s normou sama o sobě nezbavuje

organizaci odpovědnosti za splnění závazků vyplývajících ze zákona.

1 Působnost

1.1 Všeobecně

Tato mezinárodní norma je použitelná pro všechny typy organizací (např. komerční organizace,

státní organizace a úřady, neziskové organizace). Norma specifikuje požadavky na ustavení,

zavedení, provoz, monitorování, přezkoumání, udržování a zlepšování dokumentovaného ISMS

v kontextu celkových rizik činností organizace. Specifikuje požadavky na zavedení

bezpečnostních opatření, upravených podle potřeb jednotlivých organizací nebo jejich částí.

ISMS je navržen tak, aby zajistil odpovídající a přiměřená bezpečnostní opatření, adekvátně

chránící informační aktiva a poskytující odpovídající jistotu klientům a dalším zainteresovaným

stranám2.

POZNÁMKA 1

Slovo „business“ je v textu normy překládáno jako „činnost organizace“, v kontextu celé normy

jsou činnostmi organizace myšleny veškeré aktivity, které jsou důležité pro existenci organizace

a naplňování jejích cílů.

POZNÁMKA 2

ISO/IEC 17799 poskytuje doporučení, která mohou být použita při návrhu a realizaci

jednotlivých opatření.

1.2 Použití

Požadavky této normy jsou obecně použitelné a jsou aplikovatelné ve všech organizacích bez

ohledu na jejich typ, velikost a povahu činností. Vyřazení jakýchkoli požadavků

specifikovaných v odstavcích 4, 5, 6, 7 a 8 je v případě, že chce organizace dosáhnout

souladu s touto normou, nepřijatelné.

Jakékoliv vyřazení opatření, která byla identifikována jako nezbytná pro snížení rizik na

akceptovatelnou úroveň3, musí být opodstatněno a musí být doloženo, že rizika s tím spojená

byla akceptována odpovědnými osobami. Tam, kde se tato vyřazení provedou, lze akceptovat

nároky na soulad s touto normou, jedině pokud tato vyřazení neovlivní schopnost a/nebo

odpovědnost organizace zajistit bezpečnost informací v souladu s bezpečnostními požadavky

stanovenými analýzou rizik a odpovídajícími zákonnými a regulatorními požadavky.

POZNÁMKA

V případech, kdy má organizace již zaveden systém řízení (např. podle ISO 9001 nebo ISO

14001), je ve většině případů vhodné implementovat požadavky této normy v rámci existujícího

systému.