Základní

Útok stromy jsou multi-srovnal diagramy skládající se z jednoho kořene, listí, a děti. Zdola nahoru, podřízené uzly jsou podmínky, které musí být splněny, aby se přímo rodiče uzlu pravda, když kořen je přesvědčen, že útok je kompletní. Každý uzel může být splněn pouze své přímé podřízené uzly .

Uzel může být dítě z jiného uzlu, v takovém případě se stává logické, že více je třeba přijmout opatření k provedení útoku. Například, zvažovat učebně počítačů, které jsou zajištěny na stoly. Ukrást jeden, zajištění kabel musí být přerušen nebo zámek odemknout.Zámek může být uvolněn výběrem nebo získání klíče. Klíč lze získat tím, že hrozí držák na klíče, podplácet klíčů, nebo brát to z místa, kde je uložena (např. na základě mousemat). Tak čtyři úrovně útoku strom může být vypracován, z nichž jedna cesta ( Úplatek Klíčenka , získat klíč , odemkne zámek , Krást počítače ).

Všimněte si také, že útok je popsáno v uzlu může vyžadovat jeden či více z mnoha útoků je popsáno v podřízené uzly mají být splněny.Naše výše uvedené podmínky vyplývá, že pouze nebo podmínky , ale stav a mohou být vytvořeny, například tím, že za předpokladu, elektronické zabezpečovací, která musí být zakázána, pokud a pouze tehdy, pokud kabel bude řezat. Spíše než aby byl tento úkolpodřízený uzel řezání zámku, úkoly, mohou obě jednoduše dosáhnout sčítání křižovatka. Tak cesta (( Zakázat Alarm , Vyjmout kabel), Krást počítače ) je vytvořen.

Útok stromy jsou spojené se zavedenými stromu poruch

[ 3 ] formalismu. Stromu poruch metodika zaměstnává boolean výrazy k bráně podmínek při uzly jsou rodiče spokojeni koncové uzly. Tím, včetně apriorní pravděpodobnosti se každý uzel, je možné provést výpočet pravděpodobností s vyšší uzlů pomocí Bayesova pravidla . Nicméně, ve skutečnosti přesné odhadů pravděpodobnosti jsou buď nedostupné nebo příliš drahé shromáždit. S ohledem na zabezpečení počítače s aktivními účastníky (tj. útočníci), rozdělení pravděpodobnosti událostí pravděpodobně nejsou nezávislé ani jednotně distribuovaný, tedy naivní bayesovské analýzy je nevhodné.Zkouška

Útok stromy se mohou stát velmi složité, zejména pokud se jedná o specifické útoky. Plný útok stromu může obsahovat stovky či tisíce různých cest všech vedoucích k dokončení útoku. Dokonce tak, tyto stromy jsou velmi užitečné pro určení toho, co hrozby existují, a jak se s nimi vypořádat.

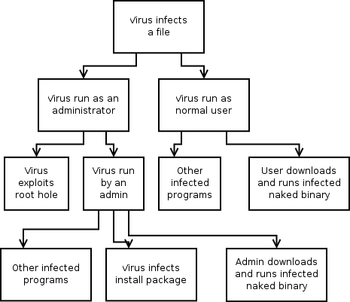

Útok stromy mohou samy o sobě k vymezení

informační pojištění strategie. Je důležité, aby zvážila, nicméně, že provádění politiky k provedení této strategie změny útok stromu. Například viry se mohou počítače být chráněny před tím, že odmítla správce systému přístup k přímo modifikovat stávající programy a složky programu, místo toho vyžaduje správce balíčků použít. Toto se přidá k útoku strom možnost konstrukční chyby, nebo využije ve správci balíku.Lze konstatovat, že nejúčinnějším způsobem, jak zmírnit hrozbu útoku na stromě je zmírnit to tak blízko kořenu jak je to možné

. I když je to teoreticky zvuk, není obvykle možné jednoduše zmírnit hrozbu bez dalších důsledků pro pokračující provoz systému. Například hrozba viry napadající Windows systému mohou být do značné míry snížit použitím NTFS místo FAT souborový systémtak, že běžní uživatelé jsou schopni změnit nainstalovaných programů. Provádění tohoto neguje jakýmkoliv způsobem, předpokládané nebo nepředpokládané, že běžný uživatel může přijít do infikovat systém s virem , ale také vyžaduje, aby uživatelé přepnout na účet správce vykonávat administrativní úkoly, a vytváří tak jinou sadu hrozeb na stromě a provozní režie.Systémy používající družstvo přípravky, které dynamicky zkoumat a identifikovat

zranitelnosti řetězců, vytváření útok stromy, které byly postaveny od roku 2000. [ 4