- Apple -

H Aktualizace Analýzy Android Apple APT Bezpečnost BigBrother BotNet Cloud Exploit Hacking Hardware ICS Incidenty IoT IT Kongresy Kriminalita Kryptografie Kyber Mobilní OS Ostatní Phishing Podvod Ransomware Rizika Rootkit Sociální sítě Software Spam Těžařské viry Útoky Viry Zabezpečení Zranitelnosti

Úvod Seznam Kategorie Podkategorie 0 1 2 3 4 5

IPhony už nelze vyřadit z provozu jedinou zprávou. Apple vydal aktualizaci systému

20.2.2018 Novinky/Bezpečnost Apple

Vyřadit prakticky jakýkoliv iPhone z provozu nebyl ještě minulý týden vůbec žádný problém. Operační systém totiž obsahoval chybu, kvůli které bylo jablečné zařízení vyřazeno z provozu poté, co obdrželo zprávu s jedním konkrétním znakem. Společnost Apple však nyní vydala aktualizaci, která tento nepříjemný problém řeší.

Informace o tom, že je možné snadno vyřadit iPhone z provozu, začala internetem kolovat na konci minulého týdne.

Ukázalo se, že iPhony se zhroutí poté, co je na nich zobrazena zpráva obsahující jeden konkrétní znak v telugštině, tedy v třetím nejpoužívanějším indickém jazyce po hindštině a bengálštině. Roli přitom nehrálo, zda se jednalo o SMS zprávu nebo zda byl text zaslán prostřednictvím Twitteru, Skypu či přes e-mail.

Apple’s latest operating system has a bug that could really mess up your phone https://t.co/gqpRzAGKqd

— New York Magazine (@NYMag) February 16, 2018

Takto vypadá znak, který dokázal vyřadit iPhone z provozu.

Ve chvíli, kdy se v jakékoliv aplikaci daný znak zobrazil, aplikace se zasekla a přestala pracovat. V krajním případě – pokud byl znak zobrazen v notifikačním okně – došlo dokonce k pádu celého operačního systému a iPhone se neustále restartoval.

Po pouhých pár dnech přispěchala společnost Apple s opravou, vydána byla v noci na úterý. Uživatelé, kteří si nechtějí nechat od vtipálků a zlomyslných uživatelů výše popsaným způsobem zablokovat své přístroje, by měli tedy co nejdříve provést aktualizaci na iOS 11.2.6.

Dříve trápily uživatele odkazy

Vtipálci – a případně i nefalšovaní záškodníci s nekalými úmysly – tak mají další možnost, jak potrápit uživatele jablečných smartphonů. A historicky to není poprvé.

V roce 2016 se například internetem šířily odkazy na speciální webovou stránku, která dokázala u iPhonů a stolních počítačů od Applu „shodit“ nejen samotný prohlížeč, ale také celý operační systém, jak je vidět i na videu níže.

Stránka obsahuje speciálně upravený kód v JavaScriptu, který zkrátka donutí zařízení provést restart. Jedinou obranou je na podobné odkazy neklikat.

Souborový systém APFS má v High Sierra kritickou chybu. Hrozí při ní ztráta zálohovaných dat

20.2.2018 Živě Apple

Systém High Sierra přinesl na Macy jako jednu v hlavních novinek souborový systém APFS. Ten je optimalizovaný pro SSD a odolnější vůči chybám moderních úložišť. Jak ale nyní zjistil vývojář zálohovací utility Carbon Copy Cloner, obsahuje chybu, při které může dojít ke ztrátě dat.

Týká se primárně dynamických diskových obrazů (sparse), které reprezentují data na externím úložišti, typicky na NASu nebo externím disku. Tam lze vytvořit obraz disku tohoto typu a nasměrovat na něj například zálohovací aplikaci. Obraz disku potom ukazuje právě takovou velikost, jakou zabírají data na fyzickém disku.

Problém ale nastane v případě, že se zaplní cílové fyzické úložiště. Systém ne vždy korektně vrátí hodnotu o zaplněném disku a jeho obraz tak stále ukazuje informaci o volném místu (a předá ji dalším aplikacím). A i přesto, že fyzicky není možné data na externí úložiště zkopírovat, systém přenos dat zobrazí jako úspěšný.

Před odpojením disku dokonce lze takto zkopírovaná data z obrazu otevřít a korektně číst. Po odpojení a znovupřipojení se však samozřejmě stanou nedostupná. To je právě v případě použití se zálohovacími aplikacemi kritickou chybou. Náprava by tak měla ze strany Applu přijít co nejdřív.

Meltdown a Spectre ohrožují i Apple

8.1.2018 SecurityWorld Apple

Společnost Apple uvádí, že aktuální kauza problémových čipů se týká také jejích produktů – iPhonů, iPadů i Maců.

Bezpečnostní slabiny procesorových čipů označené jako Meltdown a Spectre vyšly najevo tento týden. Závažná hrozba se týká potenciálně miliard počítačů, chytrých telefonů i tabletů s čipy od Intelu, AMD i ARM, nově potvrzená jsou tedy i zařízení od Applu. Společnost ale rovnou uvedla, že už vydala patche, které mají riziko hrozby zmírnit, a také to, že nemá zprávy o tom, že by na jejích zařízeních došlo ke zneužití tohoto bugu. Doporučila však svým zákazníkům, aby jakýkoliv software stahovali výhradně z důvěryhodných zdrojů a vyhýbali se škodlivým aplikacím.

„Hrozba se týká všech Mac systémů a zařízení s iOS, o zneužití slabiny však od našich zákazníků žádné informace nemáme,“ uvádí Apple. „Problém se týká všech moderních procesorů a tedy téměř všech počítačových zařízení a operačních systémů.“ Jedinou výjimku dle společnosti představují Apple Watch, kterých se Meltdown netýká. Patche proti Spectre ve formě aktualizace pro prohlížeč Safari by měly být vydány „v nejbližších dnech“.

Google a Microsoft se ke kauze vyjádřili už dříve. Uživatelé Androidu jsou podle Googlu v bezpečí, jestliže mají stažené poslední bezpečnostní aktualizace. Microsoft většinu svých služeb už též záplatoval, uživatelé Windows by však měli před instalací systémových patchů pro jistotu aktualizovat antivirové programy třetích stran.

Americký úřad pro kybernetickou a informační bezpečnost původně doporučil hardwarovou výměnu procesorů, později však své doporučení upravil pouze na nezbytnou aktualizaci softwaru.

Chyba procesorů se týká i nás, přiznal Apple. Zpomalí se také iPhony a iPady

5.1.2018 Novinky/Bezpečnost Apple

Není žádným tajemstvím, že počítače společnosti Apple využívají procesory společnosti Intel. Také jich se tedy týká nebezpečná chyba, která si žádá záplatu zpomalující celkový výkon. Společnost Apple však nyní přiznala, že problémy se týkají také iPhonů a iPadů.

„Bezpečnostní experti nedávno odhalili problémy týkající se procesorů. Ty se týkají – stejně jako v případě konkurence – všech našich moderních zařízení. Chybou jsou postiženy přístroje s operačním systémem macOS a iOS,“ stojí v prohlášení amerického počítačového gigantu.

To jinými slovy znamená, že ohroženi jsou uživatelé stolních počítačů, notebooků, tabletů i chytrých telefonů s logem nakousnutého jablka.

Zástupci Applu však zároveň potvrdili, že v rámci aktualizací byly chyby u celé řady zařízení opraveny. „Záplaty jsou obsaženy v systémech iOS 11.2, macOS 10.13.2 a tvOS 11.2, které byly vydány v uplynulých dnech,“ stojí dále v prohlášení.

Jak se instalace aktualizace promítne do celkového výkonu jednotlivých zařízení, není v tuto chvíli jasné. Lze nicméně předpokládat, že scénář bude stejný jako v případě jiných počítačů konkurenčních výrobců, kteří již záplaty otestovali.

Antiviry nepomohou

Při pohledu na technickou stránku věci je chyba opravdu kritická. Kvůli bezpečnostní trhlině se může dostat škodlivý kód do adresního prostoru, který byl vyhrazen pouze pro jádro systému. Řeč je tedy o prostoru, ke kterému neměl uživatel jinak přístup.

Zjednodušeně řečeno tak kvůli chybě mohou počítačoví piráti propašovat virus přímo do procesoru, aniž by se před ním mohl uživatel jakkoliv chránit. S adresním prostorem totiž nemohou pracovat například ani antivirové programy.

V současnosti jsou uživatelský prostor i ten pro jádro systému v procesoru mapovány společně, oprava chyby však vyžaduje jejich oddělení. A to je podle serveru The Register ten největší problém, protože po implementování záplaty dochází k citelnému zpomalení celého systému.

Vzhledem k tomu, že procesory společnosti Intel využívá více než 80 % počítačových systémů na světě, jde skutečně o problém obrovských rozměrů. Všem uživatelům – domácím i firemním – se kvůli tomu totiž sníží výkon jejich sestav. [celá zpráva]

Společnost Intel zatím drží všechny informace o chybě pod přísným embargem. Dokud nebudou záplaty nainstalované na všech počítačích, pomohlo by zveřejnění všech detailů hackerům v plánování útoků, aby mohli chybu skutečně zneužít v praxi.

Výkon nižší až o polovinu

Podle serveru The Register se nicméně problémy týkají procesorů Intel Core šesté, sedmé a osmé generace. Dále pak trhlina postihuje čipy Xeon v5, v6, Xeon-W a také procesory Pentium a Atom z nižších řad Apollo Lake.

Nejrůznější testy procesorů od Intelu – a toho, jak se chovají před a po instalaci bezpečnostní aktualizace – doslova zaplavily internet. Prakticky všechny se shodují v tom, že úbytek výkonu není plošný, ale projevuje se jen při určitých pracích na počítačích.

Například při práci s videem a různými šifrovacími programy zaznamenal server Computerbase pokles výkonu pouze v řádu jednotek procent, což běžný uživatel nemá v praxi příliš šanci postřehnout.

Například při práci s databázemi však je již propad výrazně citelnější – zpravidla testy pojednávají o propadu okolo 20 %. Serveru Grsecurity však v některých testech vyšly propady výkonu pod operačním systémem Linux až o 51 %. [celá zpráva]

Sluší se připomenout, že chyba objevená v samotném jádře procesorů se týká prakticky všech desktopových platforem, tedy vedle zmiňovaného Linuxu také Windows a macOS.

AMD dává od kauzy ruce pryč

Zpráva serveru Grsecurity je zajímavá také tím, že podle ní se chyba týká i konkurenčních procesorů od AMD. A propady výkonu jsou po úpravách operačního systému stejně výrazné jako v případě Intelu.

Softwarový inženýr AMD Tom Lendecky však opakovaně prohlásil, že čipy tohoto podniku využívají zcela jinou architekturu než Intel, díky čemuž se jich aktuální problémy vůbec netýkají. Procesory totiž pracují jinak s pamětí a jádrem, a nemohou být tedy útočníky zneužity.

Lendecky však připustil, že AMD také vydalo nedávno bezpečnostní aktualizaci pro procesory. Ta se však k problémům Intelu nevztahuje.

Podobná chyba nicméně byla objevena i u čipů platformy ARM, které využívá většina mobilních telefonů. Společnost ARM oznámila, že již poskytla nástroje k odstranění bezpečnostních nedostatků.

Apple sice opravil chybu s přihlášením do systému bez hesla, ale okamžitě vytvořil novou

2.12.2017 Živě.cz Apple

Operační systém macOS, který běží v počítačích od Applu, se potýká s vážnými chybami. Platí to i o nejnovější verzi High Sierra. Na konci listopadu byla u operačního systému macOS High Sierra od Applu zjištěna chyba, která umožňovala administrátorské přihlášení i bez hesla.Chyba se týká sdílení souborů po síti a uživatelé ji mohou zaznamenat právě po rychlé bezpečnostní aktualizaci s označením „Security Update 2017-001 for macOS High Sierra 10.13.1“.V rámci domácí i podnikové sítě se tak uživatelé mohou setkat s tím, že se jim nepodaří dostat do sdílených složek v jiných počítačích na síti.Oprava je sice zcela jednoduchá, ale nikoli zrovna uživatelsky přívětivá.

Na konci listopadu byla u operačního systému macOS High Sierra od Applu zjištěna chyba, která umožňovala administrátorské přihlášení i bez hesla. Apple sice chybu rychle během jediného dne opravil, bohužel ale vytvořil novou.

Chyba se týká sdílení souborů po síti a uživatelé ji mohou zaznamenat právě po rychlé bezpečnostní aktualizaci s označením „Security Update 2017-001 for macOS High Sierra 10.13.1“. V rámci domácí i podnikové sítě se tak uživatelé mohou setkat s tím, že se jim nepodaří dostat do sdílených složek v jiných počítačích na síti.

Oprava je sice zcela jednoduchá, ale nikoli zrovna uživatelsky přívětivá. Jak Apple popisuje v návodu, je nutné otevřít aplikaci Terminál, napsat sudo /usr/libexec/configureLocalKDC poté dát Enter a zadat administrátorské heslo. Jak je vidět, rychlé záplaty znamenají i to, že se může přehlédnout něco dalšího, co má důležitou návaznost.

Kritická zranitelnost v macOS, miliony počítačů jsou ohroženy: jak se zabezpečit?

30.11.2017 SecurityWorld Apple

Apple šlápl vedle a do nejnovější verze operačního systému macOS, High Sierra, nechal dostat extrémně nebezpečnou zranitelnost. Uživatelé si však před vydáním opravných aktualizací mohou pomoci sami.

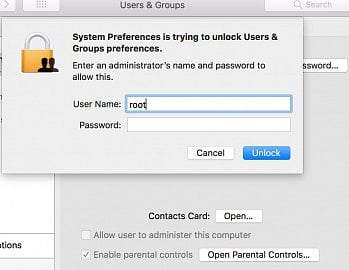

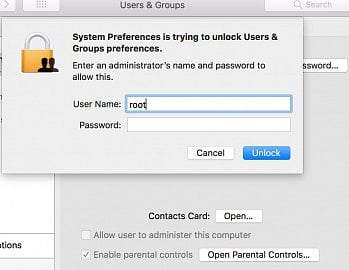

Kdokoliv, kdo má fyzický přístup k vašemu Macu, se nyní může jednoduše dostat dovnitř.

Problém poprvé odhalil zákazník Applu Lemi Orhan Ergin ve tweetu. Zda bylo rozumné ihned chybu takto zveřejnit, aby se o ní co nejsnáze dozvěděli i potenciální zločinci, o tom se dá polemizovat, avšak kritičnost zranitelnosti vystihuje dobře: „Vážený @AppleSupport, povšimli jsme si *obrovského* bezpečnostního problému v MacOS (sic) High Sierra. Kdokoli se může přihlásit pomocí jména ‚root‘ a prázdného hesla poté, co několikrát klikne na tlačítko přihlášení. Víte o tom @Apple?“

Ano – kdokoli napíše do políčka pro jméno „root“ a několikrát klikne na přihlásit, dostane se do systému. Po několika pokusech se daná osoba dostane do systému. Úspěšně to již odzkoušelo mnoho lidí.

Jde o chybu majestátních rozměrů: uživatelský účet s přízviskem „root“ je totiž – jak název napovídá – superuser, tedy uživatel schopný přepisovat práva ostatních uživatelů, nastavení systému, instalovat software, přistupovat k souborům všech uživatelů a podobně.

Americká mutace Computerworldu ihned kontaktovala Apple, dostalo se jí takové odpovědi: „Pracujeme na softwarové aktualizaci, která chybu vyřeší. Mezitím lze nastavit heslo pro administrátorský přístup (root), což znemožňuje neoprávněný přístup. Jak nato poradí tato stránka (anglicky). Pokud už máte položku ‚Root User‘ nastavenu, prosím nastavte heslo pro přístup k rootu.“

Uživatelský účet se zvýšenými pravomocemi je v základu deaktivován na většině systémů, tato chyba však u Macu umožní přihlášení jako root i přesto, že by to jít nemělo. Aktivování root účtu a nastavení hesla zabrání možnému zneužití systému pomocí výše popisované zranitelnosti.

Rychlejší je nastavení hesla pomocí Terminálu – pokud víte co děláte, můžete tuto variantu použít namísto návodu od Applu. Terminál zapněte a zadejte příkaz (bez uvozovek) „passwd root“, klepněte na enter při dotazu na staré heslo a pak zadejte heslo nové. Budete nuceni jej vepsat ještě jednou, pak jste však již proti chybě chráněni.

Chyba nijak neohrožuje starší verze macOS, týká se pouze High Sierra.

Existence této chyby je absolutně neospravedlnitelná, obzvláště u Applu, který bezpečnost systému často vychvaluje. Čím dříve přijde aktualizace systému, tím lépe.

V macOS je velká díra. Každý může získat správcovský účet bez hesla

29.11.2017 CNEWS.CZ Apple

Vývojář Lemi Orhan Ergin objevil v nejnovější verzi operačního systému od Applu velkou chybu. V macOS 10.13.1 a 10.13.2 beta lze získat správcovský učet i bez znalosti hesla.

Stačí v nastavení uživatelů a skupin kliknout na ikonku zámku, do pole s uživatelským jménem zadat „root“ (heslo nechat prázdné) a potvrdit Enterem. Tím vznikne rootovský účet bez hesla, který pak lze použít při dalším přihlášení.

OS X rootUž z popisu je zřejmé, že díru lze zneužít jen v případech, že se někdo zmocní vašeho odemknutého počítače. Na přihlašovací obrazovce ten trik nefunguje, je třeba jej provést v nastavení. A nechávat přihlášený počítač bez dozoru je riziko samo o sobě.

Apple už o chybě každopádně ví a pracuje na záplatě. Zatím jako prevenci doporučuje vytvořit účet root ručně a zadat mu heslo. Toho lze docílit příkazem v Terminálu „sudo passwd -u root“.

John Paczkowski

✔

@JohnPaczkowski

Here's Apple's comment on that #macOS #HighSierra security hole

23:23 - 28. 11. 2017

Apple má vážnou chybu v macOS High Sierra: k Macu se může přihlásit kdokoli

29.11.2017 Lupa.cz Apple

Dokud se tenhle problé nevyřeší, žádný Mac není v bezpečí. Pokud má nainstalovanou nejnovější verzi operačního systému High Sierra 10.13.1 (17B48), může se do počítače dostat kdokoli, aniž by potřeboval znát login a heslo.

Chyba totiž umožňuje, aby si kdokoli na zamčeném Macu zpřístupnil účet s adinistrátorskými právy a přihlásil se k němu, informují zahraniční servery.

Na problém na Twitteru upozornil vývojář Lemi Orhan Ergin. Nejsnadnější způsob, jak ji zneužít, podle něj vede přes System Preferences > Users & Groups. Tam stačí kliknout na ikonu zámku a pak v okně pro jméno a heslo zadat „root“, heslo nechat prázdné a potvrdit (někdy je to nutné zkusit vícekrát).

Ale pozor – už pokud tento postup jenom vyzkoušíte, vytvoříte si v počítači „root“ účet bez hesla, ke kterému se pak z přihlašovací obrazovky bude moci přihlásit kdokoli. Pokud jste to udělali, jediným momentálním řešením problému je nastavit preventivně k účtu „root“ nějaké heslo, aby se k Macu nebylo možné přihlásit bez něj (postup je k dispozici v nápovědě Applu).

Vytvoření root účtu s nějakým heslem je zatím také jediným způsobem, jak se před chybou ochránit, potvrdil také Apple. Firma chybu přiznala a oznámila, že pracuje na updatu, který ji vyřeší.

Desetiletý chlapec překonal zabezpečení iPhonu X. A šlo to snadno

21.11.2017 Novinky/Bezpečnost Apple

Apple se chlubí, že u nejnovějšího iPhonu X používá nejsofistikovanější systém zabezpečení v celé historii jablečných smartphonů. Dokonce se zástupci podniku chlubí, že neexistuje sebemenší šance, že přístroj odemkne někdo neoprávněně. Jenže přesně to se teď podařilo teprve desetiletému chlapci. A nemusel se ani moc snažit.

Nový iPhone X nemá na rozdíl od ostatních nabízených iPhonů zabudovanou čtečku otisků prstů. Místo toho využívá funkci zvanou Face ID, kdy uživatel přístroj odemkne pomocí přední kamery. Ta využívá technologii TrueDepth Camera System a dokáže rozeznat přesné rysy obličeje, díky kterým přístroj následně odemkne.

Zástupci Applu při oficiální prezentaci nejnovějšího modelu uvedli, že toto řešení je nejen pohodlnější, ale zároveň také bezpečnější než čtečka otisků prstů.

MJF LIFE & HEALTH

@MJF_Life_Health

One of Staten Islands own hacks new I Phone facial recognition.

Pretty Impressive at 10 years old!

Ammar Malik... http://fb.me/2tsf8jXzm

3:33 PM - Nov 19, 2017

10-year-old Staten Island boy hacks iPhone X facial recognition

STATEN ISLAND — A 10-year-old boy has been able to hack the Face ID on each of his parents’ new iPhone X. Ammar Malik showed he can go toe-to-toe with some of the world’s best hackers. "I was pretty...

pix11.com

Replies Retweets likes

Twitter Ads info and privacy

Desetiletý Ammar Malik se svou matkou

Jenže to v praxi není tak úplně pravda. Na vlastní kůži se o tom přesvědčili rodiče desetiletého Ammara Malika. Ten opakovaně odemkl iPhone X své matky – a to dokonce i poté, co matka znovu zaregistrovala v jablečném zařízení svoji tvář, aby přístroj bezpečně poznal pouze ji.

Úplně stejně vyšel test také v případě, kdy se Ammar snažil odemknout přístroj svého otce. Rysy jeho obličeje se zkrátka velmi podobaly rysům jeho rodičů a přístroj od společnosti Apple si s tím nedokázal poradit. A nutno podotknout, že to by se se čtečkou otisků prstů rozhodně nestalo.

Stejný problém u dvojčat

Podobný problém již mimochodem dříve hlásila také identická dvojčata, která si mohou iPhone X také odemykat navzájem mezi sebou, i když by to – podle dřívějšího vyjádření amerického počítačového gigantu – nemělo být možné.

IPhone X je aktuálně nejdražším chytrým telefonem v nabídce Applu. A dokonce to platí i při pohledu do celé desetileté historie smartphonů s logem nakousnutého jablka.

Základní model nabídne 64GB paměť a bude se v tuzemských obchodech podle oficiálních informací Applu nabízet za 29 990 Kč. Provedení s 256GB pamětí však bude citelně dražší. Případní zájemci za něj zaplatí 34 490 Kč.

Apple iPhone X

FOTO: Thomas Peter, Reuters

Apple iPhone X

Nejlepší bezpečností funkce macOS se proměnila ve zbraň hackerů. Z Find My Mac se stal ransomware

21.9.2017 Živě.cz Apple

Uživatelé Maců hlásí v posledních dnech nový typ „hackerského“ útoku, kdy dojde k uzamknutí počítače a útočníci vyžadují výkupné.Jde o stejné chování jako u běžného ransomwaru, jenže v tomto případě je zneužita jinak vynikající bezpečností funkce iCloudu.Přímo ve webové službě icloud.com lze jakékoliv zařízení s macOS vzdáleně uzamknout šestimístným bezpečnostním kódem.Ten je vyžadován pro následné odblokování. Jedná se tedy o skvělou funkci při ztrátě nebo odcizení počítače.Paradoxní je, že před útokem tohoto typu neochrání ani dvouúrovňová autorizace. Apple totiž funkci pro uzamknutí Macu umožňuje použít bez zadání ověřovacího kódu pro případ, že uživatel o jediné autorizované zařízení přišel.

Uživatelé Maců hlásí v posledních dnech nový typ „hackerského“ útoku, kdy dojde k uzamknutí počítače a útočníci vyžadují výkupné. Jde o stejné chování jako u běžného ransomwaru, jenže v tomto případě je zneužita jinak vynikající bezpečností funkce iCloudu. Útočníkům stačí přihlašovací údaje k účtu Apple ID, které si u méně obezřetných uživatelů opatří z mnoha úniků dat v posledních letech.

Přímo ve webové službě icloud.com lze jakékoliv zařízení s macOS vzdáleně uzamknout šestimístným bezpečnostním kódem. Ten je vyžadován pro následné odblokování. Jedná se tedy o skvělou funkci při ztrátě nebo odcizení počítače. Jenže je rovněž snadno zneužitelná pro vydírání mekařů.

Paradoxní je, že před útokem tohoto typu neochrání ani dvouúrovňová autorizace. Apple totiž funkci pro uzamknutí Macu umožňuje použít bez zadání ověřovacího kódu pro případ, že uživatel o jediné autorizované zařízení přišel.

Nejlepší ochranou je tedy unikátní a dostatečně silné heslo pro každou službu. A to zvláště v případě, že se vaše účty nachází v některém z úniků dat z posledních let. Pokud došlo k uzamknutí Macu bez vašeho vědomí, neplaťte výkupné, ale kontaktujte podporu Applu. Tam zažádejte o vypnutí funkce Find My Mac.

Ani kontrolní systém Applu není dokonalý. Podvodníci za falešnou aplikaci vyinkasovali téměř 2 miliony

15.6.2017 Živě.cz Apple

Podvodníci nabízeli falešný antivir, který ale nic nedělal

Za odstranění neexistujícího malwaru si účtovali tisíce

K dvoumilionovému výdělku stačilo 200 podvedených

Ani kontrolní systém Applu není dokonalý. Podvodníci za falešnou aplikaci vyinkasovali téměř 2 miliony5 FOTOGRAFIÍ

zobrazit galerii

Drtivou většinu nebezpečných aplikací pro systém iOS odfiltruje schvalovací systému Applu, kterým si každá aplikace i její aktualizace musí projít před zveřejněním v App Store. Ať už se jedná o podvody nebo malware, k uživatelům proklouzne jen minimální množství škodlivých aplikací. Pokud se tak ale stane, vývojáři si takovým jednáním mohou přijít na velké peníze. Jeden ze způsobů nyní popsal Johny Lin na webu Medium.

Podvodníci v několika zdokumentovaných případech zneužívají nákupeů přímo v aplikacích, které mohou být potvrzeny velmi snadno a rychle a méně pozorný uživatel může nechtěně dokoupit draze placený obsah. V případě legitimních aplikací je takový proces v pořádku, tady si ale uživatelé připlatili 400 dolarů měsíčně za službu, která neexistuje.

Falešný antivir

Johny Lin si všimnul podezřelé aplikace v seznamu těch nejvýdělečnějších za poslední měsíc. Mezi zaběhnutými a notoricky známými aplikacemi se totiž na desáté místo v žebříčku dostala ta s názvem Mobile protection :Clean & Security VPN. A to včetně chyb v názvu. Pokud potom porovnal data s odhadnutým výdělkem, zjistil, že si vývojáři přišli na 80 tisíc dolarů (asi 1,8 milionu korun) za měsíc.

Trik podvodníků samozřejmě zneužíval neznalost a strach méně zkušených uživatelů – nabídnul falešný antivir, který v telefonu objevil škodlivý obsah a za odstranění si uživatel samozřejmě musel zaplatit. Nebyla to však nijak skromná částka – pomocí předplatného totiž vývojáři požadovali 100 dolarů za týden, přičemž uživatel pomocí Touch ID potvrdil jak jednorázovou platbu, tak dlouhodobé předplatné. Při pohledu na tuto částku už není tak nepochopitelné, jak si podvodníci mohli přijít na 80 tisíc dolarů za měsíc. Stačilo totiž takto oklamat pouhých 200 uživatelů.

Otázkou však je nejen to, jak se taková aplikace dostala do App Store, kde zkrátka mohl selhat lidský faktor při schvalování. Vážnějším problémem je spíše fakt, že mohla nepoužitelná aplikace bez legitimního fungování vyrůst napříč App Storem tak, aby ji stáhlo dostatek uživatelů. V tomto případě to bylo přes 50 000 lidí. Odpovědí jsou reklamy, které Apple ve virtuálním obchodě začal používat minulý rok – na hledání v obchodě se uživatelům může ještě před samotným seznamem vyhledaných aplikací objevit jedna inzerovaná. Ta samozřejmě musí odpovídat klíčovým slovům, která očividně volili podvodníci velmi dobře. Z obrovského množství stažených aplikací jim tak stačila konverze pouhých 0,4 % k téměř dvoumilionovému výdělku za měsíc.

Děravý systém reklam

Johny Lin upozorňuje na to, že tahle aplikace není jediná, která takového podvodu zneužívala – našel minimálně tři další, které byly postaveny na stejném principu falešné bezpečnostní aplikace a obřích předplatných.

Apple by měl zapracovat hned na několika vylepšeních, které by takové podvody ztížily nebo zcela znemožnily. Je to například zřetelnější dialog, kterým uživatelé pomocí Touch ID potvrzují platbu. V tomto případě totiž podvodníci nechali své oběti kliknout na tlačítko Free Trial a následně po nich požadovali sto dolarů za týden. Zlepšit by se také měly možnosti pro nahlášení závadných aplikací a jejich promtní odstranění z App Store. Ale tím hlavním zádrhelem v tomto případě je reklamní systém. Aplikace, u nichž vývojáři platí za inzertní kampaň musí projít ještě pečlivější kontrolou a rovněž by reklamní aplikace měly být více zvýrazněny. V aktuální podobě totiž uživatelé často netuší, že klikají na reklamu.

iOS 11 znamená konec podpory iPhonu 5 a 5C

9.6.2017 SecurityWorld Apple

Připravovaný operační systém iOS 11 nebude kompatibilní s iPhonem 5, respektive 5C ani s iPadem 4. Majitelé starších zařízení tak už nebudou dostávat softwarové ani bezpečnostní aktualizace.

Ty budou určeny pro modely od iPhonu 5S a novější, ačkoliv některé starší aplikace už na nich pod iOS 11 nebudou fungovat. Jde o důsledek rozhodnutí společnosti ukončit podporu modelů a aplikací využívajících 32 bitové procesory, od kterých Apple přešel na ty 64 bitové v roce 2013, kdy představil iPhone 5S a iPad Air.

Současně aplikace, které běží pouze ve 32 bitovém prostředí, se přestanou zobrazovat mezi výsledky vyhledávání v nové verzi App Storu ani nebudou dostupné mezi pořízenými, jestliže už byly v minulosti staženy.

„Apple na přechod na 64bitový hardware upozorňuje už roky, přesto tato novinka spoustu zákazníků jistě vyvede z míry,“ říká Ernest Doku ze srovnávače uSwitch.com. „Většina aplikací, které nejsou starší než zhruba čtyři roky, by ale měla být použitelná.“

Ostatně, chod 32bitových aplikací byl problematický už v rámci iOS 10.1, uvedeného loni v říjnu, systém v takovém případě uživatele upozornil, že aplikace může jejich zařízení zpomalit. Aktualizovaný iOS 10.3 později obsahoval nástroj na detekci aplikací, které v 64bitovém módu nemohou být spuštěny.

Od června 2015 pak musejí všechny nové aplikace nebo aktualizace existujících aplikací fungovat v 64bitovém prostředí.

Apple rovněž postupně končí podporu 32bitu pro Macy a OS High Sierra bude posledním, který bude pro dané prostředí způsobilý. Od června 2018 tak budou muset všechny nové aplikace pro Mac v App storu podporovat 64bit.

Odemčení zabijákova iPhonu stálo přes 22 miliónů korun, přiznala senátorka

9.5.2017 Novinky/Bezpečnost Apple

Americký Federální úřad pro vyšetřování (FBI) zaplatil za odemčení iPhonu teroristy Syeda Farooka ze San Bernardina 900 tisíc dolarů, tedy v přepočtu něco málo přes 22 miliónů korun. Po uplynutí více než roku od celé kauzy, to potvrdila americká senátorka Dianne Feinsteinová.

Zástupci FBI doposud oficiálně nepotvrdili, jak vysokou částku zaplatili bezpečnostním expertům, aby se do smartphonu s logem nakousnutého jablka dostali. Šéf FBI James Comey se pouze nechal slyšet, že „opravdu hodně“.

„Je to víc, než si zvládnu u FBI vydělat do konce svého funkčního období. Tedy za sedm let a čtyři měsíce,“ přiblížil Comey.

Tehdy se spekulovalo, že vyšetřovatelé za odblokování iPhonu zaplatili zhruba 1,3 miliónu dolarů, podle tehdejšího kurzu více než 31 miliónů korun. Senátorka však nyní uvedla celou věc na pravou míru, když přiznala, že částka byla téměř o třetinu nižší.

Dokážou odemknout i další iPhony

I tak je ale částka 900 tisíc dolarů patrně jedna z největších, kterou FBI v podobných kauzách utratila. Suma byla tak vysoká, neboť vyšetřovatelé získali přístup nejen do zabijákova smartphonu, ale také do starších chytrých telefonů s logem nakousnutého jablka – získali univerzální nástroj k odemykání iPhonu 5C a starších modelů.

Jaká společnost pomohla vyšetřovatelům se do iPhonu dostat, oficiálně oznámeno nebylo. Podle dřívějších informací je to však práce společnosti Cellebrite se sídlem v Izraeli. Firma britské stanici BBC potvrdila, že s americkými vyšetřovateli spolupracuje, ale více nesdělila. Na svých internetových stránkách nicméně Cellebrite prohlašuje, že jeden z jejích nástrojů umí dekódovat a extrahovat data z iPhonu 5C.

„Máme nástroj, který však nepracuje na všech iPhonech,“ prohlásil již dříve Comey. Ani tehdy však žádné bližší informace nechtěl prozradit.

Spor o „zadní vrátka”

Vyšetřovatelé z FBI se do uzamčeného iPhonu islámského radikála nemohli dostat dlouhé dva měsíce. Jeho iPhone 5C byl nastaven tak, aby se po zadání deseti nesprávných kódů automaticky vymazal, s čímž si bezpečnostní experti z FBI původně nedokázali poradit.

Soud proto Applu v únoru nařídil, aby tuto funkci vypnula, což však není technicky možné. Proto vyšetřovatelé chtěli po americkém softwarovém gigantu vytvořit v operačním systému iOS „zadní vrátka“, což však vedení Applu odmítalo.

Vyšetřovatelům z FBI se nakonec podařilo do uzamčeného zařízení dostat právě díky nástroji vytvořenému na míru, který byl popsán výše.

Útok v San Bernardinu byl nejtragičtějším od teroristických útoků v zemi v září 2001. Zradikalizovaný muslim Syed Farook a jeho žena Tashfeen Maliková tam na počátku prosince zastřelili 14 lidí. Později byli zabiti při přestřelce s policií.

Útočníci hacknuli server oblíbené aplikace pro macOS. Získali přihlašovací údaje včetně správců hesel

9.5.2017 Živě.cz Apple

Pravděpodobně nejoblíbenějším nástrojem pro konverzi videa pro macOS je Handbrake. Ten se minulý týden stal terčem hackerů, kteří kompromitovali jeden ze serverů, který sloužil pro distribuci aplikace. Místo ní si uživatelé několik dní stahovali extrémně nebezpečný malware.

Hackeři se dostali k jednomu z dvojice serverů, které sloužily jako tzv. mirrory pro stažení programu a distribuci aktualizací existujícím uživatelům. V úterý zaměnili legitimní instalační soubory za malware, který je nazýván jako Proton, který navíc nebyl detekován žádným z dostupných antivirů.

Po spuštění aplikace (v domnění, že jde o instalaci Handbrake) si malware vyžádal zadání systémového hesla, které okamžitě společně s uživatelským jménem putovalo k útočníkům. Ti díky tomu získali přístup k většině obsahu uživatelského účtu, a především klíčence Keychain, kam macOS ukládá hesla a další údaje. Útočníci kromě hesel z Keychain vytěžili uložená data pro automatické vyplňování formulářů nebo hlavní hesla pro správce údajů jako je 1Password.

Handbrake ve verzi pro Windows

Kromě toho, že hackeři nechali stahovat uživatele malware místo instalačních souborů, rovněž jej distribuovali pomocí systému aktualizací. Ty totiž vývojáři neopatřili certifikátem, který by zamezoval instalaci neautorizovaných updatů a útočníci místo aktualizace aplikace rozeslali uživatelům malware.

Kensington má snímač otisků prstů do USB, který si rozumí s Windows Hello. Přihlásí vás i do mailu či na Facebook

Uživatelé, kteří v inkriminovaném období stahovali Handrake mají padesátiprocentní šanci, že je jejich stroj infikován. Mohou zkontrolovat kontrolní součet instalačního souboru, který nesmí odpovídat hodnotě 0935a43ca90c6c419a49e4f8f1d75e68cd70b274, za tou se skrývá malware Proton. Ten je podle webu Arstechnica mocným nástrojem, který se v rámci tržišť v Toru prodává za cenu kolem 63 tisíc dolarů, tedy asi 1,5 milionu korun.

Útok na iPhony se nekonal. Hackeři tvrdí, že jim Apple zaplatil výkupné

12.4.2017 Idnes.cz Apple

Do 7. dubna měly londýnské hackerské skupině, která si říká Turkish Crime Family, přistát na účtech bitcoiny. Jinak hrozila, že zneužije stamiliony přístupových údajů majitelů iPhonů a jiných zařízení firmy Apple. A že jim zablokuje uživatelské účty a smaže data z cloudového úložiště. Později hrozili i tím, že zaútočí na servery společnosti (psali jsme zde).

Turkish Crime Family (Twitter)

@turkcrimefamily

07.dubna 2017 v 20:54, příspěvek archivován: 09.dubna 2017 v 20:26

We're still waiting for the payment, if we do not receive it any time soon the attack will start https://t.co/AUqI6bSmPW

213 lidí to sdílíodpovědětretweetoblíbit

Klíčové datum uplynulo a uživatelům se nestalo nic. Hackeři na twitterovém účtu tvrdí, že je to díky tomu, že výkupné k nim dorazilo.

V pátek nejprve správce účtu Turkish Crime Family napsal, že podle vzkazu od vyjednavače dosáhli s Applem dohody. Později – když uplynulo určených 18:30 středoevropského času – ale přidal tweet o tom, že bitcoiny stále nedorazily a tak jsou připraveni spustit útok.

Následoval jednoduchý tweet: „Ahoj všichni, koukněte, copak to tu máme.“ K němu byl připojený odkaz na kód prohnaný službou zvanou tumbler, která učiní transakci v kryptoměně ještě anonymnější. Zejména tím, že odesilatel je v podstatě nevystopovatelný.

Podle odkazu došlo k transakci v hodnotě 401 bitcoinů, tedy v přepočtu podle nedělního kurzu asi 470 tisíc amerických dolarů (necelých 12 milionů korun).

Turkish Crime Family (Twitter)

@turkcrimefamily

07.dubna 2017 v 22:50, příspěvek archivován: 09.dubna 2017 v 20:27

Hello everybody, look what we have here https://t.co/I3B0wh1Udv

550 lidí to sdílíodpovědětretweetoblíbit

„Dohoda je dohoda,“ potvrdil zástupce skupiny hackerů serveru International Bussines Times (IBT), že na základě výkupného Turkish Crime Family útok odpískalo. Zároveň však tento konec celé akce nijak neosvětlil hlavní otázku, kterou si specializované weby po celou dobu kladly. Do jaké míry byla hrozba reálná? Mohla opravdu skupina způsobit největší technologické firmě světa škody?

Vzhledem k anonymní povaze bitcoinu samozřejmě není jasné, od koho peníze skutečně přišly. Je tak možné, že Apple s vyděrači nijak nevyjednával a ti všechno nafingovali. Poměrně nízkou částku mohla dát skupina dohromady sama a vytvořit si auru hackerů, kteří porazili Apple, což se jim může hodit při budoucích hrozbách.

I mluvčí skupiny pro IBT uvedl, že nedovede podat důkaz o tom, zda převedené bitcoiny opravdu pochází od Applu. Dodal však, že působení skupiny touto akcí nekončí a plánuje něco dalšího.

Samotný Apple, který během celého trvání mediálně poměrně sledované kauzy vydal jen jedno jednoduché prohlášení, na dotaz IBT nereagoval.

IPhony a iPady mohou napadnout hackeři. Stačí se připojit k wi-fi

31.3.2017 Novinky/Bezpečnost Apple

Kritickou bezpečnostní trhlinu obsahuje operační systém iOS, který využívají chytré telefony iPhone a počítačové tablety iPad. Kyberzločinci ji mohou zneužít k tomu, aby do zařízení propašovali prakticky libovolný škodlivý kód. Stačí, aby byli připojeni ke stejné wi-fi jako jejich oběť, například na zdarma dostupné síti v kavárně nebo obchodním centru.

Chyba se týká pouze lidí, kteří využívají starší verzi iOS. (Ilustrační foto)

FOTO: mif, Novinky

Dnes 16:08

Jak snadno je trhlina zneužitelná demonstroval na hackerské konferenci Black Hat výzkumník Marco Grassi z bezpečnostní společnosti Tencent.

„Kyberzločinec využije systémové aplikace WebSheet, která po připojení k wi-fi automaticky načte libovolný tzv. captive portál. Na ten vloží některou zranitelnost WebKitu a tím vyvolá aplikaci iOS Diagnostics, která již běží mimo sandbox. iOS Diagnostics načítá URL, kterou útočník falzifikuje, a skrz ni kompromituje zařízení,“ popsal technickou stránku útoku Pavel Bašta, bezpečnostní analytik Národního kybernetického týmu CSIRT.CZ.

Zjednodušeně řečeno útočníkovi stačí, aby se mu podařilo připojit na stejnou wi-fi síť jako jeho oběti. Poté může zařízení s operačním systémem iOS podstrčit podvodnou stránku, prostřednictvím které pak propašuje do zařízení libovolný škodlivý kód – klidně jej i ovládne na dálku.

Je však nutné zdůraznit, že v ohrožení jsou pouze uživatelé, kteří nemají aktualizovaný svůj operační systém. Nejnovější verze iOS totiž kyberzločincům tato zadní vrátka do iPhonů a iPadů zavřela.

Měsíc plný chyb

Březen pro společnost Apple rozhodně růžový nebyl. Americký počítačový gigant totiž vydal opravy pro více než 200 bezpečnostních chyb, což je naprostý rekord.

Trhliny přitom nebyly objeveny pouze v systémech pro mobilní zařízení, ale například i v platformách pro stolní počítače. Hrozba se navíc týká také uživatelů, kteří žádné zařízení s platformou od Applu nevlastní. Trhliny obsahuje totiž například i webový prohlížeč Safari, jenž je dostupný i pro stroje s Windows.

S ohledem na množství objevených zranitelností by uživatelé zcela jistě neměli s instalací aktualizací otálet. V některých případech totiž již útočníci chyby zneužívají.

Apple záplatuje přes 200 bezpečnostních chyb

31.3.2017 Novinky/Bezpečnost Apple

Počítače s logem nakousnutého jablka, smartphony, ale například i chytré hodinky. Aktuálně prakticky neexistuje produkt od společnosti Apple, jehož software by neobsahoval nějakou bezpečnostní chybu. Americký počítačový gigant totiž naráz záplatuje více než dvě stovky trhlin.

Stroje s logem nakousnutého jablka jsou zpravidla považovány za ty bezpečnější. A v porovnání s celou řadou konkurentů to skutečně zpravidla platí.

Nicméně aktuálně se nashromáždilo v softwarových produktech amerického počítačového gigantu tolik chyb, že jde o naprostý rekord – jak bylo uvedeno již výše, je jich více než 200.

V ohrožení i uživatelé Windows

Trhliny obsahuje operační systém iOS pro chytré telefony iPhone a multimediální přehrávač iPod, ale stejně tak i jeho desktopová obdoba macOS, kterou využívají zase stolní počítače a notebooky s logem nakousnutého jablka.

Chyby byly dále odhaleny v platformě watchOS pro chytré hodinky a tvOS pro televizní systémy. Opravám se nevyhnul ani profesionální systém macOS Server či kancelářský balík Pages.

Hrozba se navíc týká také uživatelů, kteří žádné zařízení s platformou od Applu nevlastní. Trhliny obsahuje totiž například i webový prohlížeč Safari, jenž je dostupný i pro stroje s Windows. S ohledem na množství objevených zranitelností by uživatelé zcela jistě neměli s instalací aktualizací otálet.

Kyberzločinci již chyby zneužívají

V některých případech totiž již útočníci chyby zneužívají, jak upozornil Národní bezpečnostní tým CSIRT.CZ. „Verze iOS 10.3 pak opravuje zranitelnost, která je již aktivně využívána v rámci vyděračské kampaně založené na využití javascriptu,“ varoval Pavel Bašta, bezpečnostní analytik CSIRT.CZ, který je provozován sdružením CZ.NIC.

„Při ní se uživateli zobrazí informace, že jeho prohlížeč Safari byl zablokován s tím, že za jeho odblokování musí zaplatit,“ doplnil Bašta.

Experti z Applu s hackery komunikovali, ale výkupné odmítli zaplatit

25.3.2017 Novinky/Bezpečnost Apple

Bezpečnostní experti společnosti Apple byli ve spojení s hackery ze skupiny Turkish Crime Family, kteří vyhrožují, že ze služby iCloud smažou data stovek miliónů uživatelů. Upozornil na to server Motherboard s tím, že experti zaujali vůči kyberzločincům nekompromisní postoj. Vyjednávat prý nebudou.

Hackeři dali společnosti Apple jasné ultimátum. Buď zaplatí do 7. dubna požadované výkupné, nebo budou data více než 625 miliónů uživatelů služby iCloud smazána. Počítačoví piráti se totiž přesně takového množství přihlašovacích údajů zmocnili. [celá zpráva]

E-mailová komunikace, kterou server Motherboard získal, však dokazuje, že americký počítačový gigant se vyjednávat rozhodně nechystá.

Bezpečnostní experti Applu totiž nejprve požadovali po útočnících vzorek dat, který by skutečně dokazoval, že jsou uživatelé v ohrožení. Ten kyberzločinci skutečně zaslali. Místo zaplacení výkupného však následně pracovníci amerického počítačového gigantu začali hackerům sami „vyhrožovat“.

Upozornili je na to, že společnost počítačové piráty nijak neodměňuje, pokud svým jednáním porušují zákon. Dále podotkli, že celou komunikaci archivovali a postoupili ji orgánům činným v trestním řízení.

Nebojte se, vzkazuje Apple

V pátek pak zástupci podniku s logem nakousnutého jablka vydali oficiální prohlášení, podle kterého se uživatelé nemají čeho obávat. Tvrdí, že hackeři disponují jen daty, která pocházejí z útoku na síť LinkedIn v roce 2012.

V ohrožení by tak podle výše uvedeného měli být teoreticky pouze uživatelé, kteří používají na službě iCloud stejné heslo jako na LinkedInu a za posledních pět let si ho ještě nezměnili.

Server ZDNet nicméně upozornil na to, že jakékoliv bagatelizování hrozby není na místě. Podle vzorku dat hackerů, který měli redaktoři k dispozici, jsou uživatelé skutečně v ohrožení. V tuto chvíli tak není zcela zřejmé, zda je hrozba pro uživatele reálná, či nikoliv. V každém případě by si pro jistotu měli uživatelé svá data z iCloudu zálohovat.

Jak funguje iCloud

Služba iCloud nabízí uživatelům možnost ukládat kontakty, zprávy, fotografie a další soubory automaticky na vzdálený server (cloud). To se hodí především v případě, kdy mobil nebo tablet ztratíte. Do nového přístroje jednoduše zadáte své přístupové údaje a všechna data máte okamžitě zpět, o nic nepřijdete.

Jenže jak je z řádků výše patrné, cloud představuje také jisté riziko, na které bezpečnostní experti pravidelně poukazují již několik let. Tím, že data nemáte přímo u sebe, může se k nim dostat i někdo cizí. Stačí znát váš e-mail a heslo.

A právě to se údajně podařilo hackerské skupině u stovek miliónů účtů. Počítačoví piráti tak nyní požadují po americkém počítačovém gigantu výkupné. Pokud jej zástupci Applu nezaplatí do 7. dubna, jak bylo uvedeno výše, kyberzločinci podle serveru Neowin data uživatelů smažou.

Útočníci výkupné neustále zvyšují. Nejprve chtěli po americkém počítačovém gigantu 75 000 dolarů (1,9 miliónu korun). Už pár dní poté však požadovali dvojnásobek. Až do dubna se má částka každé tři dny zvyšovat, pokud Apple nezaplatí.

Hackeři vydírají Apple: Zaplaťte, jinak vymažeme miliony zařízení!

24.3.2017 Živě.cz Apple

Společnosti Apple hackeři hrozí, že pokud nezaplatí výkupné, odstraní data z milionů zařízení jejich zákazníků. Hackerská skupina Turkish Crime Family tvrdí, že disponuje databází s přibližně 627 miliony přihlašovacích údajů do cloudové služby iCloud. Účty prý uživatelům vymažou 7. dubna, upozornil Neowin.

PCWorld hackery kontaktoval a ti upřesnili, že všechny přihlašovací údaje otestovali prostřednictvím automatizovaných skriptů. Výsledkem je více než 220 milionů účtů, které nejsou dostatečně chráněny - chybí jim dvoufaktorová autentizace.

Útočníci zpočátku požadovali zaplacení výkupného 75 tisíc amerických dolarů (1,9 milionu korun) ve virtuální měně bitcoin nebo ethereum. Uspokojili by se však i s dárkovými poukázkami pro iTunes v celkové hodnotě 100 tisíc dolarů. Později výška výkupného vzrostla na 150 tisíc dolarů (3,8 milionu korun), přičemž po třech dnech částka opět poroste.

Další úspěšný útok pomocí ransomware: univerzita v Calgary zaplatila výkupné 20 tisíc dolarů

V případě, že do 7. dubna 2017 hackeři nedostanou požadovanou částku, hrozí vymazáním milionů uživatelských účtů. Odstraní údajně i soubory přímo v zařízeních zákazníků Applu.

Apple kyberzločince neodměňuje

Web Motherboard získal část údajné e-mailové komunikace mezi členem hackerské skupiny a společností Apple. Podle ní si člen bezpečnostního týmu nejprve vyžádal vzorek uniklých dat.

Ve druhé zprávě žádá pracovník informuje, že společnost neodměňuje kybernetické zločince za porušení zákona. Nakonec dodává, že celá komunikace byla archivována a bude postoupena orgánům činným v trestním řízení.

Ať už je hrozba reálná nebo jde jen o způsob, kterým se snaží hackeři obohatit, nejefektivnější ochranou je změna hesla a aktivace dvoufázového přihlašování.

AppleInsider později zveřejnil stanovisko Applu. Společnost uvedla, že její systémy nebyly ohroženy žádným kyberútokem. Přihlašovací údaje, kterými disponují počítačoví zločinci, měly být získány z napadených služeb třetích stran.

Firma dodala, že v rámci bezpečnostních opatření monitoruje a v případě potřeby blokuje všechny pokusy o neoprávněný přístup do cizího účtu.

Počítače Applu lze plně ovládnout na dálku. Umožňuje to zákeřný malware, který prošel schválením Applu

21.3.2017 Živě.cz Apple

Na uživatele počítačů značky Apple číhá nebezpečí v podobě malwaru zvaného Proton. Ten využívá bezpečnostní skuliny systému macOS a umožňuje počítač ovládnout na dálku, číst z něj data nebo jej zablokovat. Škodlivý kód lze přitom schovat do jakékoli aplikace, která následně bude podepsána platným bezpečnostním certifikátem. Na rizika s tím spojená upozornil Apple Insider.

Vytvořili jsme malware pro Android, ovládli telefon a odposlouchávali jej

Malware využívá doposud neopravené zranitelnosti v macOS, které umožní administrátorský přístup k počítači. Lze tak přistupovat prakticky ke všem funkcím a datům. Malware byl napsaný v Objective C, tedy nativním jazyce systému macOS, a není závislý na dalším softwaru či knihovnách.

Nejnebezpečnější je na softwaru skutečnost, že je podepsaná platným certifikátem ověřeného vývojáře. Díky tomu prošel schvalovacím procesem Applu a zprvu ho nezaregistrovala ani integrovaná antivirová ochrana XProtect. Ta už je nyní aktualizována a malware v poslední známé podobě odhalí. Bezpečnostní odborníci ovšem upozorňují, že se mohou objevit modifikace, které kontrole opět uniknou.

Lákavá nabídka na hackerském fóru (zdroj: Sixgill)

Původce softwaru objevila bezpečnostní společnost Sixgill, a to v uzavřeném ruském diskuzním fóru. Tam autor nabízel Proton zabalený do libovolné aplikace „na přání zákazníka“, přičemž si za službu účtoval nejprve 100 bitcoinů (3,2 milionu korun), nicméně později slevil na 40 bitcoinů (1,3 milionu korun) za neomezené množství kopií. Pokud by chtěl někdo cíleně sledovat jen jednotlivce, mohl si za 2 bitcoiny zaplatit jen jednu instalaci.

9 věcí, které uživatelé Windows závidí „mekařům“

Jakmile Sixgill zveřejnil informace o nalezeném zdroji, stránka byla krátce na to odstraněna. Zda už se tento typ malwaru stačil nějakým způsobem rozšířit se zatím neví.

Apple uchovával smazaná data z iCloudu

13.2.2017 SecurityWorld Apple

Společnost Elcomsoft si všimla, že Apple ukládá historii vyhledávání, kterou už uživatelé smazali. Jak závažný může být pro uživatele tento problém? Zdá se, že iCloud od Applu uchovává i více než rok starou internetovou historii vyhledávání, kterou už uživatelé dávno smazali. Na možnou kauzu upozornila ruská společnost Elcomsoft, která z iCloudových účtů dokázala vytáhnout údajně smazanou historii vyhledávání skrz prohlížeč Safari, včetně dat a časů, kdy uživatelé konkrétní stránky navštívili a kdy následně záznamy smazali.

„Byli jsme schopni dostat se k záznamům, které byly víc jak rok staré,“ uvádí Vladimir Katalov, šéf Elcomsoftu.

Uživatelé iCloudu si mohou uchovávání historie nastavit tak, aby ji měli přístupnou ze všech svých zařízení. Rusové však zjistili, že i když ji uživatel vymaže, iCloud ji zcela neodstraní, ale místo toho ji dál uchovává ve formátu, který už ale uživatel nevidí.

Uchovávání kopie takových záznamů může být podle Katalova „neocenitelné pro výzvědné a vyšetřovací služby“, nicméně dodává, že není zcela jasné, zda Apple o tom, že iCloud smazaná data uchovává, vůbec věděl.

Jakmile totiž Elcomsoft na záležitost upozornil, Apple začal z iCloudu dotčené záznamy odstraňovat, aniž by se však k objevu jakkoliv vyjádřil. „Ale možná je jen přesouvají na jiné servery, aby se k nim už zvenku nešlo dostat,“ dodává Katalov, podle něhož už se jeho lidé dostali pouze k záznamům starým dva týdny.

Není to přitom poprvé, co Elcomsoft upozornil na možný prohřešek Applu. V minulosti zjistil, že iCloud ukládá rovněž uživatelskou historii hovorů bez toho, aby uživateli nabídl možnost tuto synchronizaci vypnout.

Na to Apple tehdy reagoval tím, že jde o funkci pro zajištění většího pohodlí, umožňující uživatelům zpětná volání z kteréhokoliv ze svých zařízení. Vedle toho, synchronizaci ukládání historie prohlížení, mohou uživatelé obávající se o své soukromí, alespoň vypnout.

iPhone zálohuje historii hovorů do iCloudu bez vědomí uživatele a nejde to vypnout

20.11.2016 cnews.cz Apple

Ruská společnost Elcomsoft, která mimo jiné vyvíjí a prodává software pro crackování mobilů, zjistila, že Apple zálohuje historii hovorů, aniž by o tom uživatel věděl nebo mohl tuto funkci vypnout. V iCloudu jsou uloženy logy za poslední čtyři měsíce a slouží k tomu, aby se synchronizovaly napříč zařízeními.

Problém je, že uživatel nad funkcí nemá kontrolu. Zálohování funguje automaticky po přihlášení k Apple ID. Nepomůže vypnout zálohování do iCloudu ani se odpojit od Wi-Fi. Logy se pošlou přes mobilní síť a trvá to vždy maximálně v řádu hodin. Uchovávají se jen metadata, tedy informace, kdo s kým volal, kdy a jak dlouho. Samotný hovor nikoliv.

Podle Elcomsoftu se zálohují nejen hovory z mobilní sítě, ale také ty přes FaceTime nebo jiné služby, které využívají nové VoIP rozhraní CallKit v iOS 10. Jde o WhatsApp, Skype nebo Viber. Logy lze z iCloudu stáhnout (Elcomsoft už na to vytvořil nástroj) a uživatel se přitom vůbec nedozví, že si zálohu někdo stáhl. Řešení je úplně deaktivovat iCloud, ale tím se uživatel připraví o všechny užitečné výhody, které tato služba poskytuje.

Apple k tomu dodává, že veškerá data jsou šifrovaná jak po cestě na servery, tak i na samotných serverech. Pokud tedy v řetězci neudělal nějakou skulinku, logy si stejně přečte jen ten, kdo zná klíč (tj. uživatel). To je fér, byť možnost ruční vypnutí by utišila i ty největší paranoiky.

PS: Stejná metadata u nás musejí uchovávat i operátoři, a to po dobu minimálně šesti měsíců. Dostanou se pochopitelně ale jen k mobilním hovorů, ne těm z aplikací třetích stran.

Aktualizace platformy iOS mění telefony a tablety v nefunkční cihly

14.9.2016 Novinky/Bezpečnost Apple

Na velmi nepříjemnou chybu mohou narazit uživatelé počítačových tabletů iPad a chytrých telefonů iPhone. Velká aktualizace operačního systému iOS 10 totiž obsahuje chybu, kvůli které se z mobilního přístroje může stát doslova nefunkční cihla.

Aktualizaci vydala firma Apple v noci na středu. A už pouhých pár hodin poté sociální sítě zaplavily stížnosti uživatelů, kteří ostatní upozorňovali na to, že s updatem nemusí být vše v pořádku.

Po neúspěšné aktualizaci na displeji telefonu zůstane hláška o tom, že přístroj je nutné připojit k počítači. Následně se však uživatel dozví, že přišel o svá data, pokud neprovedl dopředu zálohu.

View image on Twitter

View image on Twitter

Follow

PATJEM @patjem

Looks like an iPhone brick after iOS 10 OTA update @iCulture @MacRumors

7:40 PM - 13 Sep 2016

36 36 Retweets 7 7 likes

Jeden z uživatelů si stěžuje na chybu aktualizace na Twitteru.

Zástupci amerického počítačového gigantu zatím oficiálně chybu nepotvrdili. Postižených uživatelů jsou však přinejmenším desítky.

Jen při aktualizaci z telefonu a tabletu

Zatím nejí jasné, jakých konkrétních modelových řad s logem nakousnutého jablka se chyba týká. Zaznamenána totiž byla u novějších i starších iPadů a iPhonů. Jisté je nicméně to, že k problémům došlo vždy při aktualizaci přímo z chytrého telefonu nebo počítačového tabletu.

Tedy jinými slovy – pokud uživatelé update prováděli prostřednictvím počítače, k chybě podle zatím dostupných informací nedošlo.

View image on Twitter

Follow

Seth Weintraub ✔ @llsethj

Wow. iPad pro update failed. I don't even know if I have iTunes or a free USB port!

U: Have to do clean install wtf

7:35 PM - 13 Sep 2016

55 55 Retweets 31 31 likes

Chyba se týká iPhonů i iPadů

Se zablokovaným přístrojem po neúspěšné aktualizaci se údajně nedá nic dělat. Zprovoznit jej je možné pouze uvedením do továrního nastavení. Jak již bylo uvedeno výše, v takovém případě však uživatelé přijdou o uložená data, pokud před instalací neprovedli zálohu.

Stejný problém jako přes kopírák

Podobné případy nejsou nijak výjimečné. V nefunkční cihly proměnila iPhony a iPady také aktualizace, která vyšla v roce 2011.

Tehdy problém tvůrci vyřešili vydáním opravené verze iOS, která již podobné zablokování přístroje nezpůsobovala. Lze tedy předpokládat, že i v tomto případě se problémy vyřeší v některém z dalších updatů.

Kdy by však další aktualizace mohla vyjít, zatím není jasné.