- Spam -

H Aktualizace Analýzy Android Apple APT Bezpečnost BigBrother BotNet Cloud Exploit Hacking Hardware ICS Incidenty IoT IT Kongresy Kriminalita Kryptografie Kyber Mobilní OS Ostatní Phishing Podvod Ransomware Rizika Rootkit Sociální sítě Software Spam Těžařské viry Útoky Viry Zabezpečení Zranitelnosti

Úvod Seznam Kategorie Podkategorie 0 1 2 3 4 5

Proti falešným zprávám chtějí vědci bojovat internetovou hrou

3.3.2018 Novinky/Bezpečnost Spam

Odolnost vůči falešným zprávám získáme nejlépe tak, když si je sami zkusíme vytvořit, tvrdí vědci z univerzity v Cambridgi. Ti kvůli tomu spolu s nizozemskými vývojáři jménem DROG vytvořili vlastní počítačovou hru Bad News. Vyzkoušet si ji může kdokoliv zdarma.

V nové hře se objevil i prezident Trunp – většina hráčů si patrně ani nevšimne, že jeho jméno není napsáno správně.

Vědci si díky hře mohou otestovat následující hypotézu: když je člověk vystaven očividné lži a je mu ukázáno, jak propaganda funguje, snadněji pak odhalí důmyslnější nepravdy a polopravdy.

„Když se vcítíte do někoho, kdo se vás snaží obelhat, lépe pak odhadnete toho, kdo se vás bude snažit podvést,“ říká Sander van der Linden, sociální psycholog pracující na univerzitě v Cambridgi. Hráč tak musí ve hře vytvářet falešné zprávy a manipulovat veřejným míněním.

Poplašné zprávy o mezinárodní politice

Vypouští na internet, pochopitelně pouze v rámci herního světa, poplašné zprávy o mezinárodní politice, globálním oteplování nebo o genetickém inženýrství, píše telegraph.co.uk.

V jednom z prvních úkolů například vypustí do světa zprávu pod účtem Donalda Trunpa ve znění: „Vyhlašuji válku Severní Koreji.“ Hráč, a možná i leckterý čtenář, si zprvu ani nevšimne drobného detailu ve jméně amerického prezidenta: Trunp místo Trump. Účet a zpráva jím zveřejněná vypadají na první pohled jako oficiální, ale ve skutečnosti jsou falešné. A podobných chytáků a triků pozná hráč celou řadu.

Hra Bad News je zatím jen v angličtině zdarma k vyzkoušení na fakenewsgame.org.

Ne, Elon Musk lidem neposílá ethereum. Je to podvod

28.2.2018 Živě.cz Spam

Ne, Elon Musk lidem neposílá ethereum. Je to podvod

Podvodníci si zase našli způsob, jak z důvěřivých lidí vytáhnout peníze. Tentokrát k tomu použili osobu vizionáře Elona Muska, pod jehož jménem založili falešný účet na Twitteru a slíbili, že lidem rozdají ethereum v hodnotě 4 milionů dolarů. Stačí jen, když mu lidé pošlou nějaký malý obnos, aby získal adresu jejich peněženky. Samozřejmě je to nesmysl.

Skutečný Elon Musk ve středu na Twitteru informoval o plánovaném startu satelitů Starlink. Příspěvek byl relativně nadšený. Nějakého podvodníka tak napadlo, že toho využije a založil téměř totožný účet @elonhmusk, ve kterém na příspěvek navázal jednoduchým sdělením - k příležitosti úspěchu rozdá lidem 5000 kusů etherea. Pokud kryptoměnu lidé chtějí získat, mají poslat nějaký malý obnos, aby Musk získal adresu jejich peněženky.

Účet je už z Twitteru odstraněný, zpráva vypadala takto:

To celebrate this, I'm also giving awaу 5,000 ЕTH!

To identify your address, just sеnd 0.5-1.0 ЕTH to the address bеlow and gеt 5-10 ЕTH back to the address you used for the transaсtion. ЕТH Аddress: ...

If you are latе, yоur EТH will bе sent back.

— Еlon Мusk (@elonhmusk)

Zní to jako jasný podvod a podvod to také je. Už samotný princip nedává smysl, adresu peněženky stačí sdělit, není potřeba z ní něco posílat. Nicméně mnoho lidí se nachytalo a podle sledování v blockchainu je možné zjistit, že podvodníkovi už lidé poslali ethereum v hodnotě více než 16 tisíc dolarů.

Účet lze přitom velice jednoduše odhalit. Není verifikovaný a má jinou adresu. Hlavně je třeba říct, že i když je Elon Musk znám jako šílenec, určitě by jen tak lidem neposlal skoro 4,3 miliony dolarů. A určitě by nechtěl, aby mu lidé něco posílali.

Není to letos poprvé, co se něco podobného stalo. Twitter už musel zrušit účty @elonmus_ a @elonnmuusk, které se pokoušely o něco podobného.

Za spam dostala firma rekordní čtyřmiliónovou pokutu

19.5.2017 Novinky/Bezpečnost Spam

Úřad pro ochranu osobních údajů uložil společnosti Eurydikapol rekordní pokutu ve výši 4,25 miliónu korun za šíření nevyžádaných obchodních sdělení, takzvaného spamu. Úřad pokutu uložil v úterý, v pátek o ní informoval mluvčí instituce Tomáš Paták.

„K této prozatím nejvyšší částce dospěl úřad na základě zhodnocení podaných stížností, jichž obdržel okolo 700. Tato nevyžádaná obchodní sdělení byla zasílána opakovaně po dobu téměř jednoho roku,“ uvedla předsedkyně úřadu Ivana Janů.

Firma Eurydikapol (dříve JH Holding) zasílala nevyžádaná obchodní sdělení bez — podle zákona potřebného — souhlasu, čímž se dopustila správního deliktu. Adresáti navíc nebyli ani jejími zákazníky.

„Při stanovení výše sankce úřad zohlednil jak celkový počet přijatých stížností, tak počet unikátních adres, na které byla obchodní sdělení zaslána, tedy počty lidí, kteří byli zasaženi takovým protiprávním jednáním,“ upřesnila Janů.

Rekordní výši přispěl také fakt, že firma i přes zahájenou kontrolu nadále nevyžádaná obchodní sdělení zasílala a nedbala tak na upozornění strážců osobních údajů.

„Přitěžující okolností byla rovněž skutečnost, že šíření obchodních sdělení bylo vysoce obtěžující, neboť na některé adresy byla obchodní sdělení doručena v řádech několika desítek obtěžujících e-mailů a v jednom případě bylo dokonce doručeno téměř dvě stě nevyžádaných obchodních sdělení,” uzavřela šéfka úřadu.

Předchozí nejvyšší pokutu 1,9 miliónu korun úřad uložil v roce 2015 společnosti Traffic7, upřesnil pro Novinky Paták.

Spam v prvním čtvrtletí 2017: Největší botnet 5000krát menší

10.5.2017 SecurityWorld Spam

Největší spam botnet na světě, Necurs, podstatně snížil svou aktivitu. Vyplývá to z dat zprávy „Spam a phishing v prvním čtvrtletí 2017“ společnosti Kaspersky Lab. Zatímco v prosinci 2016 detekovala řešení Kaspersky Lab více než 35 milionů podvodných e-mailů, v březnu tohoto roku jich bylo pouhých sedm tisíc.

V roce 2016 analytici Kaspersky Lab zaznamenali prudký nárůst škodlivých spamových příloh obsahujících především šifrátory. Velká část těchto útoků pocházela od botnetu Necurs považovaného v současnosti za největšího spamového botneta na světě. Tato síť nicméně ke konci roku 2016 v podstatě přestala fungovat. V průběhu téměř celého prvního čtvrtletí tohoto roku se její aktivita držela na velmi nízké úrovni.

Zdá se, že se kyberzločinci zalekli zvýšené pozornosti, která je v současnosti šifrátorům věnována, a proto upustili od hromadného rozesílání e-mailů. Tento krok ale neznamená, že síť přestane fungovat.

V průběhu prvních tří měsíců tohoto roku se objevil nový trend v rozesílání nevyžádaných e‑mailů. Jeho cílem je různými způsoby znesnadnit detekci spamu. Kyberzločinci k tomu mimo jiné využívají rozesílání malwaru v zaheslovaných souborech. Oběť se snaží přinutit k otevření a uložení přílohy hned po jejím obdržení.

V takto podvržených e-mailech se vydávají za známé prodejce, přičemž uživatele nabádají k ověření platby nebo jim slibují finanční odměnu. Často také posílají e-maily jménem různých malých a středních společností, jejichž věrohodnost podporují kontaktními údaji či podpisy.

Jakmile oběť soubor otevře, aktivuje se škodlivý skript, který do počítače stáhne malware. Obsah malwaru je různý, zahrnuje zpravidla ransomware, spyware, backdoors nebo novou verzi známého trojského koně Zeus.

Moderní bezpečnostní řešení pro ochranu před e-mailovým spamem dokáží uživatele účinně chránit před spamem šířeným e-maily. Z toho důvodu se zločinci snaží najít nové kanály, díky nimž by tyto bariéry obešli. Nově se tak zaměřují na messengery a sociální sítě, jejichž prostřednictvím své podvodné nabídky šíří.

Obětem většinou přijde na mail upozornění, že jim byla doručena soukromá zpráva. V takových případech není předmět e-mailu nijak podezřelý, na rozdíl od obvyklých spamů. Spam je tak možné odhalit pouze analýzou těla e-mailu, což vyžaduje daleko větší úsilí. Detekce může být o to složitější, pokud zločinci vystupují jménem známé firmy, kterou oběť považuje za důvěryhodnou.

E-maily baví kyberzločince i po 30 letech. Podceňovat bezpečnost se nevyplácí

28.2.2017 Novinky/Bezpečnost Spam

E-mailovou komunikaci využívají lidé po celém světě již více než tři dekády. A i přes nástup sociálních sítí patří právě e-mail mezi jeden z nejpoužívanějších komunikačních nástrojů. Právě proto se na něj velmi často zaměřují počítačoví piráti. Podceňovat zabezpečení svých elektronických poštovních schránek se tak nemusí ani trochu vyplatit.

Na světě je podle dat analytické společnosti Radicati Group více než 2,6 miliardy uživatelů elektronických poštovních schránek.

Jen v loňském roce proteklo celosvětovou počítačovou sítí každý den v průměru 215 miliard e-mailů. A toto číslo neustále roste. Například v lednu se totiž denní várka e-mailů zvýšila v průměru až na 269 miliard.

S ohledem na vysokou popularitu této komunikační metody je vcelku pochopitelné, že se na ni velmi často soustředí i počítačoví piráti. Ti totiž pravidelně cílí na nejpoužívanější služby, neboť díky tomu zvyšují šanci na úspěšný útok.

Nejčastěji rozesílají různé podvodné zprávy, ve kterých se vydávají za zástupce různých společností nebo organizací. Lákají například na půjčky na poslední chvíli či na slevy elektroniky a šperků. V kurzu jsou také nejrůznější slevové kupóny. Odkaz v e-mailu často směřuje na podvodný web, kde se objevuje možnost získání kupónu po registraci. Místo něj ale zpravidla uživatel vyzradí své přihlašovací údaje, případně si stáhne do počítače nějaký škodlivý virus.

Varováním může být lámaná čeština, podivná příloha nebo zkomolená adresa známé webové stránky

David Finger, produktový manažer Seznam.cz Email

Právě před podobnými nabídkami by měli být ve svých poštovních schránkách uživatelé velmi obezřetní. „Podvodný web registrace využije a začne do schránky pravidelně posílat e-maily. Ty vypadají obvykle nevinně. Tváří se třeba jako gratulace k neexistující výhře nebo nabídka další hry či zboží,“ uvedl David Finger, produktový manažer služby Seznam.cz Email.

„Varováním těchto e-mailů může být lámaná čeština, odkaz, na který je nutno kliknout pro více informací, podivná příloha nebo zkomolená adresa známé webové stránky. Zobrazením si nevinného obrázku v příloze nebo webové stránky přitom může uživatel snadno do počítače nahrát vir. Ten buď poškodí počítač, nebo v horším případě na prohlížeč nainstaluje doplněk, který bude podvodníkům odesílat citlivé údaje, včetně zadávaných hesel do bankovnictví nebo dalších služeb,“ konstatoval Finger.

Spam existoval dříve než internet

Dávno před zrodem internetu dnešní podoby proběhla aféra, kterou lze označit za zrod nevyžádaných zpráv – spamu. V květnu 1978 odeslal obchodník Gary Thuerk příjemcům pošty v síti Arpanet zprávu s pozvánkou na promoakci nového počítače. Nevyžádaná pošta byla vlastně prvním spamem, ačkoli tento název se začal používat až o patnáct let později.

Teprve v roce 1993 přišel administrátor sítě Usenet Joel Furr s pojmem spam – nevyžádaná pošta. Furr se inspiroval svým oblíbeným seriálem Monty Python a skečem o mase v konzervách, na kterých si skupina Vikingů pochutnávala a opěvala ho: „Spam. Spam. Spam. Spam. Spam.“ Spam je obchodní značka konzervy s vepřovou šunkou. Název vznikl zkrácením slov sp(ice) a (h)am – koření a šunka.

Heslo nepodceňovat

Finger zároveň upozornil, že nebezpečí číhá na internetu také na uživatele, kteří podceňují zabezpečení svých schránek. Tedy jinými slovy používají velmi slabé heslo. „Heslo by nemělo být snadno uhodnutelné. Jméno čtyřnohého mazlíčka nebo »heslo123« totiž nejsou hesla,“ varoval produktový manažer.

Bezpečné heslo by mělo mít minimálně šest znaků a mělo by obsahovat číslice a ideálně velká i malá písmena. Heslo by naopak v žádném případě nemělo být tvořeno jménem uživatele, jednoduchými slovy (jako například „heslo”) nebo pouhou posloupností číslic.

Právě u e-mailu by přitom mělo být heslo nejsilnější a v ideálním případě i naprosto unikátní. Prostřednictvím poštovní schránky se totiž uživatelé často registrují i na další internetové služby. Pokud tedy získá počítačový pirát heslo k e-mailu, zpravidla mu nečiní žádný problém dostat se například na nejrůznější sociální sítě, kde může sledovat probíhající komunikaci nebo prostě jen ukrást identitu své oběti.

Sociální sítě i diskusní fóra

I když jsou rady ohledně používání hesel celé řadě uživatelů dobře známé, drtivá většina lidí stále ještě význam hesla podceňuje. A to neplatí jen o e-mailových schránkách, ale také o dalších službách na internetu, jako jsou například různé sociální sítě a diskusní fóra. Dokládá to žebříček nejpoužívanějších hesel, který loni sestavil server Leaked Source.

Absolutním vítězem je číselná kombinace 123456. Tu by přitom lidé podle bezpečnostních expertů neměli za žádných okolností k zabezpečení jakéhokoliv účtu používat, protože útočníci ji s ohledem na její rozšířenost zkouší při napadení účtů zpravidla jako první možnost.

Nejpoužívanější hesla na internetu

Pořadí Heslo

1 123456

2 123456789

3 1234

4 12345

5 password

6 12345678

7 1234567

8 123123

9 111111

10 000000

11 qwerty

12 bearshare

13 1111

14 1234567890

15 0000

Spam je zpět, je ho nejvíc za 7 let, každý desátý obsahuje malware

8.2.2017 Root.cz Spam

Každou sekundu je na světě odesláno 3500 nevyžádaných mailů, každý desátý z nich je škodlivý. Spam dnes představuje více než 65 procent veškeré odeslané pošty a hodnoty se tak dostávají na úroveň roku 2010.

Objem rozesílaného spamu opět roste. Po relativně klidných letech se jeho objem zvýšil několikanásobně. Zatímco během roku 2015 se každou sekundu poslalo průměrně 500 spamů, nyní se jich posílá 3500. Ukazuje to alespoň zpráva Cisco 2017 Annual Cybersecurity Report, která potvrzuje informace týmu Cisco Talos ze září 2016.

Objem spamu opět roste

Podle ní je v současnosti jasně vidět snaha útočníků o co nejvyšší zisk. Taktiky kybernetických útočníků se dnes podobají obchodním modelům s cílem maximalizovat zisk. A využívají nejen nových možností, ale spoléhají se i na staré finty, jako je spam, který dnes představuje 65 % všech odeslaných mailů, píše se ve zprávě. Objemově se tak spam dostává na sedm let staré hodnoty z roku 2010.

Mezi 8 a 10 procenty spamu je navíc přímo infikováno malware, útočníci jej přidávají jako přílohu. Tímto způsobem se pak šíří nejrůznější škodlivý kód, na vzestupu je software zobrazující nevyžádané reklamy.

Nebezpečnější nevyžádané reklamy

Škodlivý software zobrazující nevyžádanou reklamu (tzv. adware) je na vzestupu, navíc nebezpečnější než dříve. Kybernetičtí útočníci totiž začali adware využívat jako první krok k infikování systémů pokročilejším typem malwaru. Jedním z příkladů může být malware DNSChanger, který umožní útočníkovi kontrolovat síťový provoz.

DNSChanger se přitom vyskytuje pouze v zařízeních, která již dříve byla infikována adwarem. Jeho škodlivost je nicméně velmi podceňována a výzkumníci zjistili, že v 75 % organizací se adware vyskytuje minimálně na jednom zařízení. Zkoumáno bylo 130 organizací různých velikostí a napříč obory.

Útočníci také využívají častěji internetovou reklamu, prostřednictvím které šíří škodlivý software (tzv. malvertisting). Malvertising totiž umožňuje útočníkům rychle rozšířit počet potenciálních obětí. Při takto rozsáhlé kampani navíc dokážou rychle přepínat mezi jednotlivými servery, které šíří malware. Tímto způsobem snižují riziko svého odhalení. Například prostřednictvím kampaně ShadowGate proběhl útok na miliony uživatelů po celém světě.

Studie dále zkoumala, jaký dopad mají úspěšné kybernetické útoky na tržby nejenom velkých firem, ale i malých a středních podniků. Téměř čtvrtina organizací (22 %), na které byl veden úspěšný útok, ztratily své zákazníky a 40 % z nich přišlo o více než pětinu své zákaznické základny. Podobně se snížily i jejich tržby. Celých 29 % úspěšně napadených organizací zaznamenalo nižší příjmy, 38% z nich pak ztratilo více než 20 % objemu tržeb. Přestože ztráty způsobené kybernetickými útoky jsou významné, naše studie zjistila, že až 44 % bezpečnostních incidentů zůstává ignorováno a dále nevyšetřeno. Důkladná analýza přestálého útoku je přitom nezbytná, aby organizace mohla vylepšit svá bezpečnostní opatření, říká Milan Habrcetl, bezpečnostní expert společnosti Cisco ČR.

Nejrozšířenější exploit kity ustupují, přicházejí nové

Studie zjistila, že nejrozšířenější nástroje pro šíření škodlivého softwaru (tzv. exploit kity) téměř vymizely. Exploit kity Angler, Nuclear, Neutrino a RIG dříve patřily mezi nejpoužívanější. V listopadu 2016 však byl jediným aktivním RIG.

Ústup exploit kitu Angler souvisí se zatčením 50 ruských hackerů na jaře 2016, kteří využívali malware Lurk k útokům na ruské banky. Výzkumníci společnosti Cisco totiž zjistili úzké propojení mezi malwarem Lurk a exploit kitem Angler.

To však neznamená sníženou aktivitu útočníků. Na jejich místo nastupují jiné formy, například Sundown, Sweet Orange a Magnitude. Stejně jako RIG cílí tyto exploit kity na zranitelnosti v Microsoft Internet Exploreru, Flashi a v aplikační platformě Silverlight.

Spousta různých řešení a cloud

Ze závěrů studie vyplývá, že 55 % organizací používá bezpečnostní řešení více než 5 výrobců, 3 % organizací dokonce uvedly, že mají produkty od více než 50 výrobců. Složitost bezpečnostní architektury však může paradoxně pomoci útočníkům. Ti mají více času a prostoru pro zahájení útoku. Ne všechna řešení jsou totiž kompatibilní a ne všechna zařízení v síti bývají chráněna všemi nainstalovanými bezpečnostními produkty.

Organizacím navíc taková situace stěžuje hledání bezpečnostních odborníků, neboť práce s mnoha nástroji výrazně zvyšuje nároky na kvalifikaci lidí. A právě nedostatek odborníků vnímají bezpečnostní ředitelé jako jedno z hlavních omezení pro vybudování kvalitního zabezpečení, uvádí Milan Habrcetl. Ve výzkumu to potvrdilo 25 % dotázaných. Mezi dalšími omezeními byly zmíněny: limitovaný rozpočet (38 %), potíže s kompatibilitou systémů (28 %) a potřebné certifikace (25 %).

Zároveň se zvyšuje množství nasazovaných cloudových aplikací. Počet cloudových aplikací, které zaměstnanci využívají, se za dva roky více než zdesetinásobil. Bezpečnostní tým Cisco CloudLock zkoumal 900 organizací a jejich zaměstnanci používali v říjnu 2014 celkem 20 400 různých cloudových aplikací, zatímco v říjnu 2016 už zhruba 222 000. Více než čtvrtina z nich (27 %) byla vyhodnocena jako vysoce riskantní. Zajištění ochrany v souvislosti s narůstajícím objemem cloudového provozu tak patří mezi hlavní body zájmu bezpečnostních manažerů.

a href="https://i.iinfo.cz/images/108/spam-objem-1.png"Spousta různých řešení a cloud

Spamu výrazně přibylo. Je ho nejvíce za posledních sedm let

2.2.2017 Novinky/Bezpečnost Spam

Podíl nevyžádané pošty v e-mailech loni vzrostl na nejvyšší úroveň za posledních sedm let a tvořil zhruba 65 procent všech zpráv. Každou vteřinu je na celém světě odesláno více než 3500 spamů. Zhruba osm až deset procent z nich obsahuje škodlivý software. Vyplývá to ze studie společnosti Cisco.

Novým trikem hackerů se stalo zneužívání programů zobrazující nevyžádanou reklamu (adware). Ty se vyskytují v zařízeních až u 75 procent firem a organizací a mohou se stát základem pro silný útok. Jedním z příkladů může být malware DNSChanger, který umožní útočníkovi kontrolovat síťový provoz. DNSChanger se přitom vyskytuje pouze v zařízeních, která již dříve byla infikována adwarem.

Téměř třetina úspěšně napadených organizací zaznamenala nižší tržby a 38 procent z nich hlásí snížení o více než pětinu. Asi 90 procent napadených firem následně investovalo do zlepšení své kybernetické obrany.

I přesto však zůstává 44 procent bezpečnostních hlášení bez dalšího zkoumání. Více než pětina organizací, na které byl veden úspěšný útok, ztratila zákazníky a 40 procent z nich přišlo o více než pětinu své zákaznické základny.

Vysoce riskantní aplikace

Počet cloudových aplikací, které zaměstnanci využívají, se za dva roky více než zdesetinásobil. Více než čtvrtina aplikací, které pracují přes internet, byla vyhodnocena jako vysoce riskantní.

Polovina firem používá bezpečnostní řešení více než pěti výrobců, tři procenta pak od více než 50 dodavatelů. Složitost bezpečnostní architektury však může paradoxně pomoci útočníkům. Ti mají více času a prostoru pro zahájení útoku.

Ne všechna řešení totiž jsou kompatibilní a ne všechna zařízení v síti bývají chráněna všemi nainstalovanými bezpečnostními produkty. Organizacím navíc taková situace stěžuje hledání bezpečnostních odborníků, neboť práce s mnoha nástroji výrazně zvyšuje nároky na jejich kvalifikaci.

Exploity téměř vymizely

Studie zjistila, že nejrozšířenější nástroje pro šíření škodlivého softwaru (tzv. exploit kity) téměř vymizely. Exploit kity Angler, Nuclear, Neutrino a RIG dříve patřily mezi nejpoužívanější. V listopadu 2016 však jediným aktivním byl RIG.

Ústup exploit kitu Angler souvisí se zatčením 50 ruských hackerů na jaře 2016, kteří využívali škodlivý program Lurk k útokům na ruské banky. Na jejich místo nastupují jiné formy, například Sundown, Sweet Orange a Magnitude. Stejně jako RIG cílí tyto exploit kity na zranitelnosti v Microsoft Internet Exploreru, Flashi a v aplikační platformě Silverlight.

Spamu zase přibývá, je ho nejvíc od roku 2010

26.9.2016 Root.cz Spam

Počet rozesílaného spamu se od začátku roku zněkolikanásobil. Důvody nejsou úplně zřejmé. Může jít o změnu techniky i zvýšenou aktivitu botnetů. Past na spam denně pochytá kolem 270 miliónů e-mailů. Talos, výzkumná bezpečnostní divize společnosti Cisco, informuje o zajímavém trendu, který už bychom v roce 2016 asi nečekali. Od jara do léta letošního roku byl zaznamenán opětovný nárůst množství e-mailového spamu. A to až na hodnoty, které byly naposledy zaznamenány v roce 2010. Např. Composite Block List, respektovaná past na spam, v létě přijímala více než tři tisíce spamových e-mailů za sekundu. Ještě na přelomu roku to přitom bylo cca sedmkrát méně. Viz následující graf.

Že nejde o nějakou anomálii nebo chybu měření, ukazují i další statistiky. Data služby SpamCop ukazují, že počet IP adres zapojených v masivním rozesíláním spamu vzrostl na cca 400 tisíc, což představuje přibližně pětinásobek hodnot zaznamenaných na přelomu roku.

Poslat co nejvíc spamu za pár minut

Vysvětlit tento jev není úplně snadné. Podle výzkumníků z Cisco Talos by ho ale, poněkud paradoxně, částečně mohla způsobovat čím dál větší úspěšnost a sofistikovanost spamových filtrů. Ty totiž nový spam obvykle detekují v řádech několika málo minut a spamer má po srandě. Proto se stává efektivnější rozeslání co nejvíce e-mailů v co nejkratším časovém horizontu.

Místo toho, aby spameři své e-maily lépe cílovali nebo používali sněžnicové techniky, aby zůstali pod radarem, z toho udělali závod. Vyšlou co nejvíce e-mailů, jak je jen technicky možné, v co nejkratším čase, a tak po krátkou chvíli mohou úspěšně doručit nevyžádanou poštu do schránek svých obětí, píše Jaeson Schultz, technický šéf Cisco Talos.

Tuto teorii podporuje také fakt, že kolem poloviny denního objemu spamu tvoří vysokoobjemové kampaně, které rozesílají mnoho miliónů e-mailů. Není výjimkou, že e-mail v jednom znění tvoří třeba deset nebo i více procent celkového denního objemu spamu. Také stojí za pozornost, že během víkendů se objem spamu propadne třeba na 20–30 % hodnot pracovního týdne.

Můžou za to botnety?

Je ale nepravděpodobné, že by zmíněné faktory měly na tak vysoký nárůst spamu až takový vliv. V Cisco Talos dále tipují, že jde do jisté míry o práci obrovského botnetu Necurs. Botnety totiž nejsou úplně hloupé a lidé za nimi trochu využívají i techniky sociálního inženýrství.

Aby Necurs skryl skutečnou velikost botnetu, posílá spam pouze z menší části ovládnutých strojů. Napadený stroj může být použit dva nebo tři dny a poté dva nebo tři týdny zase ne. To značně komplikuje práci lidí, kteří reagují na spamové útoky. Mohou si totiž myslet, že daný infikovaný stroj byl nalezen a vyčištěn, ale ve skutečnosti si darebáci z Necursu jen nechávají čas, než zaútočí znovu a znovu, vysvětluje Schultz.

Růst objemu spamu však stále nemá jasné vysvětlení. A i když odpovíme na otázku jak se to děje, tak to ještě neznamená, že budeme znát i odpověď na otázku proč. Důležité je, že spamové filtry fungují dobře a uživatelé nárůst spamu v doručené poště asi příliš neznamenali. Jen provoz filtrů je teď poněkud nákladnější.

Král nevyžádané pošty? Samuel Wallace

27.7.2016 Zdroj: SecurityWorld Spam

Novináři kvůli upoutání pozornosti nebo zvýšení atraktivity textu rádi nadsazují. A tak se s přízviskem „král spamu“ můžeme setkat u celé řady jmen. Pokud by si někdo ale toto označení skutečně zasloužil, pak je to Samuel Wallace: Hvězda jiných vychází, zazáří a zmizí, ale Wallace spamuje ve velkém bez ohledu na platformu už téměř třicet let.

Samuel Wallace se narodil v roce 1968. Dvakrát se pokusil studovat vysokou školu, ale nikdy neuspěl: vždy skončil v prvním semestru. Přesto se stal jednou z nejznámějších – a nejnenáviděnějších osobností – počítačového světa.

Svoji kariéru ovšem začal už v osmdesátých letech, kdy se věnoval masovému rozesílání reklamních nabídek pomocí faxů. Šlo o tak obtěžující fenomén, že tato praktika musela být v roce 1991 zakázána zákony.

Wallace je několikrát porušil, což mu vyneslo různě vysoké tresty. Až v roce 1995 ho napadlo, že by něco podobného mohl provozovat legálně ve světě počítačů. A založil si firmu Cyber Promotions (známou též jako Cyberpromo).

Pod rouškou reklamní agentury cpal inzerci všude možně. Měl nesmírně agresivní marketing: stal se známý tím, že ve velkém rozesílal reklamní sdělení – na rozesílání reklamních sdělení.

Stal se veřejnou tváří a svérázné metody obhajoval na konferencích nebo v televizních pořadech. Odpůrci mu dali přezdívku „Spamford“. On ji ovšem přijal za svou jako součást identity, dokonce si založil osobní stránku spamford.com.

Záhy se stal jedním z hlavních hráčů na poli e-mailové reklamy, ale to s sebou přineslo i silně negativní odezvu. Neměl problémy se zákonem – což se mu v podnikání nestávalo příliš často – ale byl nenáviděnou osobou v internetové komunitě.

Za chvíli nemohl najít poskytovatele, se kterým by mohl uzavřít smlouvu. Ještě před tím ale jako první začal používat několik taktik, jimiž mátl filtry spamu, obcházel různá pravidla nebo znesnadňoval své pronásledování.

Šlo například o falšování adresy odesílatele, přeposílání zpráv, uvádění většího počtu odesílatelů apod. Některé z těchto úskoků ve světě internetových útoků následně „zlidověly“.

Krok vedle

V roce 1998 Wallace oznámil, že opouští byznys se spamem. Firmu Cyberpromo přejmenoval na GTMI, zůstal jen v roli majitele a tvrdil, že od nynějška bude poskytovat toliko marketingové služby opt-in (tedy takové, se kterými budou oslovovaní předem výslovně souhlasit).

Projekt ale nefungoval, Wallaceho pověst ji stále provázela. Proto se stáhl úplně i z pozice majitele, ale ani to nepomohlo a GTMI později zkrachovala.

Wallace využil svou popularitu a jako DJ Masterweb začal vystupovat v klubech po celém New Hampshiru. Klub Plum Crazy mu dokonce patřil, ale i tento projekt zkrachoval (2004).

Jenže to vše byla podle všeho jen zástěrka spořádaného života, protože zpětně se provalilo, že Wallace měl už od roku 2001 web passthison.com. Ten začal jako první masově využívat k zobrazování reklamních sdělení vyskakovací okna.

Tuto techniku nevynalezl, jen ji převzal z pornografického průmyslu. Nikdo jiný si prostě na takto agresivní chování v počítačích netroufal.

Přechod k vydírání

Zároveň rozjel reklamní projekt SmartBot PRO.NET, ale ten zkrachoval. Záhy se totiž zjistilo (a od října 2004 to vyšetřovala Federální obchodní komise), že jde jen o záminku: nic netušící uživatele totiž infikoval spywarem.

Následně je na tuto skutečnost upozorňoval a za odstranění požadoval poplatek 30 dolarů. Je to snad jediný případ v historii ICT, který nahrává tvrzení „viry záměrně píší antivirové firmy“. I když v tomto případě šlo o cílené útoky, které spadají více mezi vydírání nebo podvod.

V lednu 2005 se záležitost urovnala dohodou: Wallace slibuje, že přestane útočit, na oplátku jsou stažena obvinění vznesená proti němu. Jenže už v březnu 2006 se obvinění znovu objevilo – tentokrát to dohoda nespravuje a soud vyměří pokutu přesahující pět milionů dolarů.

O dva roky později má Wallace opět křížek se zákonem, když jej žaluje služba MySpace za phishing a spamming. S pomocí zakázaných automatizovaných nástrojů totiž vytvořil jedenáct tisíc fiktivních účtů, jejichž prostřednictvím začal bombardovat ostatní uživatele reklamními sděleními, nutil je k instalaci spywaru nebo jim modifikoval prohlížeče.

V červenci 2007 soudce Audrey B. Collins zakázal Wallacemu zakládat nebo spravovat MySpace účty, publikovat zde veřejné komentáře nebo posílat soukromé zprávy. Ten ale rozsudek ignoroval a dál pokračoval ve svých aktivitách.

Rozbíhají se další a další řízení, až je v květnu 2008 odsouzen společně se svým partnerem Walterem Rinesem k zaplacení 230 milionů dolarů. V červnu 2009 musí vyhlásit osobní bankrot.

To už ale proti němu vede žalobu i Facebook. V říjnu 2009 federální soudce Jeremy D. Fogel odsuzuje Wallaceho k uhrazení 711 milionů dolarů Facebooku. A ještě k zaplacení pokuty čtyř milionů za instalaci spywaru.

V srpnu 2011 je před soudem znovu, a to za rozeslání 37 milionů reklamních zpráv na Facebooku (ve skutečnosti jich bylo mnohem více, ale k soudu se dostávají pouze dobře zdokumentované případy).

A naposledy je letos v srpnu shledán vinným za další prohřešky z let 2008 a 2009. Vzhledem k recidivě a opakovanému neuposlechnutí soudních příkazů mu hrozilo až 40 let nepodmíněně, nakonec ale dostává „jen“ tři roky.

Zřejmě ale není všem dnům konec, protože vzápětí vyšlo najevo, že Wallace používal v kybernetickém prostoru ještě jednu identitu: je totiž zároveň dalším známým spammerem vystupujícím pod jménem Davide Sinful-Saturdays Fredericks. A ten byl v minulých letech mimořádně aktivní...

Podvodné e-maily hackerům vydělávají miliardy dolarů

27.7.2016 Zdroj: SecurityWorld Spam

Americká FBI varuje pod podvodnými e-maily. Agresivita útočníků za půl druhého roku výrazně stoupla.

Podvodné emaily představují evidentně výdělečný byznys. Podle posledních statistik americké FBI si jejich původci, často se vydávající za ředitele společností, vydělali minimálně 3,1 miliardy dolarů.

Zprávy, které podvodně přimějí zaměstnance společností k odeslání financí na konto hackerů, jsou podle varovného reportu FBI rozšířené po celém světě. A množství peněz, které se podvodníci pokusili takto získat, prý od ledna loňského roku vzrostlo o 1300 %.

Jen v samotných Spojených státech tak důvěřivci přišli za poslední tři roky o 960 milionů dolarů, přičemž počet obětí v globálu přesáhl 22 tisíc. Scénář je v mnoha případech stejný: podvodníci se vydávají za výkonné manažery společnosti (dle bezpečnostní společnosti Trend Micro je takových až třetina) nebo za dodavatele, což se jim snadno daří prolomením zabezpečení a napíchnutím se do e-mailových účtů skutečných manažerů, odkud pak posílají klamavé zprávy s žádostmi o provedení platby.

Proto se pro tento druh kyberzločinu vžilo označení „CEO Fraud“ (Ředitelský podvod) či „The Supplier Swindle“ (Dodavatelský švindl). V jiných případech se podvodníci ani do účtů těch, za které se chtějí vydávat, nenabourávají a jednoduše si vytvoří účet podobný. Jsou i případy, kdy se vydávají například za právní zástupce a naléhají na oběť, ať jim zašle finance za důvěrné právní služby.

A jako pojistku prý někteří přidávají i ransomware atak v podobě e-mailu se škodlivou přílohou nebo odkazem směřující na škodlivé stránky.

Podle FBI tímto způsobem řádí v 79 světových zemích, většina podvodných účtů je však registrována v Číně a Hong Kongu. FBI má přitom za to, že podvodníci své cíle před útokem důkladně sledují, zaměstnanci by proto měli být opatrní, jaká data a profesní informace sdílejí na sociálních sítích.

Spamy by v žádném případě neměli otevírat a jakékoliv transakce by měli ověřit ideálně přímým telefonátem s příjemcem částky.

Nebezpečný spam terorizuje už i uživatele Skypu

10.5.2016 Spam

Škodlivé odkazy na nejrůznější viry a trojské koně jsou dnes již běžně šířeny přes e-maily a sociální sítě. Nově se je počítačoví piráti snaží uživatelům podstrčit také v komunikačním programu Skype. Před novou hrozbou varovala bezpečnostní společnost Malwarebytes Labs.

Komunikační program Skype

Útok má prakticky vždy stejný scénář. Kyberzločinci se nejprve nabourají do cizího počítače, kde získají přístup ke Skypu. Z něho poté rozesílají prakticky všem možným kontaktům nevyžádané zprávy s odkazem na podvodné stránky. Ten je zpravidla ještě doplněn informací, že se jedná o zábavné fotografie či nějaké pikantní video.

Z řádků výše je patrné, že tyto spamové zprávy mohou přijít od skutečných kontaktů, které lidé znají. Ani v takovém případě by se neměli nechat napálit, na odkaz nesmějí v žádném případě klikat.

Pokud to udělají, budou přesměrováni na podvodný web, kde na ně číhá škodlivý kód. Stačí kliknout na jakoukoliv část internetové stránky a na uživatele prakticky okamžitě vyskočí hláška o nutnosti instalace nějakého programu.

Šířit mohou prakticky jakýkoliv virus

To počítačoví piráti ospravedlňují zpravidla tak, že bez příslušného programu nepůjde video na podvodném webu přehrát. Instalací tohoto programu si samozřejmě uživatelé nevědomky pustí do svého systému nezvaného návštěvníka.

Přes odkazy ve Skypu mohou kyberzločinci šířit prakticky jakékoliv škodlivé kódy. Mohou tak snadno odposlouchávat komunikaci na cizím počítači nebo například vybílit jejich bankovní účet. Hrozbu se tedy rozhodně nevyplatí podceňovat.

Je však nutné zmínit, že podobné praktiky zkoušejí počítačoví piráti hlavně v Indii, Japonsku a na Filipínách. To samozřejmě ale neznamená, že by nevyžádané zprávy na Skypu nemohli v nadcházejících dnech obdržet i tuzemští uživatelé.

Chcete 12 000 Kč? Slibují důvěřivcům peníze, pak je ale oberou

16.2.2016 Spam

Na internetu se doslova roztrhnul pytel se soutěžemi, jejichž hlavní cenou mají být poukázky na nákupy ve známých tuzemských obchodech. Háček je ale v tom, že žádné peníze lidé nedostanou. Místo toho naopak o peníze přijdou.

Nabídka na kupón do Penny Marketu v hodnotě 6000 Kč.

Začíná to docela nevinně. V internetovém prohlížeči se zobrazí reklama, která láká na mnohatisícové poukázky například do Penny Marketu. Vyhrát šest nebo 12 tisíc korun může každý uživatel po zodpovězení tří jednoduchých otázek.

Pro získání ceny pak musí uživatel ještě vyplnit své jméno a telefonní číslo a zavolat na „zákaznickou“ linku, aby si svou odměnu vyzvedl. Ale právě v tom je ten zakopaný pes, protože minuta hovoru je zpoplatněna částkou 50 Kč, na což koneckonců upozorňuje drobným písmem i samotná „výherní” nabídka.

Provozovatelé této služby se tak chrání před případnou snahou lidí o vrácení peněz.

Provozovatelé služby sami upozorňují drobným písmem na konci stránky, že hovor bude stát 50 Kč za minutu.

FOTO: Novinky

Že jde ve skutečnosti o podvod, upozorňuje ale i samotný Penny Market na svém Facebooku. Právě na ten se totiž obracejí nespokojení zákazníci, kterým přijde pěkně tučný telefonní účet.

„Neorganizujeme žádnou soutěž o dárkovou kartu v hodnotě 6000 Kč! Pokud se dostanete na webové stránky, které vypadají takto (obrázek v úvodu článku), jde o podvod,“ varovali na Facebooku zástupci Penny Marketu.

Billa, Lidl i Tesco

Penny Market přitom není jediným obchodem, který se v podobných soutěžích objevil. Poukázky s hodnotou 12 000 Kč jsou nabízeny také pro Billu, Lidl či Tesco. U soutěží, které probíhají na webech, jež nemají s danými obchodníky vůbec nic společného, by měli být lidé velmi obezřetní.

Soutěže o kupóny ve výše zmíněných řetězcích totiž byly ještě v pondělí večer nabízeny prostřednictvím serveru prizeselect.com-voucher.club, v úterý se však stránky jevily už jako nedostupné. Je ale více než pravděpodobné, že stejná výherní nabídka se v budoucnu objeví také na úplně jiné webové adrese.

V reklamách se objevují poukázky i na 12 000 Kč od jiných známých řetězců.

Falešný bankéř nabízí v e-mailu čtvrt miliardy korun nalezených na účtech

15.12.2015 Spam

Stačí poslat kontaktní údaje a pohádkové dědictví je vaše. Tuto lákavou nabídku rozesílá e-mailem člověk, který si říká Andrew Brown. S největší pravděpodobností se ovšem jedná o podvodníka.

„Ahoj, kamaráde Já jsem Dr. Andrewa Browna auditu vedoucí oddělení NATWEST BANK LONDON Harlesden,“ tak začíná e-mail, který má redakce Práva k dispozici.

Následuje obchodní návrh, který – jak Brown lámanou češtinou evidentně z internetového překladače vysvětluje – bude přínosný pro obě strany.

„V mém oddělení být šéf operace větší regionální kanceláře v Londýně jsem objevil částku ve výši 16,5 miliónu liber (627 miliónu korun) v účtu že patří do jedné z našich zahraničních zákazníků,“ shrnuje svoji situaci Brown.

Peníze mají být židovského multimilionáře z Mexika Tomáše Saby Masriho, který zemřel před pěti lety při letecké nehodě. Společně s ním zahynula i jeho žena, syn a snacha.

„Pilot byl také mrtvá,“ dodává Brown a tím hasnou všechny naděje na šťastný konec.

Lákavá nabídka

Po tragické pasáži přichází ovšem ta lákavá. Brown vysvětluje, že žádní příbuzní zesnulého multimilionáře se o dědictví nepřihlásili, ačkoli na ně čekal dost dlouho. A na řadu tak přichází příjemce e-mailu.

„Mám usilovat o váš souhlas k vám jako další příbuzný / bude příjemce zemřelého tak, že výtěžek z tohoto účtu oceněn na 16,5 milionů liber, může být vyplacena na vás,“ nabízí Brown s tím, že 60 procent si nechá a 40 procent převede na vás. Výsledná částka tedy je zhruba 251 miliónů korun.

Brown přiznává, že byste se za příbuzného měli vydávat právě vy, abyste si společně mohli dědictví rozdělit. Samozřejmě přitom apeluje na důvěru, spolupráci a dodává, že se vše vyřídí u soudu a proběhne to legální cestou.

„Bude popraven“

„Já vám zaručit, že to bude popraven za legitimní uspořádání, které vás ochrání před jakékoli porušení zákona,“ dodává, přičemž pravděpodobně myslí druhý význam anglického slova „executed“, tedy vykonán.

Brown následně příjemce e-mailu žádá, aby mu zaslal své kontaktní údaje, ideálně rychle, protože má jenom sedm dní na vyřízení.

Stačí tedy jenom uvést jméno a příjmení, telefonní číslo, kontaktní adresu, povolání, věk, pohlaví a státní příslušnost a časem se podle jeho slibů stane oslovený člověk majitelem 251 miliónů korun.

„Usilovat o to, dejte mi vědět vaše rozhodnutí, spíše než mě čekat,“ uzavírá svoji nabídku Brown. Vzhledem k špatnému překladu je celý e-mail obtížně čitelný. Je pod ním ale anglická verze, která je srozumitelnější.

Rozhodně neodpovídat

Celá věc vypadá jako jednoznačný podvod, navíc ne příliš promyšlený. Není totiž jasné, proč by měl bankéř z Londýna posílat dědictví po zesnulém židovském multimilionáři z Mexika do ČR. Policie má v této souvislosti v otázce možných podvodných e-mailů jasno.

„Tam je jediná rada: na takové e-maily neodpovídat. Rozhodně nikam neposílat peníze nebo neuvádět své osobní údaje anebo přístupové údaje k internetovému bankovnictví,“ upozornil mluvčí Útvaru pro odhalování organizovaného zločinu Pavel Hanták.

Právě tamní policisté vyšetřují počítačovou kriminalitu a podobné podvodné snahy o vylákání osobních údajů či přímo peněz od důvěřivých lidí.

Spamu ubylo, stále ale tvoří přes polovinu všech odeslaných e-mailů

25.8.2015 Spam

Podíl nevyžádané pošty ve druhém čtvrtletí celosvětově klesl o šest procentních bodů na 53 procent. Výrazně se ale ve spamu zvýšilo zneužívání světových událostí. Cílem bylo získat osobní údaje a dobrovolné příspěvky od uživatelů po celém světě. Uvedla to antivirová firma Kaspersky Lab.

Některé zprávy obsahovaly podvodné sdělení žádající příjemce o poskytnutí příspěvku na pomoc obětem zemětřesení v Nepálu. V dalším spamu se podvodníci snažili nalákat příjemce na sumu dvou miliónů dolarů, kterou byl údajně nově zvolený prezident Nigérie připravený zaslat uživateli jako kompenzaci. Jiné e-maily obsahovaly podvodné oznámení o výhře vstupenek na olympijské hry v Brazílii v roce 2016.

Ve druhém čtvrtletí došlo k výrazným změnám v první trojici zemí, do nichž nejčastěji škodlivé hromadné e-maily směřují. První místo obsadilo s pětinovým podílem Německo, které bylo v předchozím čtvrtletí čtvrté. Velká Británie, která byla v prvním čtvrtletí na čele žebříčku, klesla s šesti procenty na druhé místo a na třetím místě skončila rovněž se zhruba šesti procenty Brazílie. Čtvrté místo patří USA, na které tradičně škodlivé e-maily nejvíce cílí, s pěti procenty. Páté skončilo Rusko.

Na špičce žebříčku škodlivých programů zaslaných e-mailem se umístil trojský kůň Trojan-Spy.HTML.Fraud.gen. Ten je podvodnou HTLM stránkou napodobující důležité sdělení například od velké obchodní banky, internetového obchodu či vývojáře softwaru. Na této stránce musel uživatel zadat svá osobní data, která byla následně přeposlána kyberzločincům.

Zatočte se spamem (2)

4.8.2015 Spam

Není žádnou novinkou, že velkou část e-mailových zpráv, které se v dnešní době rozesílají, tvoří spam. Samotný protokol SMTP totiž umožňuje nastavit libovolnou e-mailovou adresu odesílatele. Toho se často zneužívá nejen v případě spamu a phishingu, ale například také při podvodech, při nichž se pachatel vydává za někoho, kým není.

DKIM (DomainKeys Identified Mail), popsaný ve standardu RFC 6376, validuje obsah zprávy. Tato metoda ověření těla zprávy umožňuje ověřit pravost odesílatele. Zajímavé je, že DKIM nebyl původně zamýšlený jako nástroj proti spamu, přesto v boji proti tomuto nešvaru pomáhá.

Pokud by došlo k plošnému nasazení této metody, donutila by odesílatele spamu spojit obsah zprávy se skutečnou zdrojovou doménou. V hlavičce zprávy se v případě použití technologie DKIM objeví položka DKIM – Signature.

Příjemce zprávy se následně dotazuje na doménu odesílatele a ověřuje, zda se podpis ve zprávě shoduje s veřejným klíčem uloženým v DNS záznamu domény odesílatele.

Z toho vyplývají dva procesy, které jsou součástí služby MTA (Mail Transfer Agent). Jde o podepsání zprávy na straně odesílatele a její následující ověření na straně příjemce.

Pro implementaci DKIM je třeba vygenerovat jeden pár klíčů. Soukromý klíč se uloží na e-mailovém serveru odesílatele a bude sloužit k podepisování zpráv. Do DNS záznamů se pak přidá TXT RR záznam obsahující nastavení DKIM a samotný veřejný klíč.

Implementace DKIM

Pokud chcete kontrolovat DKIM záznamy u příchozí pošty, je třeba tuto kontrolu na e-mailovém serveru nastavit. Jestliže používáte SpamAssasin pro povolení kontroly DKIM záznamů na příchozí poště, stačí v souboru local.pre zrušit zakomentování řádku.

loadplugin Mail::SpamAssassin::Plugin::DKIM

Zároveň je ale třeba nainstalovat balíček Perl skriptů, které budou sloužit jako DKIMProxy.

apt-get install libmail-dkim-perl

Dále je u DKIM nutné definovat politiku pro odchozí (DKIMproxy.out) i příchozí (DKIMproxy.in) zprávy. Výchozí skóre pro označení podepsaných zpráv je poměrně nízké, protože odesílatelé spamu si mohou teoreticky zaregistrovat vlastní doménu a v ní DKIM implementovat.

V praxi však to není zcela běžné, protože v okamžiku, kdy začne odesílatel spamu zprávy podepisovat, víme jistě, že odesílatelem byla daná doména, a můžeme tedy příjem pošty z této domény zablokovat.

DKIM Proxy byl primárně určený pro Postfix, měl by ale fungovat i s jinými e-mailovými servery. Více o fungování a možných nastaveních najdete přímo v manuálu DKIMProxy.

Další možností je OpenDKIM, který implementuje jak službu DKIM, tak aplikaci na bázi „milter“ (mail-filter), jež pracuje jako plug-in ve všech MTA, které jsou schopné ji rozpoznat.

Pokud server příjemce kontrolu DKIM nevykonává, část hlavičky s DKIM podpisem se ignoruje a zpráva se přijme. Implementace DKIM tedy příjemce zpráv nijak neomezí – naopak si může být jist, že se doména odesílatele ověří.

Vzhledem k tomu, že jde o kontrolu DNS záznamů, je vhodné implementovat zároveň i DNSSEC, který zajistí správnost záznamů získaných z DNS, čímž zvyšuje důvěryhodnost celého systému.

Zatočte se spamem (1)

3.8.2015 Spam

Není žádnou novinkou, že velkou část e-mailových zpráv, které se v dnešní době rozesílají, tvoří spam. Samotný protokol SMTP totiž umožňuje nastavit libovolnou e-mailovou adresu odesílatele. Toho se často zneužívá nejen v případě spamu a phishingu, ale například také při podvodech, při nichž se pachatel vydává za někoho, kým není.

Z informací od společností a jednotlivců, jejichž doménové jméno bylo zneužité k rozesílání spamu, je zjevné, že takovéto použití domény je velmi nepříjemné a držitel domény, kterého většina adresátů považuje za skutečného odesílatele spamu, pak dostává doslova moře e-mailů. Naštěstí se lze proti zneužití domény k tomuto účelu efektivně bránit.

Existují dva základní přístupy. Jedním je kontrola původu zprávy (SPF Sender Policy Framework), druhým potom kontrola na základě obsahu zprávy (DomainKeys Identified Mail). Obrana se však vždy musí implementovat jak na straně držitele domény, tak u příjemce.

Sender Policy Framework

V téměř všech falešných e-mailových zprávách je adresa odesílatele podvržená. Aby součástí podvržených e-mailových adres nebylo také vámi používané doménové jméno, je třeba zahrnout SPF (Sender Policy Framework) do DNS záznamů dané domény.

SPF je otevřený standard definovaný IETF v RFC 4408, umožňující určit, která zařízení budou autorizována pro odesílání e-mailové pošty s adresou obsahující danou doménu.

Pokud se tato informace vloží do DNS záznamů domény, může si ji příjemce snadno ověřit a v případě neshody zprávu odmítnout ještě před přijetím těla zprávy. Záznam SPF je jednoduchý textový řetězec, který má následující strukturu:

„v=spf1 +mx a:mail.nic.cz –all“

V tomto příkladu přijme server poštu z dané domény pouze v případě, pokud se odeslala z některého ze serverů uvedených v rámci MX záznamů (+mx) nebo ze serveru s IP adresou, na kterou je přeložený A záznam pro mail.nic.cz (a:mail.nic.cz). Pošta z dané domény, která by se poslala z jiných IP adres, se odmítne. Nastavení je možné podle vašich potřeb, viz tabulka.

Obvykle má téměř každé omezení i své stinné stránky a nejinak je tomu i v případě SPF. Před jeho nasazením je třeba zhodnotit možné dopady na omezení povolených odesílatelů e-mailové pošty.

SPF záznam sice vhodně omezuje možné zneužití doménového jména k rozesílání nevyžádané pošty, na druhou stranu však také limituje uživatele ohledně použití konkrétních e-mailových serverů, což někdy bývá překážkou při jeho nasazení. Je také vhodné připomenout, že tento mechanismus je závislý na DNS a v případě podvržení DNS záznamů se tak stane neúčinným.

Implementace SPF kontroly na e-mail serveru

Kromě ošetření SPF záznamů na doméně je také třeba myslet na jejich kontrolu při přijímání pošty na e-mailovém serveru. Pokud neprovozujete vlastní e-mail server, měli byste se informovat u provozovatele e-mailového serveru, zda vykonává kontrolu SPF automaticky či zda je možné ji spustit jako součást antispamové ochrany.

Zda se totiž SPF záznam bude kontrolovat, záleží pouze na provozovateli daného e-mailového serveru. Pokud provozujete vlastní poštovní server, můžete využít základní konfiguraci kontroly SPF pro Postfix a Microsoft Exchange server. Zde je ukázka ohledně Postfixu.

V linuxových distribucích lze vykonávat kontrolu SPF v postfixu pomocí skriptů napsaných v Pythonu nebo Perlu. Instalace pak bude v závislosti na preferovaném jazyku vypadat podle jednoho z následujících příkladů:

sudo apt-get install postfix-policyd-spf-python

nebo

sudo apt-get install postfix-policyd-spf-perl

Následně je třeba přidat do /etc/postfix/main.cf řádek, který zabrání time-outu během zpracovávání e-mailové zprávy:

policy-spf_time_limit = 3600s

Do /etc/postfix/master.cf se pak následně přidá:

policy-spf unix - n n - - spawn

user=nobody argv=/usr/bin/policyd-spf

Pokud jde o Perl, pak se přidá:

policy-spf unix - n n - - spawn

user=nobody argv=/usr/sbin/postfix-policyd-spf-perl

Poslední, co je třeba nastavit, je smtpd_recipient_restrictions v /etc/postfix/main.cf:

smtpd_recipient_restrictions =

...

permit_sasl_authenticated

permit_mynetworks

reject_unauth_destination

check_policy_service unix:private/policy-spf

Po restartu postfixu pak zkontrolujte logy, ve kterých byste nyní měli vidět záznamy o odmítnutí či podržení e-mailu v souvislosti s provedenou SPF kontrolou. Doporučujeme vyhledat si na internetu či v odborné literatuře i další možnosti nastavení SPF.

V případě, že používáte e-mailový server od Microsoftu, v nástroji Edge transport server je spuštěná ve výchozím nastavení služba SenderID. Pokud poštovní server přijme zprávu, Edge transport server se zeptá DNS serveru na záznamy o doméně odesílatele a zkontroluje, zda je IP adresa, ze které zpráva přišla, autorizovaná k odesílání zpráv pro danou doménu.

Podle toho, jak tento proces dopadne, se zprávě přiřadí označení pass, fail, none nebo jiné. Více informací o SenderID můžete získat přímo na stránkách Microsoftu. Pokud používáte jiný e-mailový server než výše uvedené, doporučujeme konzultovat nastavení SPF podle manuálu ke konkrétnímu e-mailovému serveru.

Autorka pracuje jako bezpečnostní analytička ve sdružení CZ.NIC a je členkou národního bezpečnostního týmu CSIRT.CZ.

Google posílil spamfiltry a zpřístupnil nástroj pro analýzu mailingu

15.7.2015 Spam

Systém Gmailu by si teď měl lépe poradit nejen s běžným spamem, ale třeba i s podvrženými bankovními zprávami a phishingem.

Google nasadil na filtrování spamů umělou inteligenci založenou na neuronových sítích, která má přinášet lepší výsledky při rozpoznávání spamu nebo phishingu. Nově má také upravovat filtry na základě preferencí jednotlivých příjemců. Odpadá tak tradiční metoda, která vycházela z hromadných vzorců. Ne všichni vnímají spam stejně a tak vyhodnocování úrovně nevyžádanosti bude vycházet až z chování každého majitele schránky zvlášť.

Google zároveň zpřístupnil nový nástroj pro firmy, které rozesílají velké množství zpráv – ovšem těch legálních, nikoli spamu. Gmail Postmaster Tools jim otevírají nové možnosti k analýze toho, jak jsou jejich maily doručovány.

Nástroj slouží k analýze emailového provozu z jednotlivých domén. Správce se dozví data o reputaci domény i IP adres a míře, s jakou se odeslané zprávy dostávají do složky s názvem Nevyžádaná pošta. „Můžete tak např. snadno identifikovat problém se zabezpečením některého z vašich serverů díky snížené reputaci na konkrétní IP adrese, nebo sledovat, ve kterých dnech byla jaká míra Spam reportů,“ vysvětluje na svém blogu firma Mailkit.

„Pošťácký“ balík ale umí analyzovat i technické problémy související s odesíláním nebo autorizací zpráv. Postmaster Tools odhalí i chyby v konfiguraci DKIM podpisů a SPF pravidel nebo prozradí, jak velký podíl zpráv je autorizován pomocí DMARC.

Služba je podle serveru Techcrunch určena jen pro ověřené rozesílatele mailů. Spammeři by tak měli přijít zkrátka.

Souboj se spamem letos vyostřil i tuzemský Seznam, který zavedl v rámci svého freemailu kontroly prostřednictvím technologie DomainKeys Identified Mail (DKIM). Dlouhodobě totiž do bezplatných schránek na portálu mířilo 81 milionů zpráv denně. Zpráv, které posílají reální lidé, je jen zlomek. Čtyři pětiny e-mailů totiž tvořil spam.

Spam se vrací na scén

5.1.2014 Spam

Phishingové útoky, které dříve zachycoval spamový filtr, se z ničeho nic dostávají až do doručené pošty zaměstnanců.

Jak by mohl být v současné době spam problémem pro správce zabezpečení? Už jsou to roky, co jsme všichni začali používat služby, které odvádějí fenomenální práci při filtrování reklamy na léky na předpis či exotické dovolené a odkládají ji do složek se spamem, kde se obvykle hromadí a již nikoho neobtěžují.

Až do minulého pátku jsem za posledních deset let nestrávil přemýšlením nad spamem snad ani pět minut, což je důkaz skutečné efektivity spamových filtrů. Koneckonců asi 98 % našich příchozích e-mailů je spam. Pokud bychom neměli účinné stroje pro filtrování spamu, dostal by každý zaměstnanec denně navíc 40 až 50 e-zpráv. A to by významně snížilo jejich produktivitu.

Asi proto, že se naši pracovníci již dlouho nesetkali se skutečným spamem, našeho právního zástupce vystrašilo, když začal v poslední době pravidelně dostávat zprávy, které považoval za nevyžádanou poštu.

Některé z nich mi přeposlal a chtěl vědět, co se děje. Tyto e-maily tvrdí, že jsou z organizací, jako je třeba FedEx, a na první pohled vypadají legitimně. Jen kontrola e-mailových hlaviček vám řekne, že je tomu jinak.

Některé zprávy obsahují odkazy na podezřelé weby v místech, jako jsou Čína a Rusko. Jiné zase zahrnují přílohy, které jsou údajně požadovanými certifikáty nebo e-faxovými dokumenty, ale ve skutečnosti jsou to soubory ZIP obsahující soubor EXE. Stručně řečeno – to není jen obyčejný spam, který je sice otravný a zahlcuje sítě, ale jinak je obvykle neškodný. Ne, toto jsou phishingové útoky.

Brzy si začali stěžovat na nárůst spamu i další lidé ve firmě. Jaktože jsem chtěl vědět, proč nedošlo k eliminaci těchto phishingových útoků a k ochraně schránek zaměstnanců?

Uvědomoval jsem si, že právě migrujeme uživatele do spravované e-mailové služby od Microsoftu a že se mluvilo o úspoře financí ukončením odběru antispamové služby našeho současného poskytovatele ve prospěch spamové prevence od Microsoftu, která je součástí jím poskytované služby.

Přechod s obtížemi

Myslel jsem si, že právě to je pravděpodobným zdrojem problému, a opravdu – mé podezření bylo správné.

Dříve jsme nejen dělali kontrolu příloh, ale také jsme omezovali typy příloh, které bylo možné doručovat. Používali jsme také řešení SPF (Sender Policy Framework), které zjišťovalo, zda jsou odesílatelé skutečně těmi, za koho se vydávají.

Když náš IT tým migroval e-mail na službu Microsoftu, zanedbal implementaci těchto důležitých bezpečnostních funkcí. Spam se tak pro mě v současné době stal záležitostí, kterou jsem musel začít řešit. Nyní totiž mohou zaměstnanci kliknout na přílohy nebo odkazy a spustit škodlivé programy.

Naštěstí náš software pro ochranu koncových bodů zabránil většině příloh způsobit škodu, ale detekce nebyla úplná. Proto náš bezpečnostní tým analyzuje zjištěné podezřelé e-mailové přílohy či odkazy a vytváří pravidla v nástroji SIEM, aby zjišťoval případy, kdy zaměstnanci klikli na některé z nich nebo si stáhli malware.

Nedávno jsme také zapli opravdu skvělou funkci Wildfire na firewallech Palo Alto Networks, která přesměruje spustitelné soubory do zabezpečené karantény, kde se zjišťuje, zda jsou škodlivé. Protože je to novinka, zprovoznili jsme jen monitorování událostí a zatím jsme neaktivovali blokování.

Již několikrát jsme museli rychle jednat, ale dosud jsme měli štěstí. Na základě zkoumání se ukázalo, že jedna příloha, kterou několik zaměstnanců spustilo, kontaktovala server v Číně, aby přes něj stáhla další software. Server naštěstí nebyl v provozu.

Nyní musíme nadále sledovat podezřelé aktivity a já musím zajistit bezpečnou implementaci naší současné e-mailové architektury.

Po webu se šíří nebezpečné maily, vydávají se za vzkaz od pošty

13.11.2014 Spam

Po internetu se začaly znovu šířit podvodné e-maily, které se vydávají za zprávy od České pošty. Mohou do počítače stáhnout škodlivé programy a zneužít citlivá data. Oznámila to ve čtvrtek Česká pošta. Podvodné e-maily jsou psány ve formě "Informace o Vaší zásilce", kde najde klient údaje o nedodání zásilky a odkaz pro stažení informací o zásilce, který již vede na podvodnou webovou stránku. Na obdržení podvodného e-mailu si podle mluvčí pošty Marty Selicharové stěžovalo již přes sto uživatelů. Zprávy jsou rozesílány z adres support@cs-post.net, tracktrace@cs-post.net, cpost@cs-post.net, post@cs-post.net, zasilka@cs-post.net a pravděpodobně i některých dalších.

„Žádáme naše klienty, aby v žádném případě v podvodném e-mailu na žádné odkazy neklikali, ani na e-maily neodpovídali. Pokud tak klient učiní, je přesměrován na podvodné webové stránky a do počítače se mu může stáhnout škodlivý kód a případně může dojít i k zneužití dat klienta, včetně osobních a přístupových údajů," dodala mluvčí.

Podezřelé zprávy mají uživatelé přeposlat na adresu info@cpost.cz.

Podobné útoky se šířily v několika vlnách letos i v minulém roce. Pošta kvůli nim podala trestní oznámení na neznámého pachatele.

Spam v srpnu 2014

4.10.2014 Spam

Spam v centru pozornosti

V srpnu, podvodné e-maily využívány globální politické události a jména slavných lidí v Ruské federaci. Škodlivé soubory byly rozšířeny prostřednictvím e-mailu, včetně těch, které napodobovaly soudní předvolání. Spammeři, kteří vydělávají peníze tím, že reklama léky používané populární služby upoutat pozornost příjemců. Spammeři také aktivně inzerována cestovní služby a inkasních agentur.

Škodlivé soudní předvolání

V srpnu jsme zaznamenali několik hromadnou korespondenci napodobovat soudní předvolání v různých jazycích. Anglická jazyková verze informován, že uživatel byl přijata k soudu a měli studovat případové materiály na pomoc podat obranu. Tyto materiály byly údajně v příloze, která ve skutečnosti obsažené Trojan Backdoor.Win32.Kuluoz schopen stáhnout a spustit další malware na oběti počítače. Srovnáním několik e-mailů z jednoho hromadnou korespondenci jsme potvrdili, že některé informace, jako je čas, datum a místo konání jednání, a názvy archivů škodlivých souborů se pohybovaly od e-mailu na e-mail. Odesílatele, adresy byly generovány z jedné šablony, ve které podvodníci prostě vstoupil slova z předem stanoveného seznamu. Změny v textu, který byl určen pro větší individualitu a filtrování spamu bypass.

srpen-2014_spam-report_en_1

Stejně jako anglické jazykové verze, podobně jako škodlivý spam se objevil v ruštině a češtině. Podvodníci pokusili přesvědčit uživatele, že oni měli nezaplacené dluhy se splatností do 15 dnů. Pokud by nezaplatil, příjemci byli varováni, že jejich majetek mohl být zabaven a jejich bankovní účty frozen.The připojen archiv obsahoval trojského-Downloader.Win32.Agent.heva, soubor škodlivý předložený podvodníky jako finanční a právní dokumenty. Jakmile uživatel běžel Trojan, RTF soubor byl vystaven, když škodlivý program stahovat a instalovat Trojan.Win32.Tinba.ei ještě další Trojan navržen tak, aby ukrást finanční informace, jako pověření účtu bank a údajům o kreditních kartách. Název Trojan je zkratka "Tinybanker". Jedná se o malý kousek assembler kódu, ale to má funkce mnoha větších kusů podobného malwaru.

srpen-2014_spam-report_en_2

Politika v "nigerijský" spam

V srpnu jsme opět narazili na "nigerijské dopisy" využívajících události na Ukrajině. V e-mailu napsaný v angličtině podvodníci používají jméno bývalého prezidenta Ukrajiny Viktora Janukovyče, aby prodat svůj příběh. Tentokrát se populární "nigerijské" trik s žádostí o pomoc při investování peněz na podstatné odměnu přišel z bývalého finančního poradce prezidenta, jehož peníze byly tajně přenesl na osobní účet poradce v Londýně.

srpen-2014_spam-report_en_3

Po dlouhém mlčení jméno Michaila Chodorkovského byl zase zpátky. Narazili jsme na "nigerijské dopisy", údajně napsané jménem jeho vnitřního kruhu. Přimět čtenáře, podvodníci se točil standardní příběh nabízí odměnu za pomoc při přenášení a investovat obrovské sumy peněz. Chcete-li e-mail vypadat realističtěji, tělo zprávy obsahovaly odkazy na oficiální články o Chodorkovského. Kromě toho bylo zdůrazněno, že všechny budoucí transakce jsou legální a nepředstavoval žádné riziko pro oběť.

srpen-2014_spam-report_en_4

Jeden e-mail obsahuje minimální informace, prostě tím příjemce kontaktovat podvodníci, pokud najde nabízejí zajímavé. Další e-mailu poskytuje detaily lákavé nabídky a příběhy z Chodorkovského života: před zatčením nemohl stáhnout všechny peníze z Ruska a nyní, po vydání, hodlá dokončit převod. Nicméně jako nemilosti miliardář nelze použít jeho bývalou firmu, jak to udělat, že hledá někoho, kdo by mu pomohl. Je zajímavé, že "nigerijské" podvodníci umožnit příjemcům se odhlásit ze svého mailing listu zasláním e-mailu na odkaz na konci zprávy. To je, jak podvodníci shromáždit databázi aktivních e-mailových adres pro budoucí spam hromadnou korespondenci.

Léky inzerátů falešných e-mailů Google Play

Spamy inzerující léky pravidelně nabízejí pilulky, jak zhubnout, zvýšit sílu nebo zlepšení mužské sexuální nutkání. Tělo z těchto e-mailů obsahuje krátký text s odkazem na internetové stránky obchodu, kde může být inzerována výrobek zakoupen. Někdy tam je jen odkaz. Chcete-li odeslat "farmaceutické" inzeráty, podvodníci často používají vizuální spam. Nicméně někdy vidět docela neobvyklé triky inzerovat léky. Například loni na podzim jsme psali v našem blogu o sérii poštovních zásilek, které používaly názvy známých firem a vypadal jako typický phishingových zpráv. V srpnu 2014 jsme zaznamenali další podobnou hromadnou korespondenci.

srpen-2014_spam-report_en_5

Tentokrát phishing e-mail vypadal jako oznámení o koupi z Google Play App Store. Přesvědčit příjemce, že e-mail byl skutečný, spammeři využil realisticky vypadající adresu odesílatele, jakož i oficiální logo obchodu. Odkazy v textu e-mailu, které často vedou na stránky o skutečné webové stránky, byl neaktivní tentokrát, i když byly zvýrazněny. Zdá se, že podvodníci si nemyslel, že jejich falešné oznámení by dostat přes filtry nevyžádané pošty, takže se jejich e-maily vypadají jako klasické phishingové e-maily.

Babí léto spammery "

Anglická jazyková segment internetu viděl spam hromadnou korespondenci, které nabízejí speciální nabídku zájezdy na Havaj nebo Kostarice nebo tropických lesů, jakož i možnost rezervovat si soukromé letadlo pro podnikání nebo potěšení. Tyto zprávy pocházejí z různých adresách a obsahovala odkazy na nově vytvořené stránky, kde uživatelé mohou porovnat ceny a vybrat nejvíce atraktivní nabídku.

srpen-2014_spam-report_en_6

Také poznamenal, poštovní zásilky, které nabízejí k účasti v on-line vydělávat-programy. Tyto takzvané binární možnosti, nabízí rychlý a snadný příjem na pokrytí všech nákladů na dovolenou inzerované jinde.

Jak (ne) splatit půjčku

Dalším společným tématem v srpnu v nevyžádané pošty byl dluh management pro jednotlivce a společnosti. Spammeři odesílat barevné zprávy nutit věci jako "platit jen to, co si můžete dovolit", a slíbil, že vyhladit ochromující dluhy. Hypertextový odkaz v e-mailu vedlo k nově vytvořené prázdné stránky s názvem jako "Zero-dluh-now" s nabídkami konsolidovaných úvěrů (tj se dostat jeden úvěr na zaplacení několik dalších), nebo příznivých úvěrových podmínek.

srpen-2014_spam-report_en_7

Různé sběr a soukromé právníky, mezitím nabízejí opačné: specializované služby vybrat neuhrazené dluhy bez pomalých a nákladná soudní řízení. Reklamní e-maily, za předpokladu, stručný popis činnosti organizace, podrobnosti o své práci, několik statistik (počet odebraných úvěrů, počet spokojených zákazníků, atd) a zahrnoval kontaktní telefonní číslo. Číslice v telefonních číslech byly často záměrně zkreslené nebo uslyšáno jest, aby se vyhnula spam filtry. Autoři zprávy slíbil úspěšný výsledek i v případech, kdy již další specializované služby, byly neúspěšné.

srpen-2014_spam-report_en_8

Statistiky

Podíl nevyžádané pošty v e-mailovém provozu

srpen-2014_spam-report_en_9

Podíl nevyžádané pošty v e-mailovém provozu

Podíl nevyžádané pošty v e-mailovém provozu v srpnu v průměru 67,2%, což je pouze o 0,2 procentního bodu více než od července. Množství nevyžádané pošty vzrostl v průběhu měsíce - na začátku srpna Podíl nevyžádané pošty v průměru 64,9%, zatímco na konci dosáhl 70,4%.

Zdroje spamu podle země

V srpnu, USA zůstal nejpopulárnější zdroj spamu (15,9%), což je o 0,7 procentního bodu oproti předchozímu měsíci. Rusko bylo na druhém místě s 6%; až 0,4 procentního bodu. Čína byla na třetím místě s 4,7% by došlo k 0,6 pb méně spamu než v červenci.

srpen-2014_spam-report_en_10

Zdroje spamu po celém světě

Vietnam byl na 4. místě s 4,7% všech distribuovaných spamu; jeho příspěvek se zvýšil o 1,2 procentního bodu, který tlačil tuto zemi do čtyř míst v žebříčku. To následuje Argentina (4,4%), který viděl malou změnu ve svých číslech a klesl o jednu příčku v tabulce.

Německo (3,6%) zůstal na 6. místě s mírným poklesem v procentech distribuované spamu. Ukrajina klesl na osmé. Mezitím, Brazílie (2,9%), přidáno 0,5 procentního bodu na příspěvek z předchozího měsíce a které v 9. srpna v Top 10, která byla zaokrouhlená s Indií (2,8%).

Za zmínku stojí mírný růst spammer činnost v Jižní Koreji (1,9%), který také vstoupil do top 20 v srpnu.

Škodlivé přílohy v e-mailu

Následující grafické zobrazení ukazuje Top 10 škodlivých programů se šíří prostřednictvím e-mailu v srpnu.

srpen-2014_spam-report_en_11

Top 10 škodlivých programů se šíří prostřednictvím e-mailu

V srpnu Trojan.JS.Redirector.adf trumfl hodnocení škodlivých programů nejčastěji šíří prostřednictvím e-mailu. Jeho jméno mluví samo za sebe: je to HTML stránka obsahující kód, který přesměruje uživatele na podvodníky stránky nabízející ke stažení Binbot, populární službu pro automatické on-line prodej binárních opcí. Tento škodlivý program je distribuován prostřednictvím e-mailu v ZIP archivu, který není chráněn heslem.

Trojan-Downloader.Win32.Upatre.to a Trojan-Downloader.Win32.Upatre.tq byli třetí a šestá místa. Tyto škodlivé programy jsou relativně jednoduché, nejsou ničím jiným než kolem 3,5 KB velikost a obvykle stažení trojského bankéře z rodiny známé jako Dyre / Dyzap / Dyreza. Seznam finančních organizací, které jsou předmětem tohoto bankéře závisí na konfiguraci v souboru, který je na serveru natažený z velitelského centra.

Trojan-Banker.Win32.Fibbit.rq byl čtvrtý. Tento bankovnictví Trojan vloží do Java aplikace pro on-line bankovnictví zaměřeného na autorizační údaje a další informace, jako jsou klíče, transakce náhrad a jejich výsledcích.

Backdoor.Win32.Androm.enji a Backdoor.Win32.Androm.erom byly páté a deváté místo žebříčku. Oba škodlivé programy patří Andromeda - Gamarue, univerzální modulární bot s funkcemi, včetně stahování, ukládání a spouštění spustitelných souborů, stahování DLL (bez uložení na disk) a pluginy, stejně jako možnost vlastní aktualizace a self-mazání. Funkčnost bot lze rozšířit pomocí systému zásuvných modulů, které jsou načteny zločinci podle potřeby.

Trojan.Win32.Bublik.clhs a Trojan.Win32.Bublik.bwbx, úpravy notoricky známý Bublík malware, skončila sedmá a osmá pozice v srpnu. Bublik malware rodina je většinou používán za neoprávněné stahování a instalace nových verzí škodlivého kódu do počítače oběti.

Trojan-Spy.Win32.LssLogger.bos zaokrouhlena Top 10. Je to multifunkční škodlivý program, který je schopen krást hesla z širokého okruhu softwaru. Všechny ukradené informace jsou pak předány podvodníkům prostřednictvím e-mailu.

srpen-2014_spam-report_en_12

Distribuce email antivirových odhalení podle země

V srpnu se ve Velké Británii dostal do vedení s 13,16% všech antivirových odhalení (6,26 procentního bodu). Německo (9.58% -1,49 pb) a USA (7,69% -1,59 procentních bodů) byl druhý a třetí, resp.

Nejvíce neočekávaný výsledek přišel z Ruska, její podíl zvýšil o 3,33 procentního bodu od července a činila 6,73%, který se pohyboval tuto zemi od 8. - 4. místě v žebříčku.

Itálie (3,31%) klesl 5.-8.místo, co ztratil 1,33 procentního bodu. Hong Kong předběhl Austrálie, Turecko a Vietnam s 2,74% všech antivirových odhalení (0,28 procentního bodu).

Zvláštnosti škodlivého spamu

V srpnu, podvodníci znovu použít falešné oznámení z Facebooku distribuovat nebezpečné přílohy. Tentokrát uživatelé obdrželi zprávu od neznámého adresu varování je o případné deaktivaci jejich účtů. Podle textu, v posledních několika dnech (v některých e-mailů - měsíce) sociální síť byla napadena hackery. Aby se zabránilo problémům, vývojáři vyzval uživatele k instalaci nástroje připojené k e-mailu.

srpen-2014_spam-report_en_13

Každý e-mail obsahoval chráněné heslem ZIP archiv se spustitelného souboru a unikátní heslo potřebné k rozbalení. Přiložený archiv nesl jméno uživatele, který e-mail byl řešen (jeho e-mailový účet login) a se stejným názvem byl použit na vytvoření hesla pro archiv. Na konci e-mailu podvodníci řekl, že soubor mohl být otevřen pouze na PC s operačním systémem Microsoft OS. Nástroj v archivu byl ve skutečnosti Trojan downloader, zástupce rodiny Trojan-Downloader.Win32.Haze. Toto stahování malware jiný škodlivý software obvykle vyvíjeny ukrást osobní údaje vlastníka nebo posílat e-maily infikované na adresu uvedenou na jeho seznamu kontaktů.

Phishing

V srpnu 2014 se společnosti Kaspersky Lab je anti-phishing komponenty registrované 32653772 detekcí, která je 12495895 detekce více než v předchozím měsíci. Tento výrazný růst byl pravděpodobně způsoben letní zpomalení poptávky po reklamní spam. Podvodníci, kteří nechtějí přijít o své zisky přepnout do masových phishingových pošty.

Austrálie trumfl hodnocení zemí nejčastěji napadeny phisherů: v průběhu měsíce se počet Anti-Phishing součástí aktivací na počítačích australských uživatelů zdvojnásobil a činil 24,4%. Brazílie byla druhá s 19,5% napadených uživatelů. To bylo následované Velkou Británií (15,2%), Kanada (14,6%) a Indie (14,5%).

srpen-2014_spam-report_en_14

Geografie phishingových útoků *, srpen 2014

* Procento uživatelů, na jejichž počítačích Komponenta Anti-Phishing byl aktivován, z celkového počtu všech uživatelů Kaspersky Lab

Top 10 zemí podle procentního podílu napadených uživatelů:

Země % Uživatelů

1 Austrálie 24,4

2 Brazílie 19.5

3 UK 15.2

4 Kanada 14,6

5 Indie 14.5

6 Spojené arabské emiráty 14.1

7 Ekvádor 13.1

8 Dominikánská republika 13.0

9 Rakousko 12.8

10 Čína 12,7

Cíle útoků organizace

Statistiky o phishingových cíle jsou založeny na zjištěních učiněných Kaspersky Lab anti-phishing složky. To se aktivuje pokaždé, když uživatel zadá stránku phishing, která nebyla dříve součástí Lab databázích Kaspersky. Nezáleží na tom, jak uživatel zadá na tuto stránku - kliknutím na odkaz obsažený v e-mailu nebo phishing ve zprávě na sociální síti nebo například v důsledku aktivitou malwaru. Po aktivaci bezpečnostního systému, uživatel vidí banner ve varování prohlížeče potenciálního ohrožení.

V srpnu došlo k malé změně mezi organizacemi nejčastěji napadeny phisherů. Global Internet Portály zůstal vedoucím kategorii s 30,8%; jeho podíl zvýšil o 1,3 procentního bodu. Sociální sítě přišel na druhém místě s 17,3%, o 3,3 pb pokles z předchozího měsíce. Tyto dvě kategorie tvořily více než polovinu všech phishingových útoků v srpnu.

srpen-2014_spam-report_en_15

Organizace nejčastěji terčem phisherů podle kategorií - srpen 2014

Finanční phishing tvořily 35,2% všech útoků, 6,6 pb pokles v porovnání s předchozím měsícem. Procento zjištěných ovlivňujících Banky, internetové obchody a e-platební systémy se snížil 4,9, 1,2 a 0,6 pb, resp.

Top 3 organizace nejčastěji které se zaměřují phisherů

Organizace % detekce

1 Google 12.61%

2 Facebook 10.05%

3 Yahoo! 6,38%

V srpnu, služby Google se nejvíce zaměřují phishing odkazy: jejich podíl vzrostl o 1 pb a měl 12,61% z celkového počtu zjištěných komponent Anti-Phishing. Druhý byl Facebook, který je tradičně nejoblíbenější phishing cíl. Jeho příspěvek se zvýšil o 0,4 procentního bodu. Dále následuje Yahoo! (6,38%). Pro připomenutí, v červenci třetí místo obsadil Windows Live.

V srpnu spam provozu jsme narazili na několik podvodných zásilek zaměřených přihlašovacích jmen a hesel pro služby Yahoo! E-maily se dočetl, že správa Yahoo! zaregistrovala pokusů o zadání uživatelský účet od neidentifikovaného zařízení. Tato činnost způsobila podezření a účet bude blokován v případě, že příjemce nepotvrdily uživatelské jméno a heslo na zvláštní stránce. Tělo e-mailu obsahoval dva odkazy na ověření osobních údajů: První z nich - k potvrzení hesla a zabránit zablokování a druhý - na ochranu účtu v případě, že záznam byl proveden někým jiným. Oba tyto odkazy měly stejnou adresu a vedla ke stejnému phishing stránky. Text zprávy v různých hromadnou korespondenci téměř nezměnil a design e-mailů, používá logo Yahoo!.

srpen-2014_spam-report_en_16

Stránka phishing v jednom hromadnou korespondenci byla přesná kopie oficiální registrační stránce, ale na druhou mailing bylo použito jiné pozadí.

srpen-2014_spam-report_en_17

Podíváte-li se na HTML kódu phishing stránek, je zřejmé, že v prvním případě údaje oběti byl poslán na stránku PHP na podvodníky, zatímco v druhém případě byla předána na e-mailovou adresu registrovanou na bezplatné e-mailové služby . HTML kód také zadat adresu, která bude zadána v poli "Od", stejně jako předmět e-mailu. To umožnilo podvodníky zjistit informace o uživatelská jména a hesla, které obdržel od uživatelů v rámci jednotlivých hromadnou korespondenci.

srpen-2014_spam-report_en_18

Závěr

Podíl nevyžádané pošty v e-mailovém provozu v srpnu v průměru 67,2%, což je pouze o 0,2 procentního bodu více než od července. Hodnocení z nejpopulárnějších zdrojů spamu zůstal nezměněn od července - USA (15,9%), Rusko (6%) a Čína (4,7%).

V srpnu, podvodníci i nadále rozšiřovat "nigerijské dopisy" volání o pomoc při vypadnutí z krize na Ukrajině. Angličtina-jazyk e-maily prý napsán jménem přidruženého podniku bývalého ukrajinského prezidenta Viktor Janukovyč požádal o pomoc při investování peněz. Michaila Chodorkovského pokračující příběh byl ještě další záminka používaný podvodníky lákat peníze z obětí.

Škodlivé e-maily napodobující soudní předvolání bylo často vidět v srpnu spamové provozu. Tyto zprávy byly psány v různých jazycích a připojené škodlivé soubory byly vyvinuty tak, aby krást osobní údaje a vymáhat peníze na dešifrování souborů na počítačích obětí.

Chcete-li inzerovat farmaceutického spamu, podvodníci používají falešné oznámení z on-line obchodu Google Play. Odkazy v nich vedly na stránky, reklamní populární léky.

V srpnu, spammeři aktivně podporoval služeb cestovních a vymáhání pohledávek agentur.

Srpnová seznam nejvíce široce-distribuované malware byl završený Trojan.JS.Redirector.adf. Dlouhodobý lídr Trojan-Spy.HTML.Fraud.gen udržuje druhé místo v hodnocení.

V srpnu 2014 se společnosti Kaspersky Lab je anti-phishing komponenty registrované 32653772 detekcí, která je 12495895 detekce více než v předchozím měsíci. Austrálie je zemí nejvíce často napadeny phisherů: v průběhu měsíce se počet komponent aktivace anti-phishing na počítačích australských uživatelů zdvojnásobil a činil 24,4%. Kategorie celosvětové internetové portály zůstal sektor nejčastěji zaměřeny phisherů (30,8%). Finanční phishing tvořily 35,2% všech útoků, 6,6 pb pokles v porovnání s předchozím měsícem. Yahoo! vstoupila do Top 3 organizace, nejčastěji terčem phisherů.

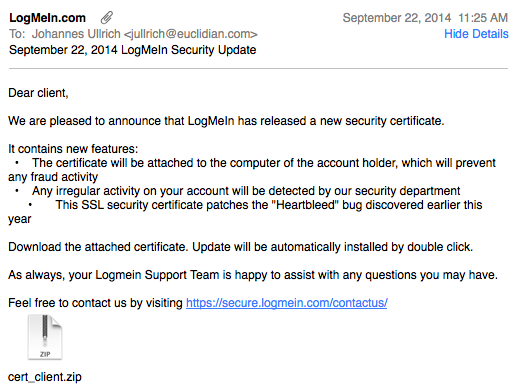

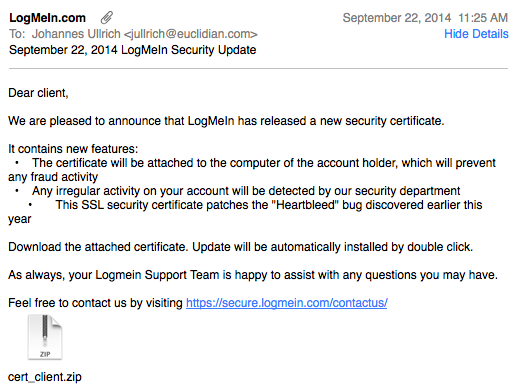

Fake LogMeIn Certifikát aktualizace s Bad AV objasněnosti

22.9.2014 Spam

Právě jsem obdržel docela "přijatelnou hledá" e-mail prohlašovat, že pocházejí z Logmein.com. E-mail prošel první "kontrolu střev".

"Z" adresa je auto-mailer@logmein.com.

To byla odeslána na adresu Použil jsem pro LogMeIn v minulosti

Pouze odkaz uvnitř emailu šel do legit LogMeIn URL.

Samozřejmě, že příloha zip se vydali nějaké poplašné zvony, zejména proto, že rozepnul na SCR (spořič obrazovky).

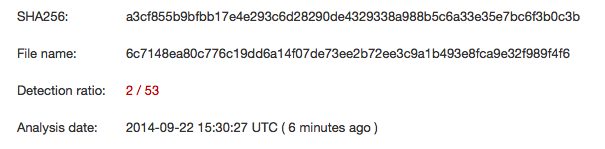

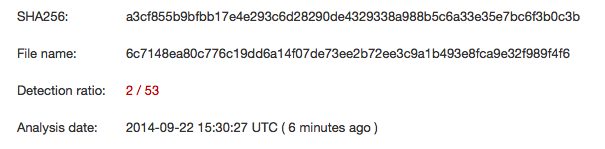

Podle VirusTotal, detekce AV je téměř neexistující v tomto bodě:

LogMeIn dělá zveřejní SPF záznam, a e-mail nepochází z platného LogMeIn pošty odesílatele, takže by to mělo být snadné descriminate proti těchto e-mailů pomocí standardní filtr nevyžádané pošty.

Váš on-line ověřením je nyní veřejná!

19.9.2014 Spam

E-mail s názvem "Vaše online ověřením je nyní veřejnost" by mohl být napůl děsivý, pokud byla odeslána na skutečné osoby. Ale jestli je to banda honeypot e-mailových adres, které nikdo spojený s nimi v reálném životě, a oni si půl tuctu těchto e-mailů týdně, pak to může být jen spam, podvod, nebo - s největší pravděpodobností - obojí.

Poté, co tolerovat a binning tyto hlučné e-maily na několik týdnů, nakonec jsme se rozhodli, aby se pohled vidět, co je za nimi. Ukázalo se, že všechny vedou k "instantcheckmate-dot-com", který se prodával "pozadí detektivní služby".

Je smutné, že "ověřením" pro naše Honeypot vlastně nebylo vše, co rozsáhlá. Byl bych rád, aby si o nevábné skrytého života našeho malého Honeypot, zejména jeho peněženku řidiče na pokutách (vysoce nepravděpodobné, je starý i486) a jeho odsouzení za držení (více pravděpodobné, vzhledem k tomu, že v minulých případech, kouř byl vidět příchod ze skříně), nebo její sexuálních trestných činů (opět nepravděpodobné, vzhledem k tomu, že do jeho přístavů, jsou sériové a jeho sloty jsou ISA :).

Nesnažili jsme Instant mat "službu", takže mohu-li jeho k ničemu to říct. Ale vzhledem k tomu, že její nabídka zřejmě třeba nevyžádanou poštou a nevyžádanou poštou URL se denně mění, a přesměrovat přes čtyři chmele skončit na tcgtrkr-dot-com, a konečně na instantcheckmate, řekl bych, že je pravděpodobné, že není až na moc dobré.

Pokud vlastníte tuto "službu", jste vítáni, aby se vyjádřil, po tom všem, vaše pozadí kontrola je nyní veřejná :). Pokud nechcete, aby se vyjádřil, možná budete chtít, aby zvážila odstranění e-mailové adresy, které mají slovo "sans" v nich z vašeho seznamu nevyžádané pošty, možná?

Spam a phishing ve 2. čtvrtletí 2014

25.8.2014 Analýza | Spam

ČTVRTLETNÍ ZPRÁVY SPAM

PHISHING SPAM STATISTIKY SPAMMER TECHNIKY TEMATIC SPAM

Spam a legislativa