TUTORIÁLY(294) H Úvod do informatiky(9) Počítačové sítě(25) Operační systémy(7) Programování(8) Hardware(169) Software(6) Administrace(11) Bezpečnost(40) Management(12) Technologie(7) ALL()

V PŘÍPRAVĚ

OBRÁZEK |

NÁZEV |

POPIS |

| Audit Zabezpečení |

Oblast kybernetické bezpečnosti je v České republice regulována zákonem č. 181/2014 Sb. a jeho prováděcími vyhláškami. Povinné osoby mají podle § 4 tohoto zákona povinnost zavést a provádět bezpečnostní opatření pro zajištění kybernetické bezpečnosti |

|

Řízení rizik |

Řízení rizik a řízení aktiv jsou neoddělitelnými opatřeními ve vyhlášce o kybernetické bezpečnosti. V této kapitole budou podrobněji diskutovány oblasti řízení rizik, související procesy a pozornost bude věnována také výkladu terminologie. |

|

Audit informační bezpečnosti |

Informační a komunikační technologie se staly neoddělitelnou součástí našich životů. Ať sami pracujeme s výpočetní technikou nebo cestujeme mimo informační svět, informace o našich osobách putují přes množství technologických zařízení. V určitých případech se může jednat o velmi důvěrné informace, u kterých je zapotřebí zajistit náležitou ochranu. |

| Kategorie : Technologie | Podkategorie : Technologie | Kapitol: 0(0) |

| POPIS:

Cloud computing je na internetu založený model vývoje a používání počítačových technologií.Lze ho také charakterizovat jako poskytování služeb či programů servery dostupnými z internetu s tím, že uživatelé k nim mohou přistupovat vzdáleně, kupř. pomocí webového prohlížeče nebo klienta elektronické pošty. |

|

VIRTUALIZACE |

| Kategorie : Technologie | Podkategorie : Technologie | Kapitol: 0(0) |

| POPIS:

Virtualizace je v informatice označení postupů, technik a prostředků, které umožňují v počítači přistupovat k dostupným zdrojům jiným způsobem, než jakým fyzicky existují, jsou propojeny atd. Virtualizované prostředí může být mnohem snáze přizpůsobeno potřebám uživatelů, snáze se používat, případně před uživateli zakrývat pro ně nepodstatné detaily (jako např. rozmístění hardwarových prostředků). |

|

NÁVRH VIRTUALIZACE A KONSOLIDACE SERVERŮ |

| Kategorie : Technologie | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Slovo virtualizace se v poslední době objevuje všude. Ať už v odborných kruzích či v laické literatuře o informatice. Tento pojem se uvádí nejčastěji v souvislosti s procesory, pamětí, úložným prostorem ale vyskytuje se i ve spojení s desktopy či servery. |

Projektový management |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Jako řízení projektů nebo též projektové řízení, management projektů, projektový management nebo project management se označuje podobor managementu, který se zabývá řízením realizace projektů. Jde o proces, který koordinuje jednotlivé složky činností při této realizaci |

Propojení ITIL procesů |

_small.jpg) | Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Mezinárodní zkušenosti, které Vás naučí využívat a zkvalitňovat informační technologie. S námi se stanete profesionálem s mezinárodně platným certifikátem v budování IT struktury. |

IMPLEMENTACE PROCESNÍ METODIKY ITIL |

_small.jpg) | Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Zaměřujeme se na tvorbu digitálních produktů – od nápadu přes vývoj až po realizaci. 15 let zkušeností se zakázkovým vývojem aplikací na míru. Agilně a včas. Služby: Vývoj software na míru, Vývoj aplikací, Webové portály, Informační systémy, Transakční systémy. |

Procesní management |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Procesní řízení neboli Business Process Management je soubor činností, které se týkají plánování a sledování výkonnosti zejména realizačních firemních procesů. |

|

COBIT |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: COBIT je framework vytvořený mezinárodní asociací ISACA pro správu a řízení informatiky (IT Governance). Jedná se o soubor praktik, které by měly umožnit dosažení strategických cílů organizace díky efektivnímu využití dostupných zdrojů a minimalizaci IT rizik.Prakticky je tedy určen především top manažerům k posuzování fungování ICT a auditorovi pro provádění auditu systému řízení ICT. |

|

(NICE) Cybersecurity Workforce Framework |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: The NICE Cybersecurity Workforce Framework (aka the NICE Framework) (link is external) NIST Special Publication 800-181, is a national focused resource that categorizes and describes cybersecurity work. The NICE Framework, establishes a taxonomy and common lexicon that describes cybersecurity work and workers irrespective of where or for whom the work is performed. The NICE Framework is intended to be applied in the public, private, and academic sectors. |

|

Framework for Improving Critical Infrastructure Cybersecurity 2.0 |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: This voluntary Framework consists of standards, guidelines, and best practices to manage cybersecurity-related risk. The Cybersecurity Framework’s prioritized, flexible, and cost-effective approach helps to promote the protection and resilience of critical infrastructure and other sectors important to the economy and national security. |

|

Industrial Internet of Things Volume G4: Security Framework |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: The evolution of the Internet of Things includes the emergence of smart electrical grids, connected healthcare devices and hospitals, intelligent transportation, smart factories and other cyber-physical systems. This collection of objects, devices and sensors connected via software solutions continues to grow into the billions. According to IDC research, the number of connected devices will exceed 30 billion by 2020! The resulting immense number of active and passive interconnected devices and associated data poses a complex security challenge. |

|

Audit informační bezpečnosti |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Informační a komunikační technologie se staly neoddělitelnou součástí našich životů. Ať sami pracujeme s výpočetní technikou nebo cestujeme mimo informační svět, informace o našich osobách putují přes množství technologických zařízení. V určitých případech se může jednat o velmi důvěrné informace, u kterých je zapotřebí zajistit náležitou ochranu. A právě zajištěním této ochrany se zabývá množství vydaných standardů, legislativních opatření a požadavků regulačních orgánů. |

|

Audit Zabezpečení |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Oblast kybernetické bezpečnosti je v České republice regulována zákonem č. 181/2014 Sb. a jeho prováděcími vyhláškami. Povinné osoby mají podle § 4 tohoto zákona povinnost zavést a provádět bezpečnostní opatření pro zajištění kybernetické bezpečnosti. Obsah a rozsah opatření stanovuje Národní úřad pro kybernetickou a informační bezpečnost vyhláškou 82/2018 Sb., která od 28.května 2018 nahrazuje vyhlášku 316/2014 Sb. |

|

Řízení rizik |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Řízení rizik a řízení aktiv jsou neoddělitelnými opatřeními ve vyhlášce o kybernetické bezpečnosti. V této kapitole budou podrobněji diskutovány oblasti řízení rizik, související procesy a pozornost bude věnována také výkladu terminologie. |

ISO 27001 - kybernetická bezpečnost |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

ISO/IEC 27001 je mezinárodně platný standard, který definuje požadavky na systém managementu bezpečnosti informací, především pak řízení bezpečnosti důvěry informací pro zaměstnance, procesy, IT systémy a strategii firmy. Tyto normy určuje Mezinárodní organizace pro normalizaci, známá pod zkratkou ISO. |

ISO/IEC 27002 |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Informační technologie - Bezpečnostní techniky - Soubor postupů pro opatření bezpečnosti informací |

BitLocker |

![What Is BitLocker - The Ultimate Guide [2023]](bitlocker-drive-encryption_small.jpg) | Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

BitLocker je nástroj pro šifrování disků a diskových svazků, vyvíjený společností Microsoft. Je integrován ve vybraných verzích operačního systému Windows a jeho účelem je ochrana dat uložených na discích před neoprávněným přístupem |

SYSTÉM PRO ROZPOZNÁVÁNÍ APT ÚTOKŮ |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Systém je rozpracován pro útoky v prostředí počítačové sítě a využívá modelování chování uživatelů v síti pro detekci anomálií. |

DDOS |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Denial-of-service je typ útoku na internetové služby nebo stránky, jehož cílem je cílovou službu znefunkčnit a znepřístupnit ostatním uživatelům; může k tomu dojít zahlcením obrovským množstvím požadavků či využitím nějaké chyby, která sice útočníkovi neumožní službu ovládnout, ale umožní ji znefunkčnit. |

Kerberos |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Kerberos je síťový autentizační protokol umožňující komukoli komunikujícímu v nezabezpečené síti prokázat bezpečně svoji identitu někomu dalšímu. Kerberos zabraňuje odposlechnutí nebo zopakování takovéto komunikace a zaručuje integritu dat. |

Bezpečnost a ochrana dat |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Zabezpečení informací spočívá v bezpečném zálohování dat. Záloha dat by měla být vytvořena tak, aby ji neohrozil útočník ani přírodní živelní pohroma (požár, záplavy, pád letadla, ...). Zálohovaná data je také potřeba chránit proti neoprávněné manipulaci použitím vhodného šifrovacího systému. |

Python Pro hackery “a reverzní inženýrství |

| Kategorie : Bezpečnost | Podkategorie : Bezpečnost | Kapitol: 12() |

| POPIS: Programovací jazyk Python je nejlepší volbou pro hackery, reverzní inženýry a testery softwaru, protože se v něm rychle a snadno napíše potřebný kód, nehledě na nízkoúrovňovou podporu a knihovny, což jsou všechno věci, které dokážou hackeři ocenit. Tato kniha je koncipována tak, abyste zvládli i trochu teoretických vědomostí, na jejichž základě byla vybudovaná většina hackerských nástrojů a technik, jako jsou debuggery, zadní vrátka, fuzzery, emulátory a injektáže kódu. |

Standard 802.1x |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

IEEE 802.1X je v informatice název protokolu, který umožňuje zabezpečení přístupu do počítačové sítě. Pokud se klient připojí k přípojnému bodu, je po něm pomocí IEEE 802.1X vyžadována autentizace. Přípojný bod blokuje veškerý ostatní datový provoz klienta do té doby, než je úspěšně autentizován. |

Pravdy o elektronickém podpisu a šifrování |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Elektronický podpis je v informatice označení specifických dat, které v počítači nahrazují klasický vlastnoruční podpis, respektive ověřený podpis. Je připojen k datové zprávě nebo je s ní logicky spojen, takže umožňuje ověření totožnosti podepsané osoby ve vztahu k datové zprávě. |

IDS a IPS |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Systém prevence průniku (anglicky Intrusion Prevention Systems, zkratkou IPS), také známý jako systém pro detekci a prevenci průniku (anglicky Intrusion Detection and Prevention Systems, zkratkou IDPS), je zařízení pro počítačovou bezpečnost, které monitoruje síť a/nebo aktivity operačního systému na škodlivou činnost. |

DNSSEC a bezpečné DNS |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

DNSSEC zvyšuje bezpečnost při používání DNS tím, že zabraňuje podvržení falešných, pozměněných či neúplných údajů o doménových jménech. Služba DNS, není-li zabezpečena pomocí DNSSEC, poskytuje potencionálnímu útočníkovi několik míst, na kterých je možné komunikaci narušit a zfalšovat údaje. |

(SIEM)Monitorování informací a událostí bezpečnosti |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Security Information and Event Management je management bezpečnostních informací a událostí. Současně řeší dříve různorodé kategorie: SIM, které se zabývá dlouhodobým ukládáním událostí, jejich analýzou a hlášením problémů. |

SSL protokol |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Protokol Transport Layer Security a jeho předchůdce Secure Sockets Layer jsou kryptografické protokoly poskytující možnost zabezpečené komunikace na Internetu pro služby jako WWW, elektronická pošta, internetový fax a další datové přenosy. Mezi protokoly SSL 3.0 a TLS 1.0 jsou drobné rozdíly, ale v zásadě jsou stejné. |

CyberCrime |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Termínem počítačová kriminalita se označují trestné činy zaměřené proti počítačům nebo trestné činy páchané pomocí počítače. Jde o nelegální, nemorální a neoprávněné konání, které zahrnuje zneužití údajů získaných prostřednictvím výpočetní techniky nebo jejich změnu. |

Bezpečnost sítí |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Síťové zabezpečení jsou ustanovení a politiky – oprávnění (pravidla), které jsou zavedeny správcem sítě pro prevenci a kontrolu oprávněnosti přístupu (autorizace), zneužití, úpravě, nebo zamítnutí počítačové sítě v síti přístupných zdrojů (zařízení). Zabezpečení sítě zahrnuje oprávnění přístupu k datům v síti, který je řízen správcem sítě. |

Kybernetické bezpečnosti |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Co to je kybernetická bezpečnost? Kybernetická bezpečnost zahrnuje činnosti nezbytné k ochraně sítí a informačních systémů, uživatelů těchto systémů a dalších osob dotčených kybernetickými hrozbami. |

LDAPu v praxi |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

LDAP je definovaný protokol pro ukládání a přístup k datům na adresářovém serveru. Podle tohoto protokolu jsou jednotlivé položky na serveru ukládány formou záznamů a uspořádány do stromové struktury. Je vhodný pro udržování adresářů a práci s informacemi o uživatelích |

Penetrační testování bezdrátových sítí |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Základním cílem penetračního testu je ověření úrovně bezpečnosti hodnoceného systému metodou simulovaného hackerského útoku. Výsledky našich penetračních testů obsahují nejen přesně popsaná zjištění a identifikované slabiny, ale také konkrétní doporučení pro eliminaci zjištěných zranitelností. |

Penetrační testování webových aplikací |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Cílem penetračního testu webové aplikace je ověření reálné odolnosti webové aplikace proti útoku. Odhalit, zda webová aplikace netrpí známými zranitelnostmi (například OWASP Top 10) nebo najít chyby v aplikaci vyrobené na zakázku. |

PENETRAČNÍ TESTY A ODHALOVÁNÍ ZRANITELNOSTÍ SÍŤOVÝCH PRVKŮ |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Jak již bylo napsáno v úvodu, cílem penetračního testování je ověření úrovně zabezpečení aplikace, systému nebo sítě. Někdy se používá zkrácený výraz pen-test. Provádí se testováním, hledáním slabého místa, a následně pokusy proniknout do infrastruktury a pokud možno získat co nejvyšší oprávnění. Nakonec zbývá interpretace případných nedostatků. |

IDS Snort |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Snort je svobodný systém detekce průniku a systém prevence průniku. Původně jej vytvořil v roce 1998 Martin Roesch od roku 2013 je jeho hlavním vývojářem společnost Cisco. Snort je multiplatformní software napsaný v Céčku a uvolněný pod licencí GNU GPL. |

Čipové karty a USB tokeny |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

"Čipová karta" a "USB token" obsahují stejný čip, tak jaký je v nich rozdíl? To se dozvíme v našem novém seriálu. Je určen pro všechny, kteří se přihlašují do operačního systému, k VPN, bezpečnému webu, používají eBanking, šifrují, či digitálně podepisují emaily nebo soubory..., prostě pro všechny, kterým není bezpečnost jejich důležitých dat lhostejná. |

Problematika phishingu |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Phishing, z počátku označovaný jako carding6 nebo brand spoofing7, má jako většina pojmů používaných v informatice mnoho různých definic, z nichţ se kaţdá trochu liší. „Phishing je metoda krádeže online identity uživatele, využívající sociálního inženýrství a technických lstí k odcizení uživatelských přihlašovacích údajů, jako jsou uživatelská jména a hesla“ (Badra, El-Sawda a Hajjeh, 2007 str. 1). |

Počítačová forenzní analýza |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Pojem počítačová věda je v české a v celé kontinentálně-evropské literatuře velmi často významově ztotožňován s pojmem informatika. Důkazem může být citát nizozemského informatika Edsgera Wybe Dijkstra „Computer science is no more about computers than astronomy is about telescopes. |

Využití protokolu SSL pro vytváření VPN |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Spojení SSL VPN, tj. využití SSL pro VPN, je pro mnoho lidí stále velice překvapivé a nezvyklé. A skutečně se jedná o relativně novou technologii. První produkty se začaly objevovat v roce 2000 a v nejbližších letech se čeká obrovský boom. Oč se jedná? |

Systémy detekce a prevence průniků (IDS a IPS) |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Systém prevence průniku (anglicky Intrusion Prevention Systems, zkratkou IPS), také známý jako systém pro detekci a prevenci průniku (anglicky Intrusion Detection and Prevention Systems, zkratkou IDPS), je zařízení pro počítačovou bezpečnost, které monitoruje síť a/nebo aktivity operačního systému na škodlivou činnost. |

Analýza dat bezpečnosti |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Předem je třeba upozornit, že v tomto předmětu se sice (kromě jiného) zabýváme digitální forenzní analýzou, ale probíraná látka ani zdaleka nepokrývá celou problematiku. Kompletní studium digitální forenzní analýzy by bylo na celý studijní obor |

APT |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Pojem Advanced Persistent Threat (APT) je používán k popisu sofistikovaných hackerských technik zaměřených přímo na konkrétní cíl, kterým mohou být úspěšné velké společnosti, či dokonce státy. |

Proxy Firewall |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS Firewall Proxy stojí mezi privátní sítí a Internetem. Funkce brány firewall je možné integrovat s směrování činností, zejména Network Address Translation. Vpřed Proxy umožňuje provoz ven na internetu, nebo jej zablokuje. Reverzní monitory serveru proxy provoz přicházejí z Internetu. |

Jak zabezpečit iOS |

![10 nejlepších antivirů [2023]: Windows, Android, iOS a Mac](Akademie/10-Best-Antivirus-in-2020-Windows-Android-iOS-Mac_small.jpg) | Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Operační systém iOS, dále jen systém iOS, je mobilní operační systém, určený pro provoz přenosných zařízení typu smartphone, tablet, nebo multimediální centrum. Systém iOS byl představen v lednu roku 2007 společně s první verzí zařízení iPhone a dotykovou verzí přehrávače iPod. Do současnosti se vývoj systému posunul od první verze 1.0 do aktuální verze 7.1. Systém iOS je programován v programovacích jazycích C, C++ a Objectiv C. Aplikace jsou v systému iOS instalovány, spravovány a aktualizovány skrze obchod AppStore, který je předinstalovaný. |

Jak zabezpečit Android |

![10 nejlepších antivirů [2023]: Windows, Android, iOS a Mac](Akademie/10-Best-Antivirus-in-2020-Windows-Android-iOS-Mac_small.jpg) | Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Operační systém Android je nejprodávanějším mobilním operačním systémem na světě – ve třetím kvartále roku 2011 dosáhl 52,6% podílu na trhu (podle prů- zkumu agentury Gartner). Uživatelé zařízení s OS Android vyhledávají nejen kvůli celkovému propojení s Google účtem (což obnáší například automatické zálohování kontaktů), ale i se sociálními sítěmi jako je Facebook nebo Twitter. Uživatelům jsou nabízeny statisí- ce aplikací, které jsou z velké části zdarma. |

KRYPTOGRAFIE |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Co je to Biometrika jak funguje a jak s ní pracovat. |

BIOMETRIKA |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Co je to kryptografie a jaké jsou typy. |

IPv6 Bezpečnost |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: IPv6 protokol je nekompatibilní s protokolem IPv4. V praxi to tedy znamená, že pokud je nějaké zabezpečení v síti již realizováno pro protokol IPv4 (například firewall), nic to neříká o bezpečnostních pravidlech aplikovaných na IPv6. Toto platí samozřejmě i obráceně. |

Penetrační testy v bezpečnostní analýze |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Penetrační testování může být zcela samostatný proces, pokud se bavíme o penetračním testování firemní infrastruktury nebo lidského faktoru. Doporučuje se však zařadit i do poslední fáze testování SW, za funkční testy a zátěžové testy. |

Systémy prevence průniků |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Systém prevence průniku (anglicky: Intrusion Prevention Systems, zkratkou IPS), také známý jako systém pro detekci a prevenci průniku (anglicky: Intrusion Detection and Prevention Systems, zkratkou IDPS), je zařízení pro počítačovou bezpečnost, které monitoruje síť a/nebo aktivity operačního systému na škodlivou činnost. |

Penetrační testování Úvod do etického hackingu |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: První kapitola seznamuje čtenáře se základními pojmy a názvoslovím svázaným s etickým hackingem a penetračním testováním. Následně bude provedena rešerše samotného termínu penetrační testování. Ucelené názvosloví je důležité pro pochopení hlubší problematiky svázané s penetračním testováním. |

ODHALOVÁNÍ ROOTKITŮ A DETEKCE SPYWARU |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Obecně můžeme spyware (spy = špion) definovat jako aplikaci, která se do počítače dostane ať už nechtěnou náhodou nebo jako součást jiných aplikací. Všeobecně se spyware dostal do podvědomí jako aplikace, která má za úkol narušit soukromí uživatele. Dokáže shromažďovat statistické informace (navštívené stránky, používané programy apod.), případně i jinak citlivé informace – jako jsou například hesla, piny platebních karet atd. |

|

LDAPu v praxi |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

LDAP je definovaný protokol pro ukládání a přístup k datům na adresářovém serveru. Podle tohoto protokolu jsou jednotlivé položky na serveru ukládány formou záznamů a uspořádány do stromové struktury. Je vhodný pro udržování adresářů a práci s informacemi o uživatelích |

|

Jak zabezpečit iOS |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Operační systém iOS, dále jen systém iOS, je mobilní operační systém, určený pro provoz přenosných zařízení typu smartphone, tablet, nebo multimediální centrum. |

|

iOS |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Dříve iPhone OS, je mobilní operační systém vytvořený společností Apple Inc. Původně byl určen pouze pro mobilní telefony iPhone, později se však začal používat i na dalších mobilních zařízeních této firmy, jako jsou iPod Touch, iPad a Apple TV. |

|

LDAP adresářové servery pro správu uživatelských |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Správa uživatelských identit. Identity management „IDM“ je infrastruktura a business procesy pro správu celého životního cyklu a následného využití, zahrnující definici prvků, ověřování a oprávnění. |

Softwarové inženýrství Životní cyklus software (dle unifikovaného procesu)

UML Co je to UML a jak s nimi pracovat.

Proces vývoje SW Jak efektivně vyvíjet a navrhovat software.

Testování SW a zajištění kvality Softwarové systémy jsou rozšiřující se součástí života, od obchodních aplikací (např. bankovnictví) až po spotřebitelské produkty (např. automobily).

Programovací techniky Jaké jsou programovací techniky.

Testovací případ V softwarovém inženýrství je testovací případ souborem podmínek, za kterých tester určí, zda aplikace, softwarový systém nebo jedna z jeho funkcí funguje tak, jak bylo původně zamýšleno.

Hardware

Technické vybavení PC

Grafické karty

AMD Radeon

ATI

GPU

Grafické karty

Rozlišení

Intel

Nvidia

Počítačové sítě

Mobilní sítě

Přenos dat mezi PC

IP Adresa

Co je to počítačová síť

Rozdělení sítí

Protokol TCP/IP

Přenosová média

Technické vybavení sítí PC LAN

Základní pojmy

Vrstvový model ISO/OSI

Wi-Fi

Topologie

Směrovací protokoly

Bezdrátové sítě

Hotspot

Ethernet

10base2

IPv4

IPv6

Token Ring

CIR

HTTP Cookies Peering

P2P

Sdílení prostředků

Local shared object

Operační systémy

Linux konfigurace stanic

Linux - Sériová linka

Jmenne servery

Architektura počítačů

Historie počítačů

Hodiny reálného času

Numerické koprocesory

Paměti

Organizace pamětí v PC

Bloková schémata procesorů Intel

CMOS paměť

Čipové sady

Cache paměti

Geometrie pevných disků

Mechaniky pružných disků

SCSI

Porty

Ostatní procesory

IO karta

Další zařízení

NRZ

Baund

Von Neumannova architektura

Harvardská architektura

Sekvenční obvod

Integrovaný obvod

Patice procesoru

Notrh bridge

South bridge

Procesory

Wafer

Základní deska

Aritmeticko-logicka jednotka

Řadič

Čipová sada

Fiber distributed data interface

Logický člen

Signál

Základní informace

Pixel

Softwarová licence

Video Graphics Array

Bit

Binarní předpony

Bajt

BIOS

EBCDIC

Big data

ASCII

ASCII Art

Dvojková soustava

Dvojkovy doplněk

Debugger

ACPI

FLOPS

BCD

Dávkové zpracování

ISAM

Multitasking

Koprogram

Klient

RICS

Nibble

Peering

Kanonizace

Periferní zařízení

Magnetické disky

Zařízení pro zálohování dat

Vnější záznamová media

Optické disky

DVD

CD mechaniky

Externí paměťová média

Parametry monitorů

Klávesnice a myš

Monitor

Flash memories

Sběrnice

ATA

SCSI

HDMI

DispleyPort

PCI Express

Sběrnice

RS232

Firewire

VGA

RS-485

USB

Thunderbolt

SATA

PCI

Hardware

Zvuková karta

Mobilní

PDA

Protokoly

IRC

SMTP

TELNET

STUN

SNMP

XMPP

SIP

Secure Shell

FTP

DNS

HTTP

HTTPS

Bootstrap

IDENT

POP

Bittorent

NTP

NFS

RTP

NNTP

IMAP

DHCP

SMB

UDP

IGMP

ICMP

ARP

RARP

TCP

DCCP

PPP

SCTP

RUDP

NetBEUI

Bezpečnost

Grayware

Logická bomba

DoS

Trojský kůň

Počítačový viry

Botnet

Zadní vrátka

Hacker

Intrusion Prevention System

Konektory

Jack

Cinch

Počítačové systémy Počítač se obvykle skládá z monitoru, klávesnice, skříňky a zpravidla i z myši připojené k počítači tenkým kabelem anebo bezdrátově. Monitor na první pohled připomíná televizor. Má obrazovku, ovládače jasu, kontrastu apod. Dá se skutečně říct, že jde jen o upravený televizor.

Počítačové sítě Množství informací, které se denně prohánějí po telefonních kabelech, elektronickou nebo listovou poštou způsobilo, že jeden člověk je jednoduše nestíhá sledovat. Nedokáže nejen zpracovat a zapsat, ale ani vnímat kvanta údajů, které na něho ze všech stran útočí.

Internet Propojení počítačů v lokální síti (např. v rámci firmy anebo školy) dovoluje připojeným uživatelům získávat i poskytovat nejrůznější informace. Množství a kvalita takových informací je však zanedbatelná, jestliže ji porovnáme s informacemi uloženými v různých počítačích v síti Internet.

Aplikační software Z předcházejících kapitol víme, že počítače ovládáme a využíváme díky softwaru. Pojem aplikační software představuje programové vybavení počítače, které je určené pro přímou a interaktivní komunikaci s uživatelem.

Informační společnost Pojem informační společnosti, který se v současnosti skloňuje ve všech médiích a příspěvcích jak politiků tak i vědců, byl poprvé použit v analytické zprávě japonských společenských vědců v roce 1966. Vědci tím označili éru, do které vstupovala tehdejší japonská společnost.

BIOS Co je to BIOS a jak funguje.

Metadata Metadata co jsou a jak s nimi pracovat.

Operační systémy Operační systém je v informatice základní programové vybavení počítače (tj. software), které je zavedeno do paměti počítače při jeho startu a zůstává v činnosti až do jeho vypnutí. Skládá se z jádra (kernel) a pomocných systémových nástrojů.

LINUX DEBIAN |

| Kategorie : | Podkategorie : | Kapitol: 98(0) |

| POPIS: Debian GNU/Linux je jednou z nejstarších doposud vyvíjených distribucí GNU/Linuxu, kterou nevyvíjí komerční subjekt, ale je připravována velkým množstvím dobrovolníků z celého světa. Je známa především svou konzervativností. Přesto je to jedna z nejrozšířenějších linuxových distribucí na světě. |

|

iOS |

| Kategorie : Operační systémy | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Platformě iOS je věnována célá druhá kapitola. Za účelem omezení redundance informací zde proto budou uvedeny pouze základní aspekty této platformy. Operační systém iOS můžeme nalézt na mobilních zařízeních Apple iPhone, iPad a iPod Touch. |

Softwarové inženýrství |

| Kategorie : Programování | Podkategorie : Programování | Kapitol: 20(0) |

| POPIS:

Životní cyklus software (dle unifikovaného procesu) |

UML |

![UML] UML (Unified Modeling Language) 이란?](Akademie/img_small.png) | Kategorie : Programování | Podkategorie : Programování | Kapitol: 20(0) |

| POPIS:

Co je to UML a jak s nimi pracovat. |

Proces vývoje SW |

| Kategorie : Programování | Podkategorie : Programování | Kapitol: 20(0) |

| POPIS:

Jak efektivně vyvíjet a navrhovat software. |

Testování SW a zajištění kvality |

| Kategorie : Programování | Podkategorie : Programování | Kapitol: 20(0) |

| POPIS:

Softwarové systémy jsou rozšiřující se součástí života, od obchodních aplikací (např. bankovnictví) až po spotřebitelské produkty (např. automobily). |

Programovací techniky |

| Kategorie : Programování | Podkategorie : Programování | Kapitol: 20(0) |

| POPIS: Jaké jsou programovací techniky. |

|

DATABÁZE |

| Kategorie : Databáze | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Úvod do databází. Základní pojmy. Databáze je množina záznamů, kterou shromažďujeme za nějakým konkrétním účelem. Databáze používáme zejména pro ukládání. |

|

Databázové systémy |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Systém řízení báze dat je softwarové vybavení, které zajišťuje práci s databází, tzn. tvoří rozhraní mezi aplikačními programy a uloženými daty. Občas se pojem zaměňuje s pojmem databázový systém. Termín Databázový systém jako celek je považován DBMS dohromady s bází dat. |

|

Naučte se assembler |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Jazyk symbolických adres, jazyk symbolických instrukcí nebo slangově assembler je v informatice nízkoúrovňový programovací jazyk, jehož základem jsou symbolické reprezentace jednotlivých strojových instrukcí a konstant potřebných pro vytvoření strojového kódu pro určitý procesor |

| Kategorie : DNS | Podkategorie : Počítačové sítě | Kapitol: 29(0) |

| POPIS: DNS (Domain Name System) je hierarchický, decentralizovaný systém doménových jmen, který je realizován servery DNS a protokolem stejného jména, kterým si vyměňují informace. Jeho hlavním úkolem a příčinou vzniku jsou vzájemné převody doménových jmen a IP adres uzlů sítě. |

CCNA Kompletní přehled příkazů |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 29(0) |

| POPIS: Připravujete se na zkoušku CCNA? Pak jistě oceníte velmi snadno dostupný, rychlý přehled příkazů a jejich argumentů pro tuto zkoušku. V knize naleznete následující témata: TCP/IP, úvod do zařízení Cisco, konfigurace směrovačů, přepínání, implementace WLAN, správa sítě a řešení potíží, správa služeb IP, sítě WAN a zabezpečení sítí. Obsahuje také spoustu tipů, jak příkazy použít v reálném prostředí. |

Směrování v sítích IP |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 15(0) |

| POPIS: Směrování (anglicky routing, též routování) označuje v informatice určování cest datagramů v prostředí počítačových sítí. Směrování zajišťují nejen routery, ale i koncové stanice (při vysílání) a jeho úkolem je doručit datagram (resp. paket) adresátovi, pokud možno co nejefektivnější cestou. Směrování zajišťuje síťová vrstva modelu ISO/OSI a je využíváno v lokálních sítích LAN i na Internetu, kde jsou dnes směrovány zejména IP datagramy. Síťová infrastruktura mezi odesílatelem a adresátem paketu může být velmi složitá, a proto se směrování zpravidla nezabývá celou cestou paketu, ale řeší vždy jen jeden krok, tj. komu datagram předat jako dalšímu. |

CCNA 1 ZÁKLADY SÍTÍ |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 12(12) |

| POPIS: "Základy počítačových sítí - CISCO CCNA" je určen zájemcům, kteří se chtějí naučit efektivně spravovat počítačové sítě. Naučí se konfigurovat, instalovat a provádět údržbu síťových prvků LAN a WAN pro zabezpečení funkcionality integrovaného prostředí NEC na základní úrovni znalostí a praktických dovedností. |

CCNA 2 SMĚROVÁNÍ, KONCEPT PROTOKOLŮ |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 12(12) |

| POPIS: Druhý ze série kurzů zaměřených na zvládnutí problematiky moderních počítačových sítí. Učební plán se zaměřuje na technologie přepínání a provoz směrovačů, které lze nalézt v sítích malých a středních podniků či organizací. Obsah kurzu zahrnuje problematiku bezdrátových lokálních sítí (WLAN) a přístupy k jejich zabezpečení. |

CCNA 3 LAN SWITCH, WIFI |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 7(7) |

| POPIS: řešení problémů na 1., 2., 3. a 7. vrstvě, schopnost interpretovat síťové diagramy, prvotní konfigurace přepínačů včetně aktivace správy vzdáleného přístupu, konfigurace a ověření funkčnosti VLAN, směrování mezi sítěmi VLAN, nastavení trunku a RSTP na přepínačích, správa konfiguračních souborů, identifikace základních parametrů nutných k nastavení bezdrátových sítí a k jejich běžnému použití |

CCNA 4 WAN SÍTĚ |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 3(3) |

| POPIS: (CCNA 4 Routing & Switching: Connecting Networks) získají znalosti a praktické zkušenosti z následujících oblastí: hierarchický návrh sítě

připojení k WAN, Point-to-Point spojení (PPP, HDLC), Frame-Relay a IPv4 NAT, širokopásmové řešení, zabezpečení Site-to-Site spojení, monitoring sítě, řešení problémů sítě |

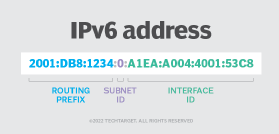

| IPv6 |

| Kategorie : Počítačové sítě | Podkategorie : Počítačové sítě | Kapitol: 22(0) |

| POPIS:

IPv6 je v označení nastupujícího protokolu pro komunikaci v současném Internetu. IPv6 nahrazuje dosluhující protokol IPv4. Přináší zejména masivní rozšíření adresního prostoru a zdokonalení schopnosti přenášet vysokorychlostně data. |

|

Policy based networking |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

QoS, network policy apod. jsou dnes módní pojmy. Ne každý si však dokáže představit, co znamenají a především jaký může být jejich praktický přínos. V současné době lze vidět dva základní trendy jak zajistit kvalitu služeb v síti. |

|

DNSSEC a bezpečné DNS |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

DNSSEC zvyšuje bezpečnost při používání DNS tím, že zabraňuje podvržení falešných, pozměněných či neúplných údajů o doménových jménech. Služba DNS, není-li zabezpečena pomocí DNSSEC, poskytuje potencionálnímu útočníkovi několik míst, na kterých je možné komunikaci narušit a zfalšovat údaje. |

|

Standard 802.1x |

| Kategorie : Bezpečnost | Podkategorie : | Tutoriálů: 1 |

| POPIS:

IEEE 802.1X je v informatice název protokolu, který umožňuje zabezpečení přístupu do počítačové sítě. Pokud se klient připojí k přípojnému bodu, je po něm pomocí IEEE 802.1X vyžadována autentizace. Přípojný bod blokuje veškerý ostatní datový provoz klienta do té doby, než je úspěšně autentizován. |

|

Wi-Fi |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Wi-Fi (nebo také Wi-fi, WiFi, Wifi, wi-fi, wifi) je skupina bezdrátových síťových protokolů založených na standardech IEEE 802.11, které se běžně používají pro místní síťové propojení zařízení a pro přístup k internetu a umožňují blízkým digitálním zařízením vyměňovat si data prostřednictvím rádiových vln. |

Internetová telefonie (VoIP) a protokol SIP |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

Zkratkou VoIP (Voice over Internet Protocol) je v současnosti označován mechanismus přenosu hlasu prostřednictvím datových sítí založených na protokolu IP. |

DNS |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS:

DNS (Domain Name System) je hierarchický, decentralizovaný systém doménových jmen, který je realizován servery DNS a protokolem stejného jména, kterým si vyměňují informace. Jeho hlavním úkolem a příčinou vzniku jsou vzájemné převody doménových jmen a IP adres uzlů sítě. |

|

Počítačové sítě |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Seriál se základními informacemi o počítačových sítí, ve kterém snad najdou všichni zájemci odpověď na svoje otázky. Věříme ale, že i pokročilejší uživatelé v něm najdou hodnotné informace a občerství si své znalosti. |

|

TCP/IP |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Rodina protokolů TCP/IP (anglicky Transmission Control Protocol/Internet Protocol – „primární přenosový protokol/protokol síťové vrstvy“) obsahuje sadu protokolů pro komunikaci v počítačové síti a je hlavním protokolem celosvětové sítě Internet. |

|

VPN |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Termín "VPN" nebo "Virtual Private Network" se používá k popisu širokého spektra řešení, i když přitom není sám předmět přesně specifikován. Tato volnost v terminologii vede ke stavu, kdy termín "VPN" je používán pro označení i dosti různých technologií. |

|

Bluetooth |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Bluetooth je v informatice proprietární otevřený standard pro bezdrátovou komunikaci propojující dvě a více elektronických zařízení, jako například mobilní telefon, PDA, osobní počítač nebo bezdrátová sluchátka. |

|

IrDA |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: IrDA je komunikační infračervený port vytvořený konsorciem IrDa (Infrared Data Association), které popisuje bezdrátovou komunikaci pomocí infračerveného světla. IrDA definuje standardy koncových zařízení a protokolů, pomocí kterých zařizuje komunikaci. |

|

Správa počítačových sítí |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Na rozdíl od centralizované správy sálových počítačů (obsluha operačního systému a správa systémových zdrojů) se správa distribuovaných výpočetních systémů rozrůstá mj. i o správu všech zařízení, která umožňují vzájemnou komunikaci všech serverů a uživatelů. |

|

QoS |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: QoS, network policy apod. jsou dnes módní pojmy. Ne každý si však dokáže představit, co znamenají a především jaký může být jejich praktický přínos. V současné době lze vidět dva základní trendy jak zajistit kvalitu služeb v síti. |

|

Standard H.323 |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: H.323 je v informatice doporučení ITU Telecommunication Standardization Sector (ITU-T), které definuje protokoly pro audio-vizuální relace komunikace v jakékoli paketové síti. |

|

Funkční oblasti managementu |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Funkční oblast managementu pro počítačové sítě. |

|

CISCO IOS |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Cisco IOS je operační systém používaný na směrovačích a přepínačích firmy Cisco Systems. IOS je balíček směrovacích, přepínacích, propojovacích a telekomunikačních funkcí pevně integrovaný do multitaskingového operačního systému. |

|

CISCO CCNP |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Cisco Certified Network Professional je osoba v IT průmyslu, která dosáhla profesionální úrovně Cisco Career Certification. |

|

CISCO VPN |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Zkratka VPN je z názvu Virtual Private Network, což je privátní počítačová síť, která dovolí připojit vzdálené uživatele nebo pobočky do LAN organizace přes veřejné telekomunikační služby, převážně přes internet. |

|

CISCO CUCM |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Hlavním cílem je připravit budoucí administratory IP telefonie na činnosti, které je čekají v denním životě. Patří mezi ně úpravy stávajících uživatelů, telefonních přístrojů a tvorba číslovacího plánu. |

|

CISCO UCCX |

| Kategorie : Počítačové sítě | Podkategorie : | Tutoriálů: 1 |

| POPIS: Potřeboval jsem na kontaktním centru poprvé vyřešit situaci, kterou jsem považoval za jednoduchou. Ale nepodařilo se mi najít žádný stručný postup, tak jsem musel projít oficiální dokumentaci. |

![]()

![]()

![10 nejlepších antivirů [2023]: Windows, Android, iOS a Mac](Akademie/10-Best-Antivirus-in-2020-Windows-Android-iOS-Mac_small.jpg)